-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

2026年も、「情報セキュリティ10大脅威」の最新版が公開されました。

この情報はIPA(独立行政法人 情報処理推進機構)が毎年公表しているもので、2025年に発生した社会的に影響が大きかった情報セキュリティの事故や攻撃の状況などから、IPAが脅威候補を選定し、情報セキュリティ分野の研究者、企業の実務担当者など約250名のメンバーからなる「10大脅威選考会」が審議・投票を経て決定したものです。情報セキュリティ分野における脅威のトレンド、つまり、優先的に対策が求められるサイバー攻撃・脅威を把握できる情報です。

本記事では、情報セキュリティ10大脅威 [組織]にスポットを当て、それぞれの脅威が企業に与える影響や背景を分かりやすく解説します。さらに、企業が取るべき実践的な対策や有効なセキュリティソリューションを紹介します。

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

|---|---|---|---|

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報等を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 |

| 7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

出典 情報セキュリティ10大脅威 2026|独立行政法人 情報処理推進機構(IPA)

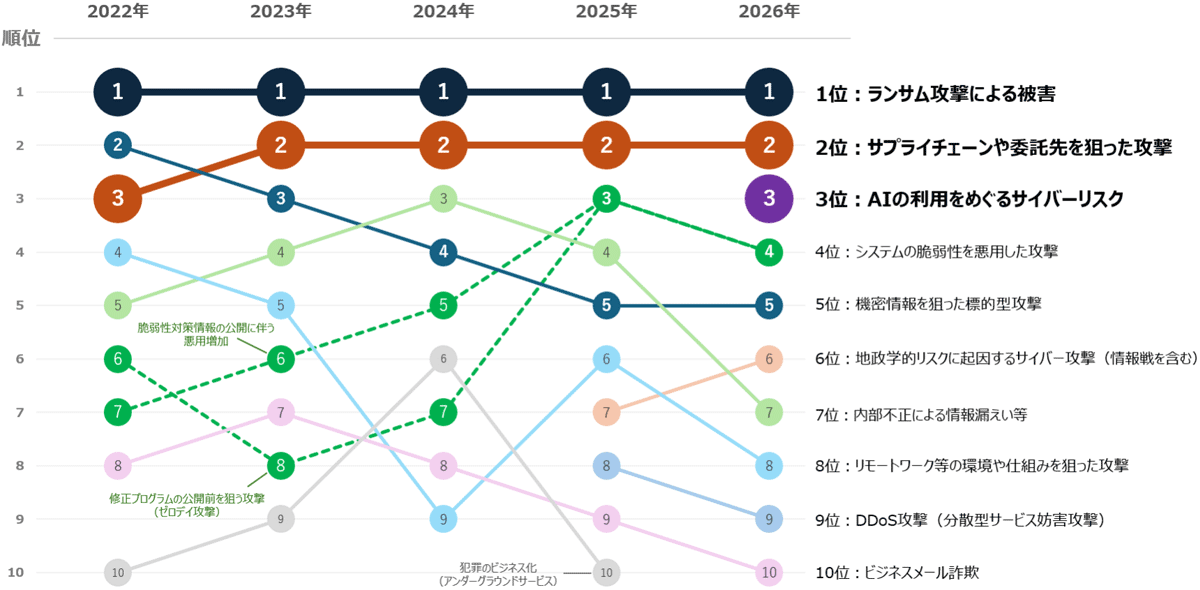

情報セキュリティ10大脅威 2026での注目すべき変化・トレンド

今回選出された10大脅威の、直近5年間の順位の変遷を図にしました。

上位2つの脅威は変わらず

ランサムウェアが5年連続で第1位、サプライチェーン攻撃が4年連続で第2位に選出されました。特に2025年はランサムウェアによって事業停止に発展する事例なども発生したことで、ニュースで目にする機会も多かったのではないでしょうか。いずれも手口が巧妙化しており、依然として国内でも多くの被害事例が報告されているため、引き続きこれらの脅威に対する注意が必要です。

AIの利用をめぐるサイバーリスクが初選出

今回、「AIの利用をめぐるサイバーリスク」が初めて選出されました。企業活動においてAIを活用する動きは急激に加速しています。生産性向上が期待される一方で、意図しない情報漏えいや他者の権利侵害など、様々なセキュリティリスクが存在します。企業はAI活用を個人任せにせず、適切なセキュリティガバナンスのもと利便性と安全性の両立を図ることが重要です。

最新の10大脅威への、具体的な対策方法とは?

ここからは、情報セキュリティ10大脅威 2026 [組織]で選出された脅威について、それぞれがどのような脅威なのか、内容を解説します。また、それらの脅威に対する具体的な対策ソリューションについてもあわせて紹介しますので、ぜひ参考にしてください。

1位:ランサム攻撃による被害

ランサムウェアとは、「ランサム(身代金)」と「ソフトウェア」を組み合わせた造語で、悪意のあるソフトウェアの一種です。攻撃が成功すると、重要なデータの暗号化や端末をロックされてしまい、データを復号するための身代金を要求されます。

近年では、データを暗号化するだけではなく、身代金を支払わない場合に該当データを外部に公開すると脅迫する「二重脅迫型」の攻撃も増加しています。重要なデータやシステムがロックされてしまうことで、事業運営に重大な影響を及ぼす可能性がありますので注意が必要です。

攻撃を未然に防ぐための防御施策が重要なのはもちろんですが、一定の対策を講じていると考えられる大手企業でも被害事例が発生していることから、被害を抑えつつ業務継続・迅速復旧することを目的とした、サイバーレジリエンスを強化する施策も並行して行うことが重要です。

例えば、ペネトレーションテスト(疑似攻撃テスト)による攻撃耐性や侵害可能範囲に対するリスク評価をしておくことや、IT-BCPの策定、インシデント対応訓練による復旧プロセスと対応体制の確認・整備などについて平時から対応しておくことが有効です。

ランサムウェア対策簡易チェック

無料Webサービス「ランサムウェア対策簡易チェック」で、自社のランサムウェア対策に見落としが無いか、現状を可視化してみませんか?アンケート形式の質問に回答することで、自組織のランサムウェア対策の充足度を簡単に確認できます。

2位:サプライチェーンや委託先を狙った攻撃

サプライチェーン攻撃とは、標的企業そのものではなく、取引先や委託先といった業務上つながりのある企業を経由して、標的企業のシステムへと侵入する攻撃手法です。大企業とつながりのある中小企業のなかには、セキュリティ対策が十分でない企業も少なくありません。セキュリティレベルが高い大企業を直接攻撃するのは困難ですが、取引先を足がかりにすることで侵入が可能になります。

サプライチェーン攻撃を防ぐには自社のセキュリティ対策だけでなく、取引先や委託先のセキュリティ基準を厳格に評価し、定期的な監査やセキュリティトレーニングを実施するなどの対策が必要となります。各企業の対策状況を可視化するための取り組みとして、現在、経済産業省において「サプライチェーン強化に向けたセキュリティ対策評価制度」を検討しており、2026年度中の運用開始を目指しています。

3位:AIの利用をめぐるサイバーリスク

AIの活用が急速に進むなか、関連するサイバーリスクも同時に拡大しています。大きく分けると「サイバー攻撃の深化(攻撃者側)」「生成AIサービスを利用する側のリスク(利用者側)」「生成AIサービスを提供する側のリスク(開発、提供者側)」の3つに分けて考えることができます。

1つ目として挙げられるのが、攻撃者のLLM利用によるサイバー攻撃の深化です。従来よりも自然で説得力のある攻撃メールの作成や、フィッシングの自動化、ターゲットごとに最適化されたソーシャルエンジニアリングなどに悪用される可能性があります。生成AIの登場により、10大脅威に選出されたそれぞれの脅威が巧妙化する段階にあり、継続的な注意と対策が必要です。

2つ目は、生成AIサービスを利用する側のリスクです。LLMなどの生成AIを組み込んだツールやサービスは、指示やデータを入力するだけで高精度な回答や画像・動画などのコンテンツを瞬時に生成でき、業務効率の向上が期待できます。一方で、生成AIサービスの利用規約によっては入力データが今後のモデル学習に使用される可能性があり、顧客データや個人情報を含む情報を安易に入力することは非常に危険です。

また、著作権や知的財産権の侵害リスクについても注意が必要です。他者が権利をもつ既存コンテンツと酷似した著作権侵害コンテンツを生成AIが生成してしまうリスクと、利用者がそれらの著作権侵害コンテンツを意図せず業務で利用してしまうことによる権利侵害リスクがあります。

このようなリスクを回避するためにも、生成AIの利用ルールや、入力してよいデータ範囲、生成されたコンテンツの利用範囲などに関して、社内規定やガイドラインとして定義しておくことが重要です。

最後に3つ目は、生成AIサービスを提供する側のリスクです。ユーザーが自然言語で指示できる体験は価値が高い一方、生成AI特有の脆弱性に配慮した設計・実装・運用が欠かせません。プロンプトインジェクションによる機密情報の漏えいや不正な命令実行、意図しないコンテンツの出力による企業の信用失墜、不特定多数に呼び出されるチャットボットAPIなどの呼び出し回数制限など、生成AIを組み込んだシステムに対して必要なセキュリティ対策を講じる必要があります。

ラックでは、生成AI特有の脆弱性を検出可能な脆弱性診断(セキュリティ診断)サービスを提供しています。提供側のセキュリティ対策に不安がある場合は、ぜひお気軽にご相談ください。

4位:システムの脆弱性を突いた攻撃

システムの脆弱性を突いた攻撃は、ソフトウェアやハードウェアの欠陥、未修正のセキュリティホール(脆弱性)を狙ったサイバー攻撃です。

脆弱性とは、プログラムの不具合、設計ミス、設定不備などによるセキュリティ上の弱点や問題点です。これらの脆弱性は、攻撃者がシステムに不正アクセスするための入口となり、機密データの窃取やシステムの乗っ取り、業務の停止といった深刻な被害を引き起こす可能性があります。こうした脆弱性を狙った攻撃を防ぐには、自社のIT資産を適切に管理し、定期的なシステムのスキャンを行う脆弱性管理プロセスの強化が重要です。

具体策として、IT資産を網羅的に可視化・管理するASM(Attack Surface Management)の活用、ソフトウェアのバージョン管理の徹底、脆弱性診断やペネトレーションテストによる脆弱性の洗い出しが挙げられます。見つかった脆弱性に対する対応ルールを決めておくことも重要です。特に、リリースサイクルの回転が速い場合や、資産を管理する部署が分散している場合には、リスクの判断基準や対応範囲についてルールや方針を決めておくことで、対応のばらつきを抑え、重要度の高い問題から計画的かつ迅速に対処できるようになります。これらを組織横断で継続的に運用する枠組みが脆弱性管理(マネジメント)であり、事業リスクを下げる取り組みとして注目されています。

5位:機密情報を狙った標的型攻撃

標的型攻撃は、特定の組織や個人を狙って行われるサイバー攻撃で、特定企業が保有する機密情報や個人情報の窃取を目的としています。攻撃者はターゲットの業務内容や関係者の情報を事前に収集し、その情報を基にフィッシングメールやマルウェアを使った攻撃を仕掛けます。このような攻撃は、個々の企業や人物に合わせて高度にカスタマイズされているため、一般的なセキュリティ対策では防ぎにくいのが特徴です。

標的型攻撃を防ぐためには、従業員一人ひとりのセキュリティ意識を高める教育が欠かせません。特に、怪しいメールの見分け方や、業務に関する情報をSNSや外部に漏らさないためのルールを徹底することが重要です。さらに、EDR(Endpoint Detection and Response)を導入すれば、PC端末(エンドポイント)の挙動を常に監視し、異常な動きを早期に検知して対応できます。

6位:地政学的リスクに起因するサイバー攻撃

「地政学的リスク」とは、国家間の政治的緊張(例:経済制裁、領土紛争、軍事衝突)や地域的な対立が引き起こすリスクを指し、これがサイバー攻撃を誘発する要因となることがあります。最近の国際情勢の例としては、イランへのサイバー攻撃が挙げられ、政治的な対立がサイバー攻撃に波及し得ることを示しています。

地政学的リスクに起因するサイバー攻撃は、国家支援を受けたハッカー集団によることが多く、重要インフラや防衛関連、サプライチェーンへの継続的な侵入活動を含むAPT攻撃、サプライチェーン攻撃、地政学的イベントと連動したDDoS攻撃やインフルエンス・オペレーションなど、技術的かつ組織的な手法が用いられるため注意が必要です。

標的となるのは政府機関や重要インフラ(電力、交通、通信、金融など)、企業の情報システムなど多岐にわたります。これらの攻撃は、情報の窃取、インフラの破壊、政治的・経済的な混乱を引き起こし、国家安全保障に深刻な影響を与える可能性があります。近年では、生成AIを活用した情報操作やフィッシングの高度化、ゼロデイ脆弱性や境界防御機器を狙った攻撃も増加しており、機密情報の漏えい、インフラの停止、社会不安の増大などが懸念されます。

| 攻撃種類 | 事例 | 攻撃手法 |

|---|---|---|

| APT(高度持続的脅威)攻撃 | 防衛産業へ中国系Tickによる APT攻撃(2021年) |

標的型メール、ゼロデイ攻撃 |

| 中国系ハッカーによる 宇宙研究機関への攻撃(2023年) |

ゼロデイ攻撃 | |

| ランサムウェア攻撃 | 飲料メーカーへの ランサムウェア攻撃(2025年) |

ネットワーク侵入、データ暗号化、業務停止 |

| EC・通販企業へのランサムウェア攻撃(2025年) | ネットワーク侵入、物流サービス停止 | |

| サプライチェーン攻撃 | PR支援企業への不正アクセスと 利用企業への二次被害懸念(2025年) |

サービス基盤侵害、データサプライチェーン拡大 |

| Active! mailゼロデイ悪用による、 インターネットサービス事業者への 不正アクセス(2025年) |

ゼロデイ脆弱性悪用、不正侵入 | |

| DDoS攻撃 | 航空産業・通信業・金融業など広範囲への DDoS攻撃(2024年末〜2025年) |

IoTボットネットを利用した大量リクエスト |

| インフルエンス・オペレーション | 中国発の沖縄独立論デマ拡散(2024年) | 偽アカウントを作成しAIで自動投稿 |

| 衆議院選挙、中国系アカウントによる AIを用いた反高市工作(2026年) |

AIを用いたSNSでの偽情報拡散、プロパガンダ |

こうした高度な攻撃への対策として、脅威インテリジェンスの活用が非常に重要です。MITRE ATT&CKや、JPCERT/CCの脅威情報、ISACとの連携によって潜在的な脅威情報を収集し、攻撃の兆候を早期に察知することが可能となります。加えて、攻撃を受けてから対応するだけでなく、脅威ハンティングや監視強化など能動的サイバー防御の考え方を取り入れ、被害発生前の検知・対処能力を高めることも重要です。

また、サイバー防御能力を向上させるためには、定期的なインシデント対応訓練の実施や、システムに対して疑似サイバー攻撃を行うペネトレーションテストによる防御評価を行うことが効果的です。

7位:内部不正による情報漏えい等

内部不正とは、組織内の従業員や関係者による不正行為で、情報漏えいなど深刻なセキュリティインシデントを引き起こす可能性があります。

内部不正は、正規のアクセス権を持っている内部関係者が関与しているため発見が難しく、営業活動に関する情報や顧客情報などの機密情報の持ち出しが後になって発覚し、企業の競争力が損なわれるケースも少なくありません。内部不正の動機はさまざまで、金銭目的の売却、退職時の報復、あるいは競合企業への情報提供など多岐にわたります。

対策としては、情報の取り扱いに関するセキュリティ教育に加えて、ITツールを利用したシステム的なセキュリティ対策が挙げられます。例えば、Boxなどのファイル管理ツールを利用すれば、ユーザー単位でアクセス権を細かく制御でき、アクセス権限を保有していない私物アカウントを使った不正アクセスを防げます。

また、ファイルの完全削除を防止する機能を活用すれば、証拠隠滅を図る悪意ある行為にも対応できます。他にもNetskopeやZscalerなどのSASEを導入することで、従業員のネットワーク上のアクティビティを監視・制御し、アクセスできるWebサイトの制限や、不審な行動の検知が可能になります。

8位:リモートワーク等の環境や仕組みを狙った攻撃

リモートワークの普及に伴い、その環境を狙った攻撃が増加しています。

リモートワーク環境では、従業員が自宅のネットワークを利用するケースもあるため、企業のネットワークに比べてセキュリティ対策が不十分なことが多く、攻撃されるリスクが高まります。また、業務に私用端末を用いるBYOD(Bring Your Own Device)も一般的になっています。組織が管理できない私用端末はマルウェアの感染リスクも高く、リモートワークで使用するVPNを介して組織全体にマルウェアが広がる危険も考えられます。

このようなリスクを低減するため、企業はリモートワークに適したセキュリティポリシーを策定し、デバイスのセキュリティ強化や多要素認証(MFA)の導入を行う必要があります。例えば、Oktaを活用すれば、ユーザーのID・パスワード管理や、MFAの適用を一元的に行えるほか、シングルサインオン(SSO)により、従業員の業務効率化とセキュリティ対策に対して同時に効果が期待できます。具体的には、出社して会社のネットワークからアクセスした場合と、自宅などのリモート環境からで認証要素を変更することも可能です。さらに、デバイスが組織の管理下にあるかどうかや、OSバージョンやディスク暗号化の状態をチェックし、EDRとのリスクスコアの連携によって安全性を満たさないデバイスからのアクセスを制限できます。

また、リモートワークの拡大に伴い、クラウドサービスやSaaSアプリへのアクセスも急増しており、適切なデータ保護とアクセス管理を行うことも重要です。例えば、Netskopeなどのアクセス制御が可能な製品を利用することで、社内ネットワークと同様にクラウド環境のトラフィックを管理し、悪意のあるWebサイトへのアクセスを制限できます。

9位:DDoS攻撃(分散型サービス妨害攻撃)

DDoS攻撃は、複数のコンピュータを利用して標的のサーバやネットワークに大量のトラフィックを送り込むことで、サービスの停止や遅延を発生させる攻撃です。

この攻撃は、特にオンラインサービスやインフラを提供する企業にとって大きな脅威であり、経済的損失や顧客からの信頼低下を招きます。DDoS攻撃の特徴は、正常なアクセスと区別しにくいうえに、多数の攻撃元から同時に攻撃が行われるため、通常のセキュリティ対策では防ぎにくい点です。

効果的な対策には、トラフィックの継続的な監視や適切なアクセス制御、異常を早期に検知するための自動化されたセキュリティツールの導入などがあげられます。例えばAkamaiのDDoS防御サービスは、世界中に展開された36万台以上のエッジサーバーを利用して、攻撃者からのトラフィックを検出し、効果的に負荷分散することでターゲットシステムへの攻撃を軽減します。大規模な攻撃にも迅速に対応できるため、DDoS攻撃への対策として有効なソリューションといえます。

10位:ビジネスメール詐欺

ビジネスメール詐欺(BEC)は、信頼できる送り主を装って企業の従業員にメールを送り、詐欺を働くフィッシング攻撃です。企業の資金や機密情報を盗むことを目的としており、攻撃者は企業の上層部や取引先を装い、偽の送金指示や重要情報の要求を行います。

昨今注目された手口として、経営者を装って送金を指示する通称「CEO詐欺」があります。社長や役員の名前を使い、「至急の案件」「機密性の高い取引」といった理由で担当者に送金を急がせるもので、組織内の信頼関係や業務フローを逆手に取るソーシャルエンジニアリングの典型例です。

生成AIの登場によってメールの内容も巧妙化しており、詐欺メールを見分けるのが難しくなってきています。ビジネスメール詐欺の被害を防ぐためには、従業員への教育を通じてメールの確認手順を徹底させ、疑わしいメールの検出を強化するためのフィルタリングツールを導入することが重要です。

おわりに

4年連続でランサムウェア攻撃が1位、サプライチェーン攻撃が2位にランクインしています。セキュリティ担当者は対策や警戒を強めていると思われますが、引き続き多くの被害事例が報告されており、あらためて注意が必要です。また、2026年は新たに「AIの利用をめぐるサイバーリスク」が初登場ながら3位にランクインしました。

AIはすでに多くの企業で活用される一方、攻撃者も利用する時代です。今後は、AIの存在を前提としたセキュリティ対策が求められます。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR