-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

近年、企業を標的としたサイバー攻撃の手法は明確に変化しています。従来は、サーバーやクライアント端末にマルウェアを侵入させてシステムを侵害する攻撃が中心でした。しかし現在では、OSに標準搭載されている正規機能を悪用する攻撃が主流になりつつあります。この手法はLiving off the Land(LoTL:環境寄生型攻撃)と呼ばれ、PowerShell、WMI、RDP、SMBなどの管理機能を利用して攻撃を実行することが特徴です。

これらの機能は本来、システム管理や運用のために設計されたものであり、企業ネットワークでは管理者によって日常的に利用されています。そのため、攻撃者の操作が通常の管理操作と区別しづらく、従来のマルウェア検知型のセキュリティでは発見が難しいケースが増えています。

さらに、LoTL攻撃ではマルウェアのような明確な侵害指標(IoC)が残らないケースも多く、従来の検知型セキュリティでは見分けが難しくなっています。実際、近年の脅威レポートでは、検知された攻撃の多くがマルウェアを使用しない手法に移行していると報告されています。つまり、現在の攻撃の本質は「侵入されるかどうか」ではなく、「侵入後にどこまで自由に動けるか」にあります。言い換えれば、攻撃者がネットワーク内部でラテラルムーブメント(横方向への移動)を実行できるかどうかが、被害規模を大きく左右するのです。

そこで本連載では、侵入後の攻撃を前提に、従来の境界防御やL3/L4ベースのネットワークセグメンテーションの限界を整理します。そのうえで、ラテラルムーブメントを抑止するセキュリティ設計としての「マイクロセグメンテーション」を解説します。第1回の今回は攻撃手法の変化と境界防御の限界、第2回では従来型ネットワーク分離の課題、第3回ではL7(プロセス単位)での通信制御、第4回では通信可視化から始める現実的な導入方法を紹介します。

攻撃の本質は「特権の奪取」

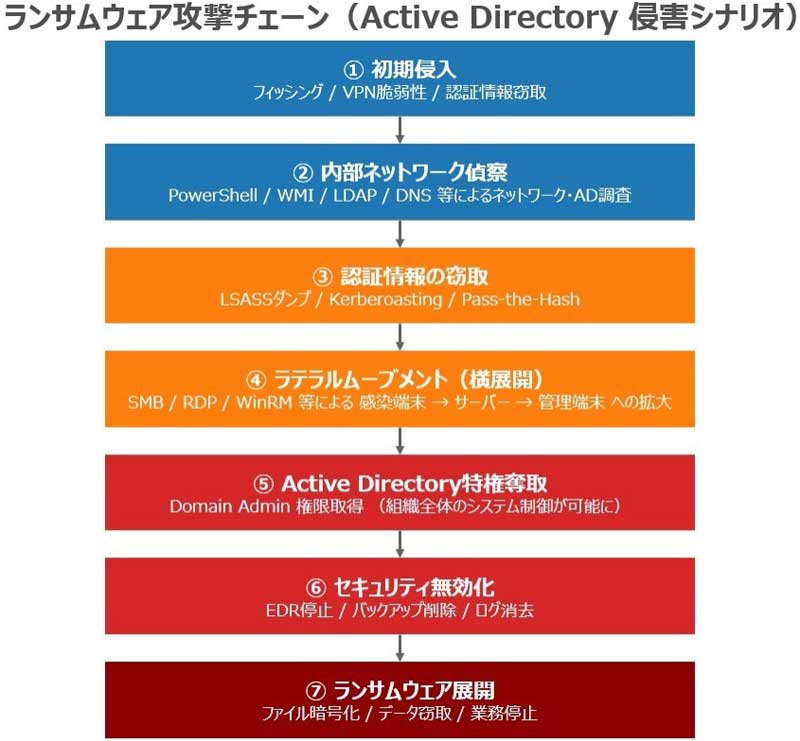

ランサムウェア攻撃というと、ファイルの暗号化が注目されがちです。しかし実際の攻撃プロセスでは、暗号化は最終段階に過ぎません。多くの攻撃では、まず組織内部に侵入した後、ネットワーク内部の構造を調査しながら認証情報を収集します。そして最終的に狙われるのが、Active Directoryです。

Active Directoryはユーザー認証やアクセス制御を担う企業ITの中枢であり、ここを掌握されると組織全体のシステムに対する支配権を獲得される可能性があります。そのため、多くの攻撃はActive Directoryの特権取得を第一目標として実行されています。一般的な攻撃の流れは、次のようなプロセスで進行します。

- ①フィッシング等によるクライアント端末を侵害し初期侵入

- ②内部ネットワークの偵察

- ③認証情報の窃取

- ④ラテラルムーブメント(横方向への移動)

- ⑤Active Directoryの特権取得

- ⑥セキュリティ製品の無効化

- ⑦ランサムウェア展開

⑤の段階に到達すると、被害は単一の端末やシステムにとどまらず、組織全体に拡大する可能性があります。

境界防御だけでは防げない理由

従来のセキュリティ対策は、主に境界防御を中心に設計されてきました。インターネットとの出入り口にファイアウォールやIDS、EDRなどを配置し、不審な通信やマルウェアを検知して侵入を防ぐという考え方です。しかし実際には、侵入経路は多様化しています。

- VPN機器の脆弱性

- フィッシングによるID窃取

- 業務委託先アカウントの悪用

- ダークウェブを介したアクセス権の売買

つまり、境界防御のみを強化しても、侵入そのものを完全に防ぐことは現実的ではありません。さらに問題となるのが、侵入後の内部ネットワークの構造です。

攻撃者の内部侵入後にターゲットにされやすいActive Directory

企業ネットワークでは、業務の利便性を優先して多くの通信が許可されています。特にActive Directory関連の通信は、次のようなポートが常に開いています。

- DNS(53)

- Kerberos(88)

- LDAP(389)

- SMB(445)

攻撃者は、この「業務上必要で常に許可されている通信」を利用して、Active Directoryに対する不正アクセスや設定変更を試みます。さらにPowerShellやWMIなどのOS標準ツールを利用することで、通常の管理操作と区別がつきにくい形で攻撃を実行することが可能になります。結果として、侵入後の活動が長期間発見されないケースも少なくありません。

セキュリティ設計の前提を変える

このような状況では、「侵入を防ぐこと」を前提としたセキュリティ設計だけでは十分とは言えません。重要なのは、侵入された後に攻撃者がどこまで動けるかを制御することです。つまり、「侵入を防ぐセキュリティ」から「侵入後の被害拡大を防ぐセキュリティ」へと設計思想を転換する必要があります。そのアプローチの一つが、マイクロセグメンテーションです。

マイクロセグメンテーションは、ネットワーク内部の通信を細かく制御し、不要な通信経路を排除することで攻撃者の横展開を防ぐ考え方です。従来のネットワークセグメントがサブネット単位の制御であるのに対し、マイクロセグメンテーションではホスト単位、さらにアプリケーション単位で通信を制御します。これにより、仮に攻撃者が内部に侵入したとしても、重要システムへの到達を防ぐことが可能になります。

侵入後を前提とした防御へ

現在、多くの企業ではEDRやXDRなどの検知型セキュリティが導入されています。これらは攻撃の兆候を検出するうえで重要な役割を果たします。しかし、検知だけでは攻撃を止めることはできません。

実際、CrowdStrikeが公開した「2025年版グローバル脅威レポート」※によれば、2024年に観測された攻撃検知の79%はマルウェアを使用しない攻撃(malware-free attacks)であったと報告されています。これは、攻撃の主流がマルウェア依存型から、正規ツールや盗まれた認証情報を利用する侵入型攻撃へ移行していることを示しています。そのため現在は、「侵入されないこと」を前提とするのではなく、「侵入されても被害を広げない構造」を設計することが重要になっています。

※ クラウドストライク2025年版グローバル脅威レポート:エグゼクティブサマリー

さいごに

連載第1回は、侵入後を前提とした防御について、マイクロセグメンテーションの役割と実装の考え方を整理しました。第2回は、従来のL3/L4ベースのネットワークセグメンテーションがなぜ限界を迎えているのか、その構造的な理由について解説します。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR