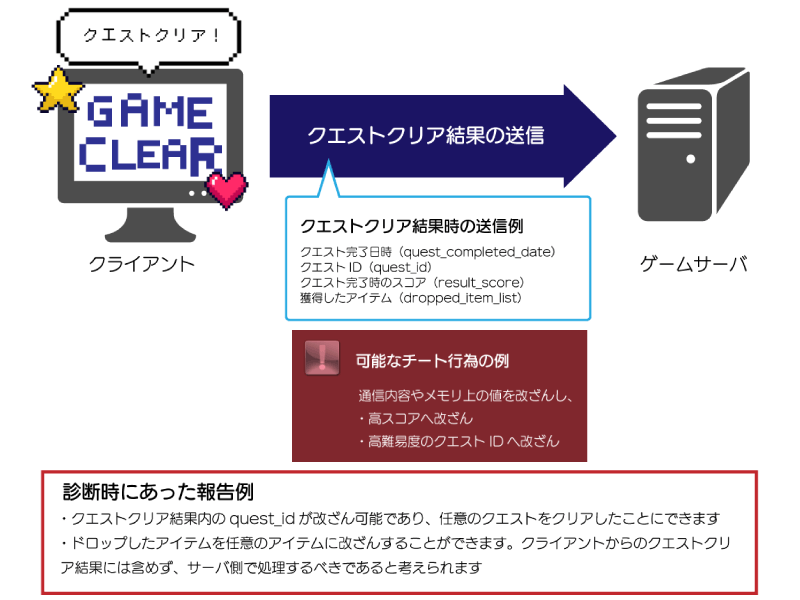

調査時に発見された実行可能なチート行為と報告例

クエストクリア結果の改ざん

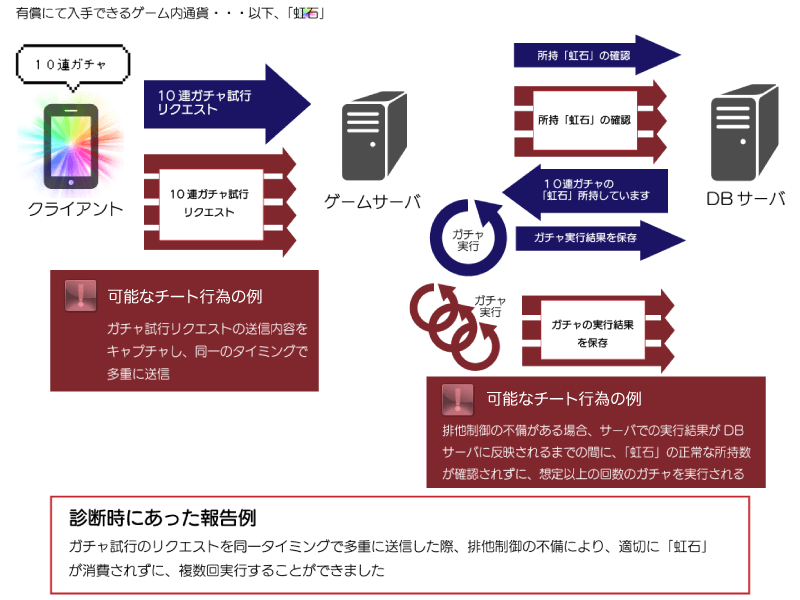

ガチャ試行やクエスト終了リクエストの多重同時送信

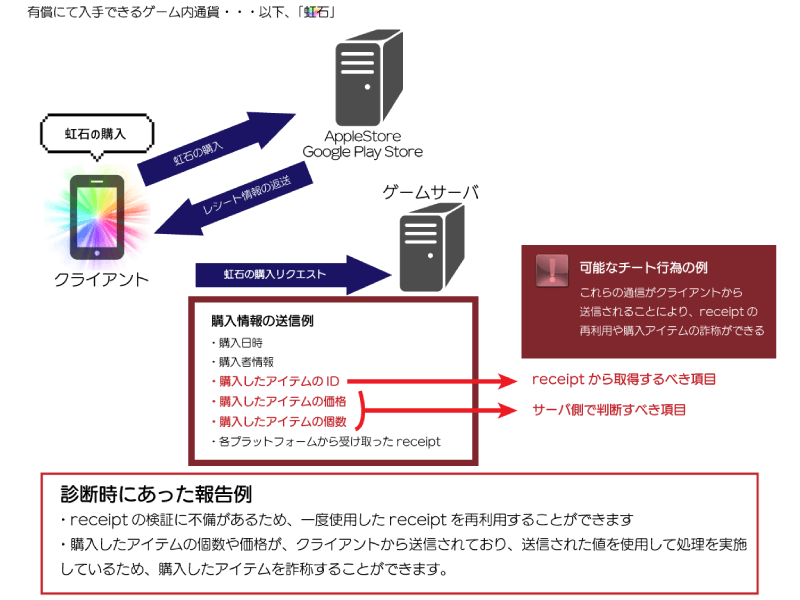

レシートの使い回しや詐称による、有償アイテムの不正取得

ほかの検査や診断手法との比較

| 検査手法 | ラックの チート対策 ペネトレーションテスト |

ファジング | 一般的な 脆弱性診断 |

一般的な ソースコード セキュリティ検査 |

|---|---|---|---|---|

| ソースコード | 必要 (ホワイト ボックス) |

必要なし (ブラック ボックス) |

必要なし (ブラック ボックス) |

必要 (ホワイト ボックス) |

| 検査可能な 脆弱性の種類 |

広範囲の 種類の脆弱性 |

主に リソース管理に 関する脆弱性 |

限定的な 種類の脆弱性 (主に一般に知られている脆弱性) |

広範囲の 種類の脆弱性 |

| 問題個所 の特定 |

○ | × | × | ○ |

| 現象の 確認 |

○ | ○ | ○ | × |

| 脆弱性の 種類の 判定 |

○ | × | ○ | ○ |

| 修正箇所 の再評価 |

○ | × | × | × |

| 脆弱性に 繋がりうる 箇所の指摘 |

○ | × | × | × |

| 検査手法 | ラックの チート対策 ペネトレーションテスト |

ファジング | 一般的な 脆弱性診断 |

一般的な ソースコード セキュリティ検査 |

|---|---|---|---|---|

| ソースコード | 必要 (ホワイト ボックス) |

必要なし (ブラック ボックス) |

必要なし (ブラック ボックス) |

必要 (ホワイト ボックス) |

| 検査可能な 脆弱性の種類 |

広範囲の 種類の脆弱性 |

主に リソース管理に 関する脆弱性 |

限定的な 種類の脆弱性 (主に一般に知られている脆弱性) |

広範囲の 種類の脆弱性 |

| 問題個所 の特定 |

○ | × | × | ○ |

| 現象の 確認 |

○ | ○ | ○ | × |

| 脆弱性の 種類の 判定 |

○ | × | ○ | ○ |

| 修正箇所 の再評価 |

○ | × | × | × |

| 脆弱性に 繋がりうる 箇所の指摘 |

○ | × | × | × |

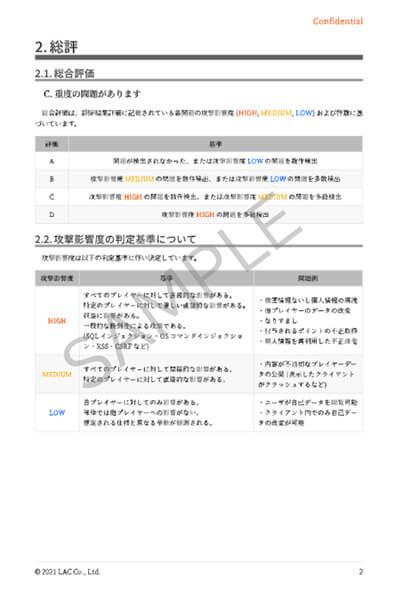

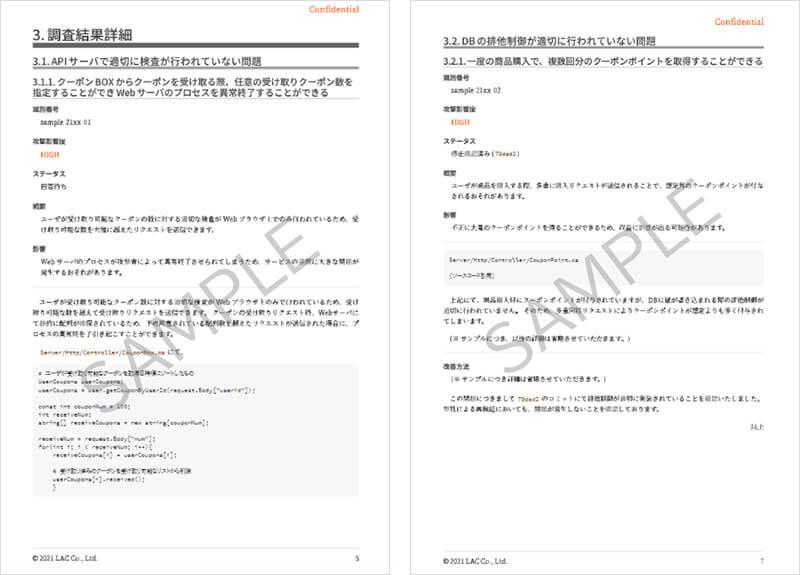

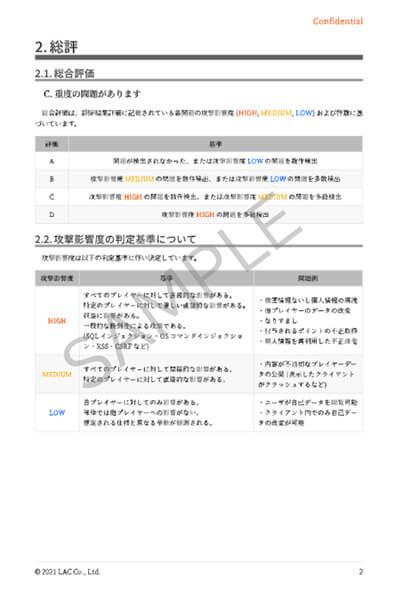

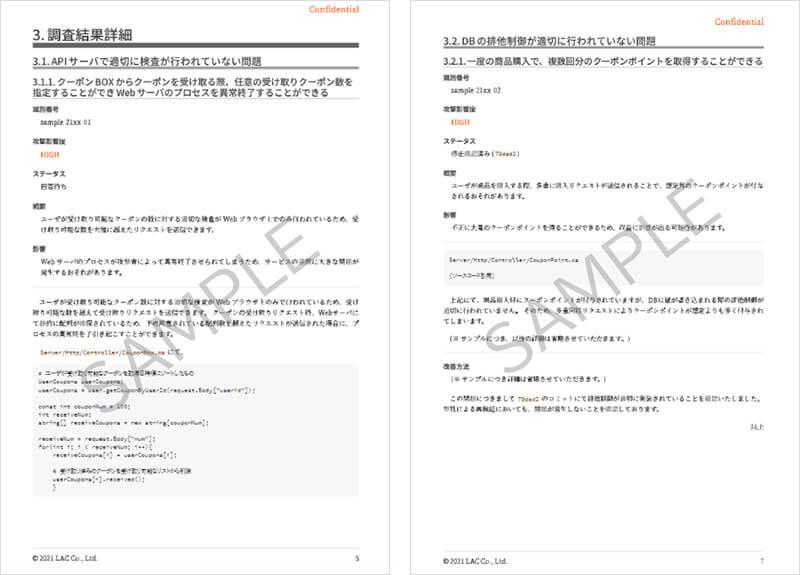

報告書サンプル

ラックだからこそできるソースコードレベルでの指摘を含めた具体的な改善報告書を納品します。

攻撃影響度の判定

よくあるご質問

- ブラックボックステストはできますか

- はい、可能です。お気軽にご相談ください。

- 調査できないOSや言語はありますか

- いいえ、調査対象のOS・言語は不問です。あらゆる言語、プラットフォームの調査が可能です。

価格

ヒアリングを実施後、個別にお見積もりします。お気軽に問い合わせください。

参考価格は300万円~です。