-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

こんにちは、デジタルペンテスト部の田端です。

国内最大級のゲーム開発者向けイベント「CEDEC2022(Computer Entertainment Developers Conference 2022)」が2022年8月23日~25日に開催され、ラックはスポンサーセッションで講演します。

つい最近「オンラインゲームセキュリティ」という書籍を上梓※した松田和樹が、オンラインゲームセキュリティの中でも主にサーバープログラムの設計・実装に焦点を当て、典型的な機能と実装からくる問題点と解決案をお話しします。ゲーム開発関係のお仕事をしている方や、ゲームのセキュリティに関心のある方におすすめの内容です。

※ ラック社員による、書籍『オンラインゲームセキュリティ』が発刊

松田 和樹 プロフィール

北海道札幌市出身。学生時代から技術書の執筆を行う。

中堅SIerにて大手カード会社のWebシステムの開発・運用を行う。Java/PHPプログラマを経て、ネットエージェント株式会社に入社。パケットやプログラムの解析、組み込み機器向けミドルウェアの研究開発からサポートまで幅広く行う。

2000年代からゲームセキュリティの研究開発に着手し、商業化に成功する。国内最大手MMORPGのゲームセキュリティ診断に参画、その後サイバーグリッド研究所に出向してIoTセキュリティに取り組んだ。

共著『0と1のコンピュータ世界 バイナリで遊ぼう!』(マイナビ)、別名義での共著『クラッキングバイブル』(データハウス)など共著多数。

この記事では、「オンラインゲームセキュリティ」に関する基礎知識である、チート行為とは何なのかをご紹介します。

オンラインゲーム開発者を悩ませる「チート」とは

ネットワークにつなぎ、他のプレイヤーと遊んだり、ゲームスコアを競い合ったりすることができるオンラインゲーム。オンラインになったことにより、楽しめる機能がたくさん増えました。その一方で、オンラインゲームに潜在する脆弱性を狙った「チート」という行為が横行しています。

チート行為とは

「チート」とは、ゲームのプログラムの不正な改造や通信内容の改ざんによって、ゲームに存在する脆弱性や仕様を悪用し、ゲームバランスを崩壊させる行為です。チートには、不正課金による有料アイテムの窃取、アカウントの不正取得、キャラクターのパラメータ改ざんよるゲームバランスの崩壊、チート情報の拡散、RMTによる不正入手アイテムの販売、DoS攻撃によるサービスの妨害などの違法行為などがあります。そのようなチート行為をするプレイヤーを「チーター」と呼びます。

(「チート対策ペネトレーションテスト」より)

チート行為による被害として、

- ゲームバランスの崩壊

- ゲーム運用会社への信用低下

- ユーザーの離脱

- 収益低下

などが起きる恐れがあります。

では、そんなチート行為にはどんなものがあるのか、一例をご紹介します。

オンラインゲームを狙うチート行為例

通常の画面からは閲覧できないはずの情報を表示し、ゲームを有利に進める

- 対戦相手のステータスを閲覧できる

- 対戦相手の「次の一手」を見る

- 視界を遮る壁が半透明になる(ウォールハック) など

スコア改ざん

- 不正なハイスコアでランキングトップになる など

妨害行為

- ゲームの仕様に無い不正な方法で、他のプレイヤーを一方的に妨害する

- 人為的にラグを作り対戦相手を妨害(「ラグハック」、「回線絞り」) など

ゲームプレイの一部を代行するbot

- 人間では難しい操作を100%成功させてしまう

なりすまし

- 他人になりすまし、希少なアイテムを勝手に廃棄、売却する

- 敵対するプレイヤーを自滅させる

アイテムの不正取得

- 希少なアイテムを複製して入手する

- 有償アイテムの数を無制限に増やす

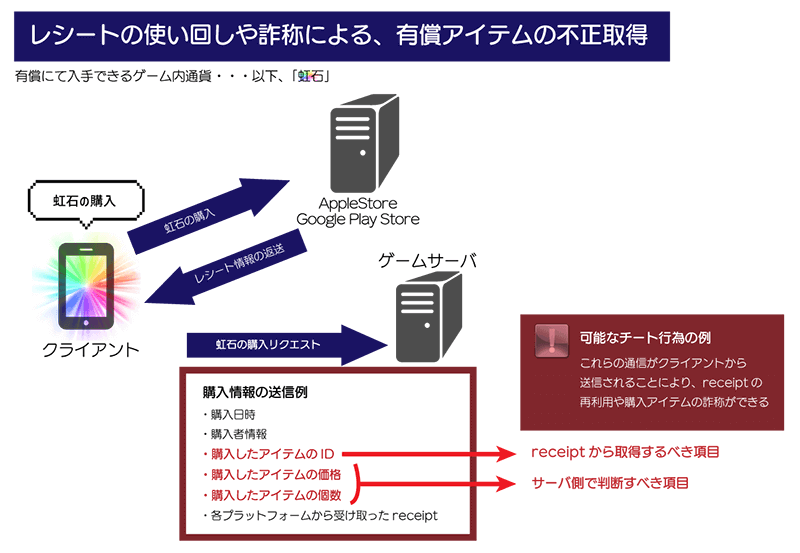

- レシートの使いまわしや詐称をして有償アイテムを不正に取得

正規ユーザーのクライアントがクラッシュ

- 通常では送信できない長さの文字列や文字種を送信して、受け取ってしまった正規ユーザーのクライアントがクラッシュしてしまう

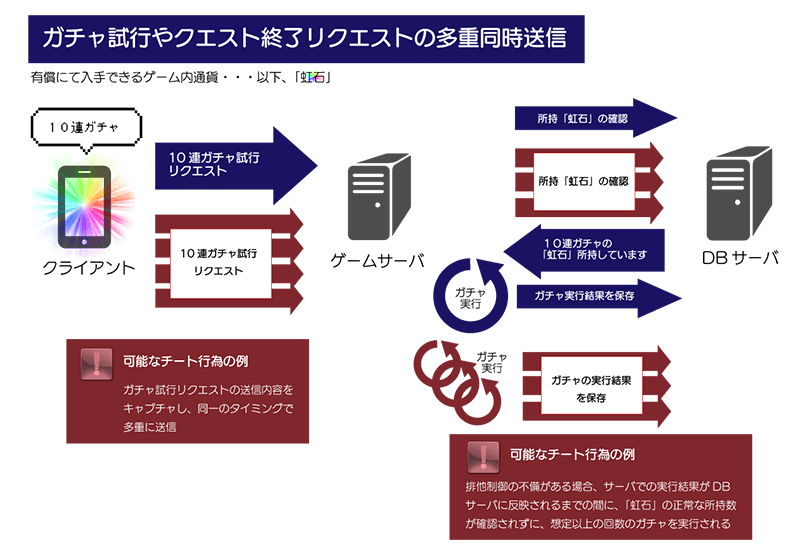

有償アイテムを使用せずに、ガチャを複数回実行

- ゲームシステムの排他制御の不備を悪用し、有償アイテムを使用せずにガチャを複数回実行

今回ご紹介したチート行為は一例でしたが、対策を考えるにはまず攻撃者について知っておかなければなりません。

また、チート行為をなぜ行う人がいるのか、どのような影響があるのかを考察したブログも公開しています。興味のある方はぜひご覧ください。

また、ラックでは、「チート対策ペネトレーションテスト」というサービスも提供しています。セキュリティの専門チームがゲームを実際にプレイした上で、疑似チート攻撃・ソースコード解析を実施し、診断対象のゲームに特化した脆弱性の検出と改善方法を提案するサービスです。開発しているオンラインゲームのチート対策を検討している方はぜひご相談ください。

CEDEC2022講演

ユーザーに楽しんでもらえるゲームを開発・運営していくために、チート対策は必須事項となっています。自社だけでは対応が難しい、知見が足りていないなど課題を持っている方も多いかと思います。CEDEC2022のラックの講演では、そんなチート対策を必要としている方や、今後の検討をしている方のお役に立つような内容を予定しています。ぜひご視聴いただき、オンラインゲーム開発のセキュリティ部分で活用していただければと思います。

| 開催日時 | 開催日時 | 2022年8月23日(火)~25日(木) ラックの講演: 2022年8月23日(火) 16:10~17:10 |

|---|---|---|

| 形式 | オンライン | |

| 参加費 | 受講パスの購入が必要です。 詳しくはCEDEC2022のWebサイトをご覧ください。 |

|

| 主催 | 一般社団法人コンピュータエンターテインメント協会(CESA) |

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR