-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

従来の境界防御やL3/L4ベースのネットワークセグメンテーションの限界を整理し、ラテラルムーブメントを抑止するセキュリティ設計としての「マイクロセグメンテーション」を解説する連載の第1回では、近年のサイバー攻撃が「侵入後の横展開」によって被害を拡大させる構造へ変化していることを解説しました。

特に現在の攻撃では、PowerShell、WMI、RDP、SMBなどのOS標準機能を悪用するLiving off the Land(LoTL)型攻撃が主流になっています。このような攻撃は、マルウェアを使用しないため、従来のマルウェア検知型のセキュリティでは、検知が難しいケースが増えています。その結果、近年のセキュリティベストプラクティスとして、内部ネットワークを分離する「ネットワークセグメンテーション」の重要性が再評価され始めています。

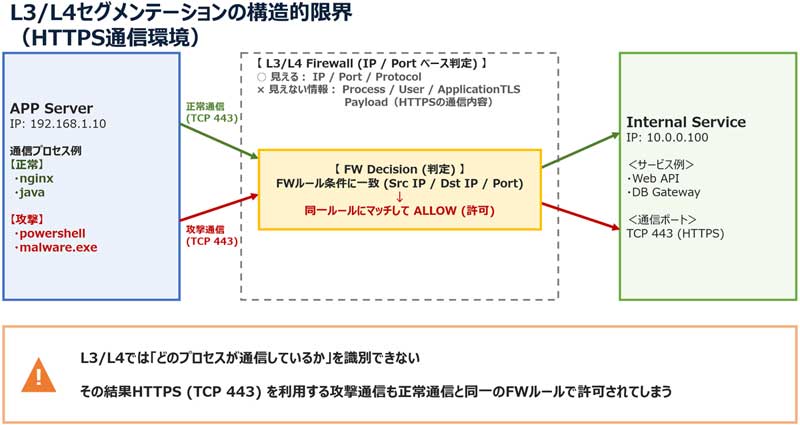

しかし実際には、従来型のネットワークセグメンテーションだけでは、侵入後の攻撃を十分に止めることができないケースが少なくありません。その理由は、従来のセグメンテーションの多くがL3/L4(IPアドレスとポート番号)ベースの通信制御を前提として設計されているためです。

そこで、連載第2回では、L3/L4ベースのネットワークセグメンテーションが抱える限界を取り上げます。特に、業務上必要な「正規通信」を前提に構築されたネットワーク環境では、通信の多くが一見すると正当なトラフィックとして見えてしまいます。そのため、IPアドレスやポート番号を基準とした従来の制御だけでは、攻撃者の活動を見分けることが難しくなる場面が少なくありません。なぜポートベースの制御だけでは攻撃を止めきれないのか、内部ネットワークで起こりやすい横展開の実態も踏まえながら、技術的背景を解説します。

L3/L4ベースのネットワークセグメンテーションとは

L3/L4ベースのセグメンテーションとは、通信元IPアドレス、通信先IPアドレス、ポート番号などのネットワーク情報に基づいて通信を制御する仕組みです。企業ネットワークでは、次のような方法で実装されることが一般的です。

- ファイアウォールによるサブネット単位の通信制御

- VLANによるネットワーク分離

- 仮想ファイアウォールによるセグメント制御

- ACLによるIPアドレスベースの通信制御

例えば、「このサーバーからこのサーバーへはTCP443を許可する」「このネットワークからこのネットワークへの通信は禁止する」といった形式で通信を制御します。この方式は長年ネットワークセキュリティの基本として利用されてきました。しかし、現代の攻撃モデルでは、この方式だけでは不十分であることが明らかになっています。

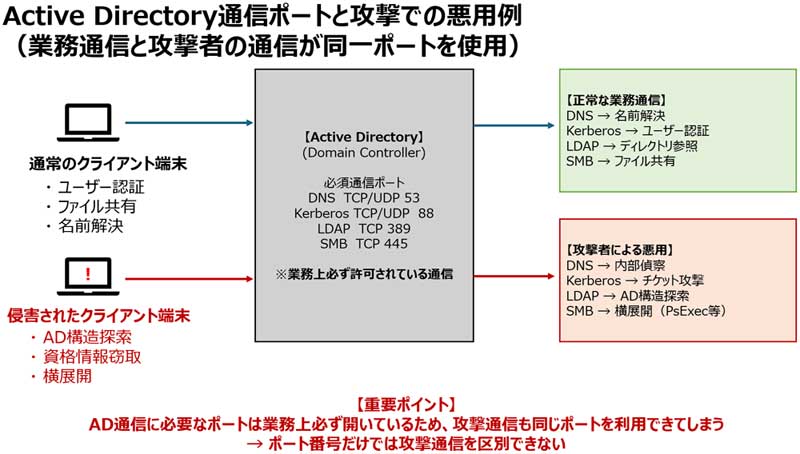

業務通信と攻撃通信は同じポートを使う

企業ネットワークでは、多くのシステムがActive Directory(AD)を中心に認証やアクセス制御を行っています。そのため、次のような通信は業務上必ず許可されている必要があります。

- DNS(53)

- Kerberos(88)

- LDAP(389)

- SMB(445)

これらはユーザー認証やポリシー取得などに必要な通信であり、企業ネットワークでは常に開いているポートです。しかし問題は、攻撃者もまったく同じ通信を利用できるという点です。侵害された端末から攻撃者が次のような行動を取ることは珍しくありません。

- LDAP通信を利用したActive Directory構造の探索

- Kerberosを利用したチケット攻撃(Golden Ticketなど)

- SMBを利用した横展開(PsExecなど)

- DNS通信を利用した内部偵察

これらはすべて、業務上正しい通信として見える攻撃です。つまり、ポート番号だけでは攻撃かどうかを判断することができません。

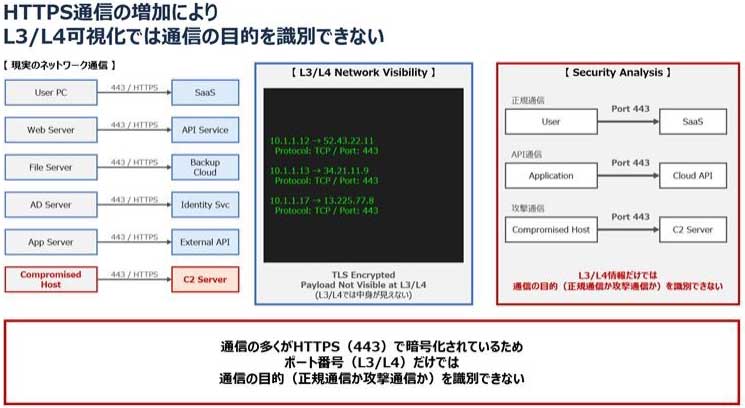

HTTPS通信の増加が問題をさらに複雑にする

この問題は、近年のシステム環境ではさらに深刻になっています。現在、多くのアプリケーション通信はHTTPS(443)に集約されています。Googleのレポート(Web上でのHTTPS暗号化)によれば、Chromeブラウザの通信の95%以上がHTTPSとなっています。また、インターネット全体でも80%以上のWebトラフィックがHTTPSで暗号化されています。

つまり、現在のネットワークは通信の大半が443ポートで通信内容はTLSによって暗号化されており、ポート番号だけでは通信の意味や目的が分からないという状況が一般的です。その結果、L3/L4レベルのネットワーク可視化では、通信ログの多くが「443番ポートの通信」としてしか見えない、どのアプリケーションが通信しているのか把握できない、正規通信なのか攻撃通信なのか判断できないという問題が発生します。

ポート番号だけに依存した通信の可視化や制御では、通信の目的を判断することができないという課題がより顕著になっているのです。

攻撃は短時間で横展開する

もう1つ重要なポイントがあります。攻撃者によるラテラルムーブメントは、非常に短時間で実行されます。

クラウドストライク社の2025年版グローバル脅威レポートによると、侵入後の横展開は最短51秒、平均48分で完了すると報告されています。「異常に気づいてから判断する」では間に合わないケースが現実に起きているということです。通信の意味を判断できない状態では、攻撃を止める前に被害が拡大してしまう可能性があります。

L3/L4セキュリティの構造的限界

これまでの内容を整理すると、L3/L4ベースのセキュリティには次のような限界があります。通信の有無は制御できますが、その通信が何のために行われているのか、目的までは判断できません。言い換えれば、「見た目は正しい通信だが、中身は攻撃」という状況を見抜けないのです。

そして厄介なのは、現在の攻撃がまさにそこを突いてくる点にあります。正規のポートやプロトコルを使い、あたかも業務通信の一部であるかのように振る舞うため、従来の制御ではすり抜けてしまう。結果として、異常に気づいた時にはすでに内部での横展開が進んでいるというギャップこそが、いまL3/L4に依存するリスクの本質です。

おわりに

従来のL3/L4ベースのネットワークセグメンテーションでは、通信の存在を制御することはできても、通信の目的を判断することはできません。攻撃者が正規ツールや正規通信を悪用する現在の攻撃モデルでは、この点が大きな弱点になります。そのため現在は、単にIPアドレスやポート番号で通信を制御するのではなく、「どのプロセスが、どの通信を発生させているのか」という通信の文脈を理解したうえで制御するアプローチが求められています。

第3回では、L7(プロセス単位)での通信制御による「止める対策」を1つの解として提示します。具体例としてActive Directory保護を取り上げ、侵入後の攻撃に対してどのように実効性のある防御を構築できるのかを解説します。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR