-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

金融犯罪対策センター(Financial Crime Control Center:以下、FC3)の佐野です。FC3では金融機関の利用者や顧客を守ることを目的に、日々さまざまな金融犯罪への対策に取り組んでいます。

近年は犯罪手口の複雑化・巧妙化が進み、個別の事例や対策を断片的に追うだけでは、全体像を把握しきれないという課題が浮き彫りになってきました。こうした背景を踏まえ、FC3は金融犯罪の手口を包括的に体系化したナレッジベースとして「金融犯罪キルチェーン」を公開しました。この金融犯罪キルチェーンを整理する手法に「FC3マトリクス」を採用しています。

ニュースを賑わせる不正送金など巧妙化する金融犯罪の多くは、実はある程度限られた型の組み合わせで成り立っていることが多くあります。本連載では、こうした金融犯罪の手口をFC3マトリクスで体系的に捉え、対策の検討にどのように活用できるのかについて、事例を交えながら全6回で解説していきます。

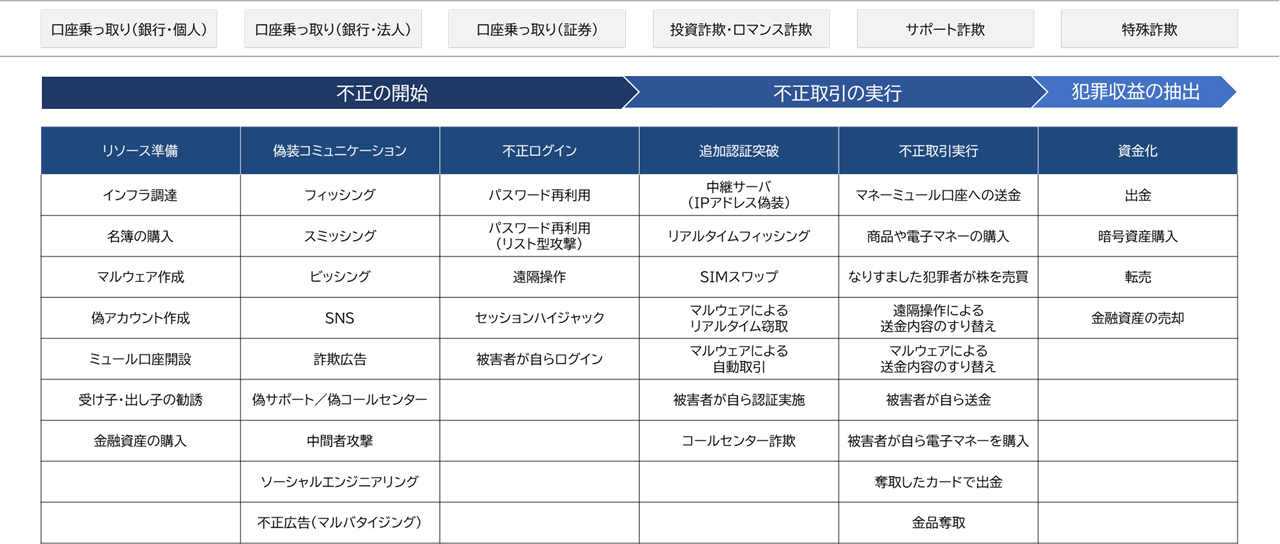

この連載で取り上げるのは、近年被害が顕在化している主な犯罪手口である「口座乗っ取り(銀行・個人)」「口座乗っ取り(銀行・法人)」「口座乗っ取り(証券)」「投資詐欺・ロマンス詐欺」「サポート詐欺」「特殊詐欺」です。第1回のテーマは、被害件数・被害額ともに増加が続く「口座乗っ取り(銀行・個人)」について攻撃の典型パターンと対策の勘所を解説します。

金融犯罪キルチェーンとは

金融犯罪キルチェーンとは、詐欺をはじめとする金融犯罪全般を対象とした、犯罪手口を体系的に整理した包括的なナレッジベースです。

従来の金融犯罪対策では、部門や組織間での共通言語がないために情報共有が滞り、その結果、初動の遅れや分析の粒度不足につながるケースも少なくありませんでした。こうした課題に対する取り組みは数年前より米国を中心に行われていましたが、国内の犯罪実態や業務プロセスとの間にはギャップがありました。そこで、国内の個人・法人を標的とする実際の攻撃手口に即し、サイバーキルチェーンの考え方をベースに、犯罪の進行段階に沿って一覧化したものがFC3マトリクスです。

金融犯罪対策の難しさは、単一の対策強化では防ぎきれない点にあります。特定のフェーズに対する対策を強化しても、別のフェーズで突破されると攻撃が成立してしまいます。だからこそ、攻撃の全体像を俯瞰し、どのフェーズにどの対策を配置するかを設計する視点が不可欠です。

FC3マトリクスでは、口座乗っ取りやサポート詐欺、特殊詐欺などの金融犯罪について、犯行の準備から実行、資金化に至るまでの流れを犯罪の進行段階ごとに分解し、「リソース準備」・「偽装コミュニケーション」・「不正ログイン」・「追加認証突破」・「不正取引実行」・「資金化」といったフェーズに分けて犯罪時におこなわれるアクションを整理しています。

各段階で実際に観測されている犯罪者の手口を体系的に整理することで、断片的になりがちな事例や対策を一本の線で直感的に把握できるようになり、組織におけるリスクや課題を俯瞰的に理解し、より効果的な対策検討につなげることが可能となります。

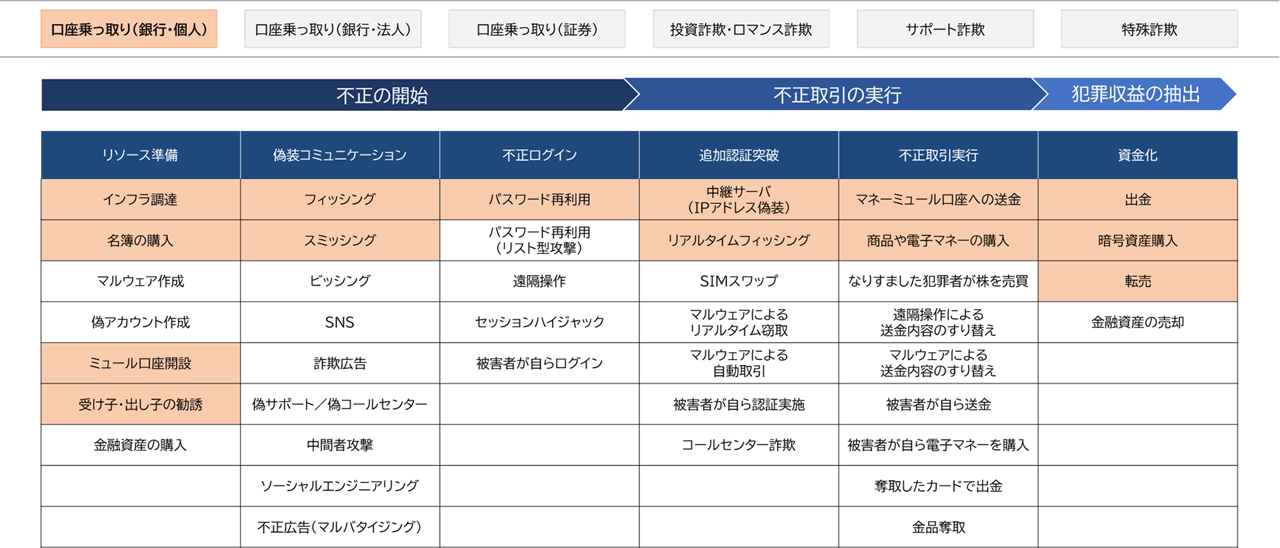

さらに、FC3マトリクスでは、上段に「口座乗っ取り」や「投資詐欺・ロマンス詐欺」などの犯罪種類を並べています。目的に応じて特定の犯罪種類を選択すると、国内で実際に観測されている手口として整理されている部分がハイライトされます。今回は、その中でも「口座乗っ取り(銀行・個人)」でハイライトされる部分について、詳しく解説します。

「口座乗っ取り(銀行・個人)」とは

「口座乗っ取り(銀行・個人)」とは、個人を標的として、銀行口座の認証情報を不正に取得し、利用者になりすまして資金を詐取する金融犯罪です。

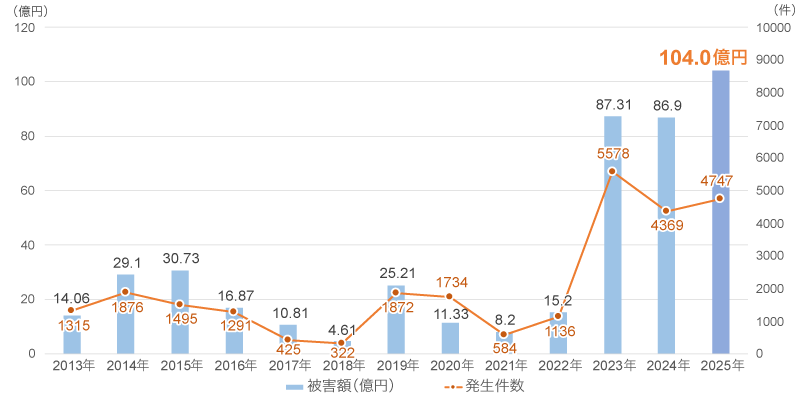

近年では、フィッシングを起点とするインターネットバンキング(以下、IB)の認証情報を窃取し、不正送金に至るケースが多発しており、深刻な被害が発生しています。実際、IBに関わる不正送金被害はここ数年で被害額・件数ともに急激に拡大しています。以下のグラフからも分かるとおり、2025年には100億円の大台を超えており、金融機関にとって口座乗っ取り対策は喫緊の課題となっています。

※ 「令和7年におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)より

次章では、この「口座乗っ取り(銀行・個人)」がFC3マトリクスにおいては、どのように犯罪者の手口を整理されるのかを具体的に見ていきましょう。

「口座乗っ取り(銀行・個人)」におけるFC3マトリクス

FC3マトリクスでは、金融犯罪における攻撃の流れを犯行の準備から実行、資金化まで段階ごとに分解し、「リソース準備」「偽装コミュニケーション」「不正ログイン」「追加認証突破」「不正取引実行」「資金化」といった複数のフェーズで整理しています。

犯罪者は、これらの各フェーズにおける手口を単独で用いるのではなく、複数を組み合わせることで攻撃を成立させています。そのため、特定の攻撃手口や対策のみを議論するのではなく、攻撃全体の流れを俯瞰して、どのフェーズにどのようなリスクが存在するのかを把握することが重要です。

実際の、FC3マトリクスの「口座乗っ取り(銀行・個人)」の手口を見てみましょう。以下の図のような犯罪ライフサイクルに沿って、「不正の開始(リソース準備・偽装コミュニケーション・不正ログイン)」「不正取引の実行(追加認証突破・不正取引実行)」「犯罪収益の抽出(資金化)」の各段階において、犯罪者がどういうアクションを取るのかを整理しています。図中では、犯罪者が実行するアクションがハイライトされており、どの工程が攻撃成立に寄与しているかを一目で把握できます。

FC3マトリクスの特徴は、すべての金融犯罪で共通のアクション体系を用いている点にあります。「口座乗っ取り(銀行・法人)」や「特殊詐欺」など手口が変わっても、変化するのは該当するアクションの組み合わせだけです。異なる犯罪類型でも同じ物差しで比較・分析でき、対策の抜け漏れや優先順位を構造的に判断できるようになります。

※ 本図は2026年4月時点のFC3マトリクスに基づく整理例であり、今後のアップデートにより内容が変更される可能性があります。

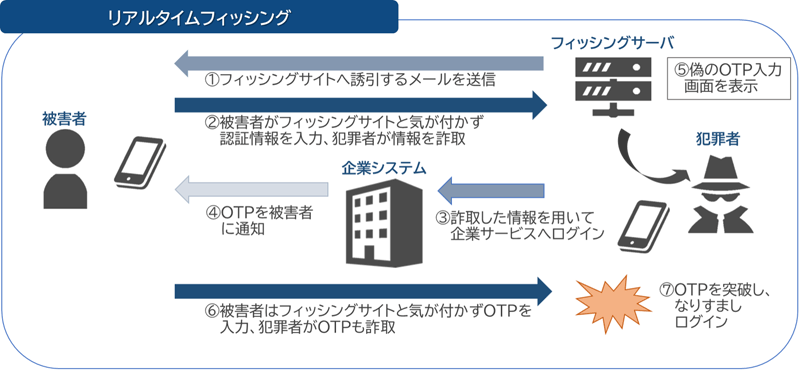

「口座乗っ取り(銀行・個人)」の事例では、近年特に注目されているのが、追加認証突破のフェーズです。銀行などの金融機関では不正対策として、従来は、ワンタイムパスワード(以下、OTP)による認証強化とルールベースの不正取引検知システムの組み合わせで一定レベルの防御が成り立っていました。

しかし、現在はOTPを盗み取る「リアルタイムフィッシング」といった高度な手口が登場したことにより、従来の認証対策だけでは対処しきれなくなりつつあります。このような背景もあり、リアルタイムフィッシングは、近年の口座乗っ取りの被害拡大の主因となっています。

リアルタイムフィッシングとは

リアルタイムフィッシングとは、利用者を偽装サイトへ誘導し、そこで入力された認証情報を、ほぼ同時に正規サイトへ転送することで認証を突破する攻撃手口です。認証時に一度しか使用できないOTPのような仕組みに対しても、犯罪者が短時間で悪用することで、有効期限や時間制限を回避されてしまいます。

また、リアルタイムフィッシングに対して耐性があるとされるOTP発行アプリを用いた認証やパスキー認証であっても、利用する前の登録のタイミングで本手口を用いられ登録のための情報を詐取されてしまうと、犯罪者により認証の発行経路自体を乗っ取られてしまい、突破されるケースが確認されています。

FC3マトリクスを用いた対策検討

続いて、リアルタイムフィッシングを軸に、FC3マトリクスを参照しながら対策について考えてみましょう。

リアルタイムフィッシングに対する対策としては、特定のデバイスからのログインのみを許可する設定の導入や、認証端末が手元にあることを確認できるパスキーの認証方式などが有効です。ただし、これらの対策を単独で導入すれば十分というわけではなく、全体の流れを踏まえたうえで、どのフェーズに重点を置くべきかが重要です。

リアルタイムフィッシングを実行するには、前段のフェーズで犯罪アクションが実行されている必要があります。FC3マトリクス上では、偽装コミュニケーションにおける「フィッシング」や、不正ログインにおける「パスワードの再利用」等が該当します。これらの犯罪アクションを対策することでも、リアルタイムフィッシングひいては、「口座乗っ取り(個人・銀行)」の防止につながります。

具体的には、フィッシング対策として利用者への継続的な注意喚起や、利用者が誤ってアクセスしてしまうフィッシングサイトを速やかに停止させるといった対応が有効です。また、パスワード再利用の対策としては、通常の利用とは異なる環境からのログインや、短時間に繰り返されるログイン試行といった挙動を監視することなどが重要でしょう。

このようにFC3マトリクスを用いることで、断片的な事例や対策だけでは見落としがちな、複数の段階にまたがる攻撃手口や、フェーズ間の連続性も把握でき、俯瞰的な対策の検討を行うことが可能です。

さいごに

今回の記事では、FC3マトリクスを用いて「口座乗っ取り(銀行・個人)」の手口を整理し、犯罪者の犯行をどのように捉えられるのか、そして対策の検討方法を解説しました。このように手口の流れを体系的に理解することで、自社における課題がどのフェーズに存在するのか、また、それに対してどのような対策を検討すべきかを、より具体的に考えることが可能となります。

今後の連載でも、近年大きな被害を発生させている金融犯罪をメインに、さまざまな手口についてFC3マトリクスを用いて解説していきます。次回は、「口座乗っ取り(銀行・法人)」を取り上げ、個人向けとは異なる観点から、手口の整理や対策の考え方についてご紹介する予定です。ぜひご期待ください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR