-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

L7制御でActive Directoryを守る方法と、ラテラルムーブメント対策~境界防御だけでは防げないサイバー攻撃(3)

従来の境界防御やL3/L4ベースのネットワークセグメンテーションの限界を整理し、ラテラルムーブメントを抑止するセキュリティ設計としての「マイクロセグメンテーション」を解説する連載の第2回では、L3/L4ベースの通信制御が「通信の目的」を判断できないという構造的な限界を取り上げました。

特に、Active Directory(以下、AD)関連の通信(DNS/Kerberos/LDAP/SMBなど)は業務上必ず開けておく必要があり、攻撃者もその通信ポートをそのまま悪用できます。ポート番号だけでは「正規の業務通信」と「攻撃通信」を区別できない。これがL3/L4の本質的な限界です。

では、どうすれば攻撃を止めることができるのでしょうか。第3回では、L7(プロセス単位)での通信制御という考え方を取り上げます。具体例として、攻撃者が最初に狙うADの保護を解説します。

L7の可視化とは何か

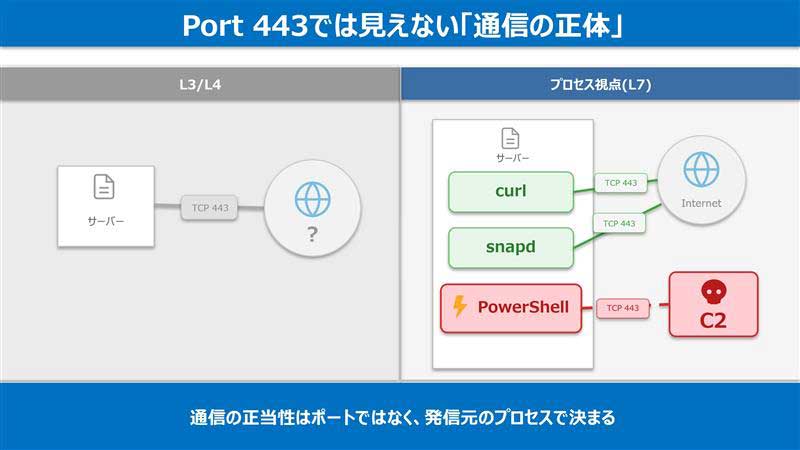

L3/L4の制御は「どのIPアドレスから、どのポートへ」という情報で通信を管理します。しかしそれだけでは、通信の「目的」も「発信元のプロセス」も把握できません。HTTPS(443番ポート)への通信を例に考えてみましょう。業務用ブラウザがクラウドサービスへアクセスする通信も、PowerShellが外部のC&Cサーバーへコールバックする攻撃通信も、L3/L4では同じ「TCP 443の通信」としか見えません。

L7の可視化とは、「どのプロセスが、どの宛先に対して通信を発生させているか」というアプリケーション層の文脈まで把握することです。これにより、次のような判断が可能になります。

- 通信を発生させている実体が正規のOSプロセスか、それとも想定外のプロセスか

- 同じポートを使っていても、発信プロセスによって業務通信か攻撃通信かを区別できる

- 開発環境と本番環境で同じプロセスが同じ挙動をしているか、異常な差分がないか

L7で通信の文脈まで可視化することで初めて、発生している通信が正規業務なのか攻撃者の活動なのかを正確に判断できるようになります。

なぜADが最初に狙われるのか

L7制御の具体的な実装例として、ADの保護を取り上げます。ADは企業のユーザー認証・アクセス制御の中枢であり、ここを掌握されると組織全体のシステムの制御権を奪われる可能性があります。マイクロソフト社の調査では、人手操作型攻撃の78%以上においてドメインコントローラーへのアクセスが成功しているとされており、ADはランサムウェア攻撃の本質的な標的です。

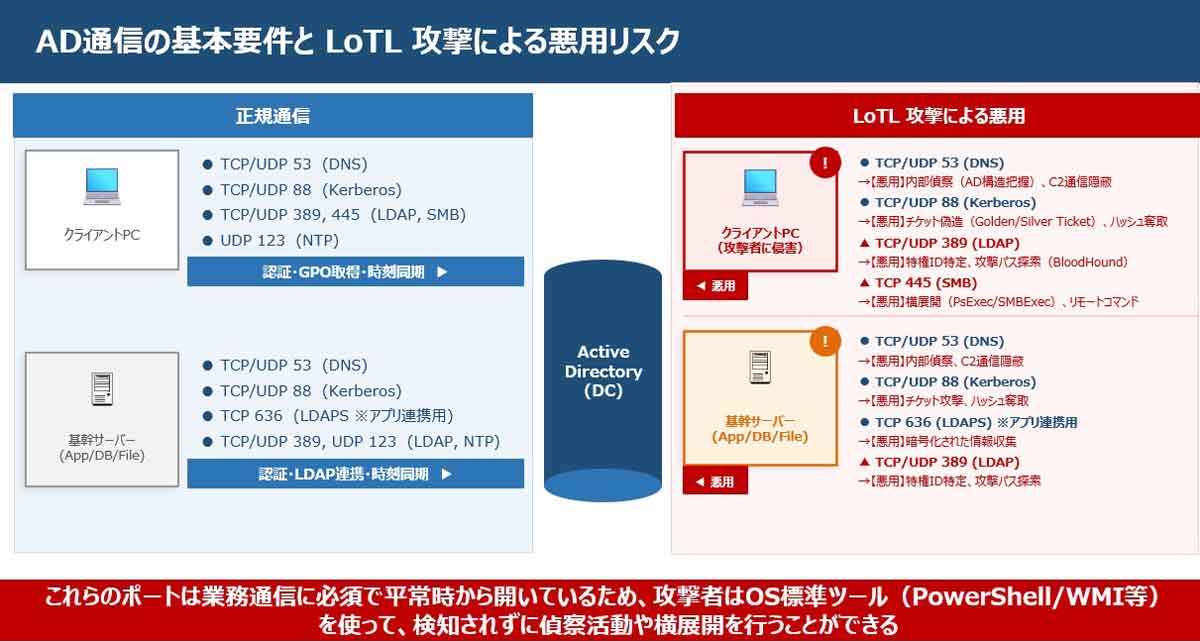

ADとの通信には、業務上必ず許可されなければならないポートが存在します。DNS(53)、Kerberos(88)、LDAP(389)、SMB(445)、NTP(123)などがそれにあたります。しかしこれらは、攻撃者にも同様に悪用されます。例えばKerberosはGolden Ticketによるチケット偽造に、LDAPはBloodHoundを使った特権ID探索に、SMBはPsExecによる横展開に利用されます。

ポート単体を閉じると業務が止まる。しかし開けたままでは攻撃に使われる。この構造的なジレンマを解消するのが、L7のプロセス単位制御です。

| ポート | 正規の用途 | 攻撃者による悪用例 |

|---|---|---|

| DNS(53) | 内部名前解決、ADへの到達確認 | 内部偵察によるAD構造の把握、C2通信の隠蔽 |

| Kerberos(88) | ユーザー認証 | Golden/Silver Ticketによるチケット偽造、ハッシュ奪取 |

| LDAP(389) | ディレクトリ情報参照、GPO取得 | BloodHoundによる特権ID特定・攻撃パス探索 |

| SMB(445) | ファイル共有、GPO適用 | PsExec/Pass-the-Hashによる横展開、リモートコマンド実行 |

| NTP(123) | 時刻同期 | 認証回避のための時刻操作、ログの時系列改ざん |

L7制御によるActive Directory保護の考え方

L7でのプロセス単位の制御では、「どのポートへの通信を許可するか」に加え、「どのプロセスからの通信を許可するか」まで制御できます。

例えば、SMB(445番ポート)への通信を考えると、GPO取得など業務に必要なSystemプロセスや、lsassからの通信は許可し、PowerShellやPsExecといった攻撃で多用されるプロセスからのSMB通信は遮断できます。これらの一般的なバイナリによる通信は、AD宛の通信として通常開放されているポート番号を利用して実行されるため、従来のポートベース制御では区別が困難です。

L7による通信制御の本質は、「ポートは開けたまま、使い方のみを制限する」点にあります。同様に、RDP(3389番ポート)については、管理者端末(Jumpbox)からの接続のみを許可し、一般端末からの直接接続を論理的にブロックすることが可能です。この考え方のポイントは、「通信の存在を制御する」のではなく「通信の発信者(プロセス)を制御する」という設計思想の転換にあります。

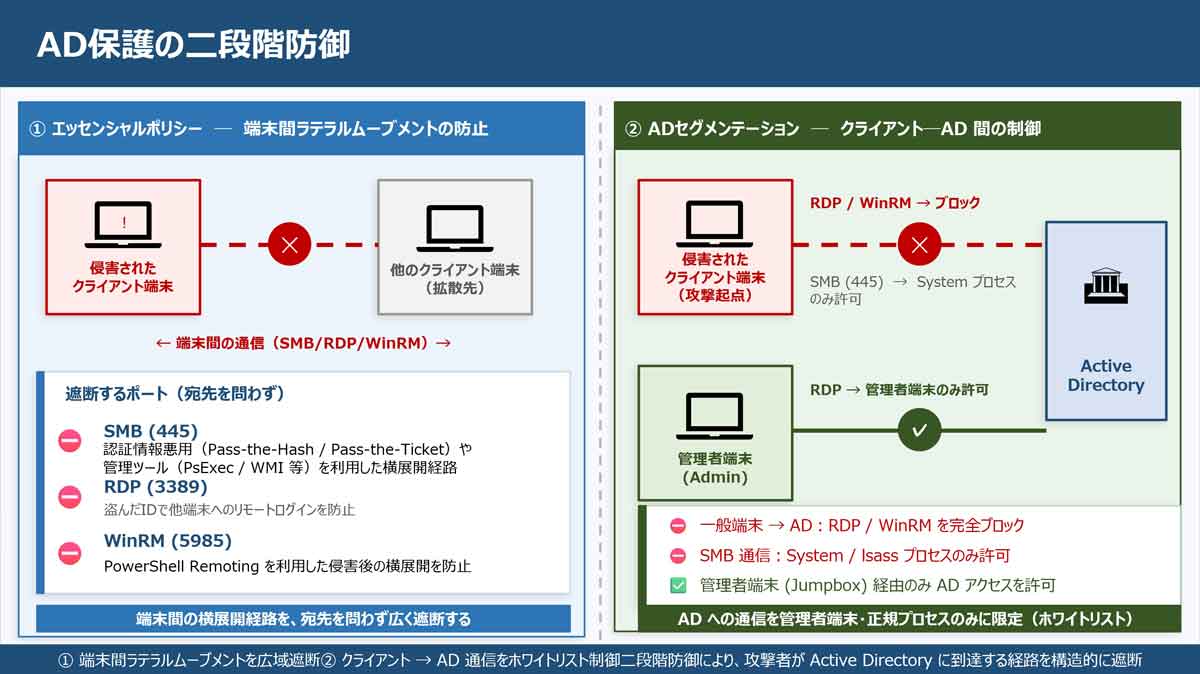

二段階の防御:エッセンシャルポリシーとADセグメンテーション

AD保護を実効性のあるものにするためには、単一の制御では不十分です。攻撃者は侵入後、正規の通信やツールを悪用しながら段階的に横展開し、最終的にADへ到達します。このプロセスを途中で断ち切るためには、「環境全体での拡散防止」と「最終到達点の遮断」を組み合わせた、多層的なアプローチが必要になります。これを実現するのが、二段階の防御モデルです。

第一段階は、環境全体に共通して適用するベースライン制御です。Akamai Guardicore Segmentationにおけるエッセンシャルポリシーは、その代表的な実装例であり、過去のインシデントや攻撃手法の知見をもとに整理された、横展開時に悪用されやすい通信ポートをまとめて制御するルールセットです。この段階では、SMB、RPC、WinRM、RDPといったリモート実行基盤や、DNSなどの探索系通信を含め、攻撃者が次のホストへ移動するための足場となる通信を広く制限します。これにより、侵入されても広がらない状態を環境全体で作り出します。

第二段階は、ADへの到達経路を限定する制御です。ベースライン制御を適用しても、KerberosやLDAPといったAD連携に必要な通信は業務上残るため、この経路をそのまま放置すると、最終的な侵害を防ぐことはできません。そのため、ADに対して通信可能な主体を厳密に定義し、管理端末や特定のサーバーなど、必要最小限の範囲に限定します。同時に、許可された通信についても用途単位で絞り込み、不要な到達経路を排除します。

この二段階の制御により、攻撃者は横展開によって影響範囲を広げることも、最終的にADへ到達することも困難になります。結果として、認証基盤そのものを直接守るのではなく、「そこに至る経路を段階的に遮断する」という形で、実効性のある防御が成立します。

プロセス単位の制御がLoTL攻撃に有効な理由

LoTL(Living off the Land)型攻撃の特徴は、PowerShellやWMIなどのOS標準ツールを使うため、マルウェア検知では発見が難しいことにあります。しかしL7のプロセス単位制御では、「マルウェアかどうか」ではなく、「そのプロセスがその通信を発生させることが業務上想定されているか」を基準に判断します。

例えば攻撃者がPowerShellを使ってADにLDAP探索を実行しようとした場合、L3/L4制御では業務上許可されているため通過しますが、L7制御ではPowerShellからのLDAP通信が想定外として検知・遮断できます。正規ツールを悪用するLoTL攻撃の本質的な特性に対して、「誰が通信しているか」を見る仕組みが有効に機能します。

おわりに

今回はL7(プロセス単位)での通信制御という考え方を取り上げ、Active Directoryの保護においてエッセンシャルポリシーと、ADセグメンテーションを二段階で組み合わせるアプローチを解説しました。

ただし、「では今すぐ全システムにマイクロセグメンテーションを展開しよう」となるかというと、現実はそう単純ではありません。多くの日本企業では、ネットワーク運用はインフラ部門が担い、セキュリティポリシーはセキュリティ部門が策定し、機器の運用はアウトソース先が担うという分業構造があります。セルフサービス型のマイクロセグメンテーションを、「UIが簡単だから」という理由だけで自前運用に切り替えるのには、組織構成上の困難が伴います。

そこで第4回では、完全なマイクロセグメンテーションによる運用が難しい組織に向けて、現実的なアプローチを提示します。キーワードは「止める前に、まず可視化する」です。通信の実態を把握し、脅威ハンティングを組み合わせることで、業務影響を抑えながら段階的に導入可能でかつ、現実的にセキュリティを強化する方法を解説します。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR