-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

コロナ禍で急速に普及した従業員のリモートワーク環境の広がりは、データへアクセスする度に厳密な認証を実施するゼロトラストの考え方を広く浸透させました。こうした業務環境の変化により、従来からあるIPアドレスや通信プロトコル・ポリシー管理に基づいたアクセスコントロールなどの境界防御だけでは、セキュリティ対策が不足することが認識されてきています。

組織の内部に侵入・潜伏する脅威に対するエンドポイント対策として、Endpoint Detection and Response(以下、EDR)を導入する組織も増加していますが、攻撃の対象領域の広がりにより、EDRがサポートしていないOS機器、およびネットワーク機器そのものにはEDRを導入できません。そこで、ネットワーク上に侵入・潜伏する脅威への対策として有効となるのが、ネットワークの異常を検出して対処するNetwork Detection and Response(以下、NDR)です。

ラックでは、AIを使ってパブリッククラウド、ID、SaaSアプリケーション、およびデータセンター全体の脅威を検出する、「Vectra(ベクトラ) AI NDR」向けマネージドセキュリティサービス(以下、MSS)の提供を開始しました。

この記事では、NDRと新サービスであるAIを使ったMSSについて説明します。

NDRとは

NDRは、通常の業務で発生するネットワーク通信のパターンを学習し、そのパターンから逸脱する行動や、異常な通信を検出します。検出した異常な行動が悪意のある攻撃である可能性が高い場合、適切な対処を行う機能を持っています。

NDRの特長

セキュリティ対策によく用いられる、不正侵入検知システム(Intrusion Detection System:IDS)、不正侵入防御システム(Intrusion Prevention System:IPS)、EDRと比較してNDRの強みを説明します。

なお、以下の説明はNDRの一般的な機能についての説明であり、全てのNDRがこの機能を有するものではない点ご留意ください。

IDS/IPSとの違い

既知の攻撃パターンを素早く見つけ出すIDS/IPSと違い、NDRはAIや機械学習を活用して、通常ではない状態を見つけ出します。これにより、未知の脅威やゼロデイ攻撃の検知が期待できます。

IDS/IPSは、シグネチャとよばれる既知の攻撃パターン情報を用いて通信内容と照合し、一致するものを検出してアラートを発します。これは、高速に処理を行うことができ、IPSであれば検知だけでなく遮断もできるため、非常に多く使われています。

その一方で、新しい攻撃に対応できない場合があります。シグネチャ作成のためには既知の攻撃であることが必要で、シグネチャ配信までは攻撃の検知ができないためです。

一方NDRでは、シグネチャに頼ることなく通常状態と異なる状態を検出できます。IDS/IPSにもしきい値を設定して通常状態と異なる状態を検出する機能はありましたが、定常状態を見定めてしきい値を設定しなければならず、有効活用できていない状況でした。

NDRはこれらの状態をAIや機械学習を用いて学習した上でアラートを発するので、環境の違いを意識することなく、導入から運用が行えます。

EDRとの違い

EDRは端末にインストールされ、端末ごとの監視を行います。NDRはネットワークトラフィックをミラーして監視します。

EDRは全ての端末にインストールする必要がありますが、NDRはネットワークトラフィックを見るだけで対策できます。そのため、ネットワーク全体を管理することが難しい場合でも効果を発揮します。

なぜNDRが注目されるのか

なぜNDRが求められているのか、脅威動向から見ていきます。

ランサムウェア被害の多くはVPNから侵入されている

ここ数年、ランサムウェア被害の台頭と共に内部脅威が深刻になっています。

このことは、情報処理推進機構から発表された「情報セキュリティ10大脅威 2024」にも如実に表れています。

| 順位 | 内容 |

|---|---|

| 1位 | ランサムウェアによる被害 |

| 2位 | サプライチェーンの弱点を悪用した攻撃 |

| 3位 | 内部不正による情報漏えい等の被害 |

| 4位 | 標的型攻撃による機密情報の窃取 |

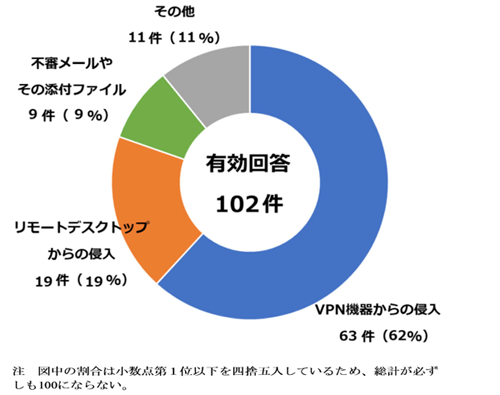

また、警察庁「令和4年におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェア被害の多くはVPN機器から侵入されたことによって発生しています。少し前までなら、組織への侵入はメールをきっかけにしたものが多く発生していました。ランサムウェアも登場初期はメールに添付されてばらまかれていたものもありましたが、最近はそこまで多くありません。

このような傾向の変化が起きた理由として考えられることは、VPN機器に対するセキュリティ対策の難しさが挙げられます。

出典 令和4年におけるサイバー空間をめぐる脅威の情勢等について(警察庁)

VPN機器へのセキュリティ対策が可能

では、侵害が多く発生するVPN機器に対するセキュリティ対策はどのようなものがあるでしょうか。すぐに思いつくのは、速やかなパッチの適用や、多要素認証などの製品がもつ固有のセキュリティ対策機能を使用することです。

しかし、これらの対策だけではパッチ公開前に攻撃が始まるゼロデイ攻撃への対応が十分であるとは言えません。実際に、VPN機器は過去にゼロデイ攻撃によって大規模な被害が出ています。

残念ながらゼロデイを完全に防ぐ方法は今のところありませんし、VPN機器などのアプライアンス製品に対してEDRの導入など追加のセキュリティ対策を施すことはできません。

ここで活躍するのがNDRです。NDR製品はネットワークトラフィックを監視するだけでセキュリティ対策ができます。ゼロデイ攻撃にも対応する可能性があります。また、異常な状態の速やかな検出は迅速な対応に繋がるため、万が一の被害拡大の防止が期待できます。

導入の容易性

EDRとの比較でも触れましたが、NDRはネットワークトラフィックを監視します。現在、攻撃対象がますます増加していく中で、ホスト(接続されたコンピュータやデバイス)の管理が不十分な子会社や海外拠点との接続点にNDRを導入するだけで、全体の監視を簡単に行えるメリットがあります。

ラックが提供するVectra AI NDR向けMSS

今回新たに、Vectra AI NDR向けの運用サービス「JSOC MSS NDR監視運用 for Vectra AI」の提供をスタートしました。その詳細についてご説明します。

Vectra AIの特長

Vectra AIの主な特長は、AIを活用した脅威検知と、暗号化通信への対応方法です。

Vectra AIは、AIを使って脅威を検知するために、ローカルラーニング、グローバルラーニング、相関分析を活用しています。これにより、検出から優先順位付け・調査・対応を迅速に行えるようになります。Vectra AIは、EDRと連携してホストを自動的に切り離したり、Active Directoryと連携してアカウントを自動的に隔離したりするなど、被害拡大を迅速に防ぐ機能が備わっています。そのため、未知の脅威に対しても、初動対応の部分をVectra AIに任せられます。

もう1つの特長は、暗号化通信への対応方法の違いです。従来のネットワーク監視では、監視対象の通信を復号する必要がありますが、Vectra AIでは暗号化された通信をそのまま検査できます。暗号化された通信が発生するタイミングや長さを解析し、暗号化されているということ自体も分析対象になります。そのため、復号のためのコストを削減しつつ脅威検出ができます。

※ Stop advanced attacks with Vectra AI

JSOCの特長

さらに詳しく知るにはこちら

JSOCJSOCは、24時間365日体制で契約企業を見守るセキュリティ監視センターです。約1,000の組織に設置したアラートから発せられる1日約15億~20億件のログから、JSOCのアナリストをはじめラック全体の知見を活かしてアラートの解析を行い、脅威の危険度が高いものだけをお客様へ伝えています。

※ 2024年2月時点での数値です。

さらに詳しく知るにはこちら

JSOCまた、JSOCでは独自の分析システム「LAC Falcon」を用いて相関分析を行っています。ここでいう相関分析とは、ファイアウォールやIDS/IPSなど特長が異なる製品であっても全て1つのシステムに取り込み、製品ごとではなくまとめて分析を行っていることを指します。

これにより、ファイアウォールで検知した事象とIDS/IPSで検知した事象が、一連の活動であるか否かを含めた調査ができ、ネットワーク全体を俯瞰した解像度の高い通知を実現しています。

JSOC MSS NDR監視運用 for Vectra AIの特長

「JSOC MSS NDR監視運用 for Vectra AI」は、アプライアンス製品であるVectra AI NDRの運用を代行し、NDRが発したアラートを24時間365日体制で監視・分析し、報告する、マネージドセキュリティサービスです。Vectra AIの優れた検知機能と、JSOC MSSの分析・通知により、対処が必要な事象のみを受け取れます。

さらに、ラックの分析システム、設定チューニング、MSSアナリストによる分析を交えることで、検知・通知精度が向上し、既存のIDS/IPSでは検知できない「侵害の兆候」を見つけられます。

例えば、NDRで検知したアラートの送信元ホストに関する状況をEDRのログから把握することで、その行為全体が結果的に不正であったのかが明らかになります。このように、相関分析により、全体像がつかみづらい振る舞い検知型の検知であっても、別製品のアラート状況から適切な判断が可能です。

また、他社のEDR各製品と連携できるため、NDRによるネットワークベースの検知からEDRによる端末側の分析まで一貫してサービスを提供できます。これにより、セキュリティレベルの向上と運用の効率化を両立し、「セキュリティ人材の不足」「大量アラートの対応による運用負荷」「24時間監視体制が作れない」などの課題を解決します。

さいごに

NDRは、従来からあるセキュリティ対策製品を置き換えるものではありません。むしろ、IDS/IPSやEDRとは異なる得意分野があり、それぞれが特有の役割を果たしています。

私たちは、組織が守りたい環境や資産を適切に把握して、抜け漏れがないセキュリティ対策を実施することを目指しており、NDRはその一環として活用されることがあります。

今回ご紹介した「JSOC MSS NDR監視運用 for Vectra AI」は、より包括的なセキュリティ対策の1つになりますので、ご検討の場合はぜひご相談ください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR