-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

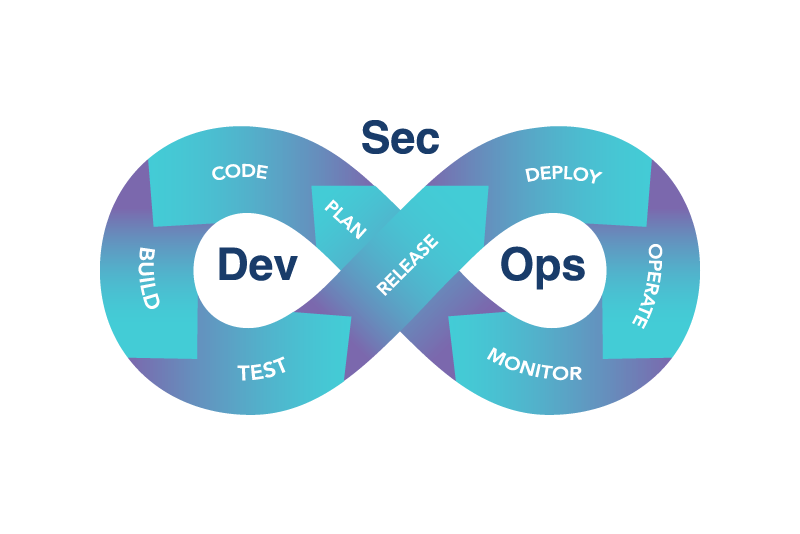

DevSecOpsは、ソフトウェア開発から運用までの一連のプロセスにセキュリティを統合する考え方です。

本記事では、従来型のDevOpsをさらに発展させたDevSecOpsの基本的な考え方や、セキュリティを早期に組み込む意義、導入による具体的なメリットとデメリット、導入に必要なツールについて解説します。

DevSecOpsとは?その基本的な考え方

DevSecOpsは、セキュリティを「後付けの工程」ではなく、設計・開発・運用の各段階に最初から組み込むことを前提としたアプローチです。

DevOpsにセキュリティを統合した考え方

DevOpsは、開発(Development)と運用(Operations)を一体化し、ソフトウェアのリリースサイクルを短縮するための手法であり、これにセキュリティ(Security)要素を早期からプロセスに組み込むのがDevSecOpsです。

現代のソフトウェア開発では、多数のコンポーネントやフレームワーク、クラウドなどの外部リソースが活用されており、既知の脆弱性を見過ごすと大きなリスクにつながるため、開発段階でセキュリティ監査やテストを実施することで、ビジネスのスピード感を保ちながらセキュアなサービス提供が可能になります。

National Cybersecurity Center of Excellence(NCCoE)は、米国政府のサイバーセキュリティ強化に関する大統領令を背景に、複数の民間企業と連携し、ソフトウェア供給網(サプライチェーン)とDevSecOpsの実践に関する共同プロジェクトを推進しています。※1

この取り組みでは、ソフトウェア開発の初期段階からセキュリティを組み込み、サプライチェーン全体の透明性と信頼性を高めることが重視されています。国家レベルでもDevSecOpsの考え方が政策や標準化活動に取り込まれていることは、セキュリティと開発を一体的に考える流れが国際的に加速していることを示しています。

DevSecOpsは単なる企業内の開発手法にとどまらず、政策・標準化・人材育成といった多方面から推進されている潮流といえるでしょう。

DevSecOpsが求められるようになった背景

DevSecOpsの必要性が高まった背景には、ソフトウェアを取り巻くセキュリティリスクの増大に加え、開発スピードやリリース頻度の加速があります。

情報セキュリティ10大脅威 2026※2では、「ランサムウェアによる被害」や「サプライチェーンや委託先を狙った攻撃」が引き続き上位に位置付けられており、さらに「AIの利用をめぐるサイバーリスク」が新たにランクインするなど、脅威の高度化、多様化が進んでいることが示されています。このような状況において、セキュリティ対策を開発の最終段階にまとめて実施する従来の手法では、急速に変化する脅威に十分対応することが難しくなっています。

一方で、ソフトウェア開発はアジャイル開発やクラウドの普及により、短いサイクルで継続的にリリースする形へと移行しています。更新頻度が高まるほど、後工程でのセキュリティ確認では対応が追いつかず、初期段階から横断的にセキュリティを組み込む必要性が高まります。

また、従来の大規模組織では、開発期間の長期化やコスト超過が課題となってきました。U.S. Government Accountability Office(GAO)は、米国国防総省(DoD)のITシステムにおいて、システム提供の遅延やコスト増大の問題を指摘しており、従来の開発モデルの限界が明らかになっています。※3

こうした背景から、迅速な開発とセキュリティ確保を両立させるアプローチとして、開発プロセス全体にセキュリティを統合するDevSecOpsが求められるようになりました。

DevSecOpsとDevOpsの明確な違い

一般的にDevSecOpsは、開発(Development)・セキュリティ(Security)・運用(Operations)が分断されるのではなく、同じ目標に向かって協働する体制や文化を指します。

従来の開発プロセスでは、セキュリティ対策は開発完了後に専門部門が確認する形が多く見られました。しかし近年では、ソフトウェアの更新頻度が高まり、クラウド活用も進んだことで、後工程でまとめて対策する方法では対応が難しくなっています。

そのため、設計・実装・テスト・運用のすべての工程にセキュリティを組み込み、開発担当者・セキュリティ担当者・運用担当者が連携して取り組む「DevSecOps」という考え方が広がっています。

DevSecOpsとDevOpsの違いは、開発と運用の連携に加えて「セキュリティを前提条件として設計・実装・運用に織り込むかどうか」にあります。

セキュリティを組み込むタイミングの違い

一般的なDevOpsでは、継続的インテグレーション/継続的デリバリー(CI/CD)を通じて開発速度を高めることが重視されます。その結果、セキュリティ対策が後回しになりやすいという課題が指摘されています。

一方でDevSecOpsでは、ソフトウェア開発ライフサイクル(SDLC)の初期段階からセキュリティ検証を組み込みます。要件定義や設計、コーディングの段階からセキュリティを考慮し、脆弱性を含まない設計を行うとともに、早期に脆弱性を発見・修正することで、後工程での手戻りや修正コストを大幅に削減できます。

この考え方は、業界団体や教育機関においても共通して示されています。例えば、Cloud Security Alliance(CSA)※4では、DevSecOpsの実践において「早期段階でのリスク検出」や「責任の共有」を重視することを提言しています。

DevSecOpsは単なる技術手法ではなく、開発・運用・セキュリティが連携しながら、継続的に安全なソフトウェアを提供するための文化とプロセスの変革を指します。開発スピードとセキュリティを両立させるための実践的なアプローチとして、業界全体で導入が進んでいます。

セキュリティに対する責任範囲の違い

もう1つの大きな違いは、セキュリティに対する責任の所在です。

従来のDevOpsでは、セキュリティ対策は専門のセキュリティチームや情報システム部門が担い、開発組織とは分離されがちでした。これに対し、DevSecOpsでは開発担当者も含めた全員がセキュリティに責任と関心を持つ文化形成を目指します。

IPAが公表したセキュリティ・キャンプ2025全国大会※5では、クラウド監視をテーマに、運用担当者と開発担当者が共同でセキュリティ監視を実装する取り組みが紹介されています。これは、責任範囲を特定部門に限定しない実践例の1つです。

責任範囲を全社的に広げることで、専門家だけがインシデント対応を担う体制から脱却し、すべてのエンジニアや運用担当が主体的にリスクを意識する組織へと進化できます。さらに、コンプライアンスに偏りすぎず価値の提供に焦点を当ててDevSecOpsを進めることで、チーム全体がセキュリティと開発の両側面をバランスよく実践できるようになります。

DevSecOpsを導入するメリット

DevSecOpsの導入メリットは、開発スピードを落とさずにセキュリティ品質を底上げし、「手戻りコスト」と「事故リスク」を同時に小さくできる点にあります。

開発終盤での手戻りをなくせる

DevSecOpsでは、各フェーズでセキュリティ検証を繰り返すため、最終段階で重大な脆弱性が発覚するリスクを大幅に抑えられます。設計から実装までの流れを一貫してセキュアに保つことで、時間的・コスト的な再作業を最小限に抑えることができる点が大きなメリットです。

特に近年では、ソースコードや依存ライブラリ、コンテナイメージなどを自動的にスキャンし、既知の脆弱性情報と照合する静的解析(SAST)やソフトウェア構成分析(SCA)ツールの活用が進んでいます。これらのツールをCI/CDパイプラインに組み込むことで、開発者が特別な操作をしなくても、脆弱性を早期に検出・修正できる仕組みを構築できます。

例えば、Snykが提供するプラットフォームは、National Vulnerability Database(NVD)などの公開データベースに加え、自社のセキュリティリサーチチームやオープンソースコミュニティから収集した情報を統合し、独自の脆弱性データベースを構築しています。

これにより、オープンソース依存関係やコンテナ、Infrastructure as Code(IaC)などに潜む脆弱性を、開発工程(CI/CDパイプライン)内で自動的に検出・可視化することが可能です。開発者はコード修正の早い段階でリスクに対応できるため、後工程での手戻りや修正コストの削減につながります。

このような仕組みを導入することで、「後からまとめて対処する」のではなく、開発初期から継続的に検証を行うシフトレフトの実践が可能になります。こうしたDevSecOps向けの脆弱性管理ツールの選定や導入を検討する場合は、製品特性や開発体制との適合性を踏まえた比較検討が重要です。

脆弱性への迅速な対応が可能になる

DevSecOpsの理念に沿った開発では、脆弱性の早期検知と修正サイクルの高速化が重視されます。ソフトウェア供給網のどこかに存在する脆弱性が早期に発見できれば、被害を最小限に抑えられるだけでなく、根本的な問題箇所の特定と再発防止にもつながります。

この実現において重要なのが、CI/CDの各工程にセキュリティ検証を組み込むことです。コードのビルドやテストと同様に、SASTや依存関係のソフトウェア構成分析(SCA)などをCIパイプライン上で自動実行することで、開発の初期段階から脆弱性を検知・修正できます。これにより、リリース直前の対応に依存せず、手戻りや修正コストの削減が可能になります。

NCCoEが提唱するリスクベースアプローチでは、Secure Software Development Framework(SSDF)に示されるガイドライン※6と整合性を保ちながら、開発プロセス全体でセキュリティを継続的に確保することが求められています。

実際、政府機関や企業におけるDevSecOpsの実践では、CI/CDパイプライン全体にセキュリティテストを組み込み、脆弱性をリリース前に検知するだけでなく、開発初期から段階的に対処する仕組みが標準になりつつあります。こうした取り組みにより、インシデントの発生リスクを低減し、継続的に安全なソフトウェアを提供できる体制を築くことが求められています。

チーム全体のセキュリティ意識が向上する

DevSecOpsが本格的に導入されると、開発担当だけでなく運用担当や管理職まで含めた組織全体がセキュリティへの取り組みに責任を共有するようになります。専門家だけがセキュリティを担う時代は終わり、多様な役割をこなしながらセキュリティ分野も理解できるプラス・セキュリティ人材が登場することで、盤石な体制が構築されます。その結果、プロジェクトごとに担当者間の連携がスムーズになり、インシデント発生時の情報共有や意思決定も迅速化します。

組織全体がセキュリティ意識を高めることで、サービス品質の向上だけでなく、顧客からの信頼獲得にもつながる利点があります。日本国内だけでなく海外でもDevSecOpsの導入事例が増えているのは、このように社内リソースを効率的に活用しながら、リスクマネジメント能力を高められるメリットが大きいからです。

DevSecOpsを導入するデメリット

DevSecOpsの導入には多くのメリットがある反面、導入・定着には一定のハードルも存在します。ツールの整備や運用体制の構築、さらには組織文化の変革など、一定のコストと負荷が伴います。

特に、従来の開発体制からDevSecOpsへ移行する場合、技術面だけでなく人材・プロセスの見直しが必要となるため、短期間での実現は容易ではありません。

導入時に考慮すべき主なデメリットについて解説します。

新しいツールの導入コストがかかる

DevSecOpsの導入にあたり、ツール費用だけでなく「既存パイプラインへの統合作業」と「運用を含む体制整備」などが発生します。DevSecOpsを始める際には、

- 静的解析(SAST)ツール

- 動的解析(DAST)ツール

- ソフトウェア構成分析(SCA)ツール

など、複数のセキュリティ関連ツールを組み合わせて導入する必要があります。

ツールを導入するだけでなく、既存の開発パイプラインや基盤システムに統合し、開発プロセスの中で継続的に活用できる状態にすることが重要です。しかし、多くの組織ではレガシー環境と最新のクラウド環境が混在しており、ツールの連携や運用設計には専門的な知識が求められます。また、初期導入や運用の整備には一定のコストと工数がかかる点にも留意が必要です。

組織文化の変革が求められる

DevOpsの枠組みにセキュリティを統合するDevSecOpsの実現には、開発現場だけでなく、経営層や管理部門を含めた組織全体の意識改革が欠かせません。従来のようにセキュリティ対策を特定部門や外部ベンダーに任せきりにする体制では、継続的かつ実効性のあるセキュリティ強化は難しいといえるでしょう。

実際に、先述したSSDFなどのガイドラインにおいても、技術的対策だけでなく、組織体制や教育、役割分担の明確化といったマネジメント面の重要性が強調されています。DevSecOpsはツール導入のみでは不十分であり、「人」「プロセス」「文化」を含めた包括的な取り組みとして推進する必要があります。

さらに、セキュリティと開発効率を両立させるためには、全社的な行動規範やワークフローの統一も不可欠です。しかし、従来の役割分担や評価制度が根付いた組織では、導入過程で一定の抵抗が生じることもあります。このような場合には、DevSecOps Capability Maturity ModelなどのDevSecOpsの成熟度を段階的に評価するフレームワーク※7を活用し、現在の取り組み状況を段階的に可視化・評価することが有効です。客観的な指標を用いることで、組織全体で共通認識を持ちながら改善を進められます。

DevSecOpsを実現するためのツール

DevSecOpsでは、開発から運用までのCI/CDパイプラインに複数のセキュリティ検証を組み込み、「自動で検知」から「修正につなげる」仕組みを構築します。これにより、脆弱性を後工程でまとめて対応するのではなく、開発の流れの中で継続的に対処できるようになります。

SASTツール

SAST(Static Application Security Testing)はソースコードを直接解析し、脆弱性につながる可能性があるコードパターンやロジックミスを検出する手法です。

SASTの大きな特徴は、開発の初期段階から利用できる点にあります。IDEやローカル環境でのコーディング時、あるいはコミット前の段階で実行することで、問題点が軽微なうちに修正でき、後工程での手戻りを大幅に削減できます。

さらに、SASTはCI(継続的インテグレーション)パイプラインに組み込むことで、コードのビルドやテストと同時に自動的なセキュリティチェックを実施することも可能です。ただし、CI段階のみでの検出に依存すると修正コストが高くなるため、ローカル環境やコミット前とCIの両方で実行する多層的な運用が推奨されます。

SASTツールはプログラム言語ごとの特性を踏まえ、危険なAPIの利用や入力値検証の不備、バッファオーバーフローのリスクなどを検出します。これにより、開発担当が意図せずセキュリティ上の問題を埋め込んでしまうリスクを低減できます。

例えば、Snykが提供するツール群では、コード解析(SAST)に加えてオープンソース依存関係の脆弱性検査(SCA)なども統合されており、開発工程の中でセキュリティリスクを継続的に可視化できます。こうしたツールを活用することで、セキュリティの専門部門に依存せず、開発者自身が、安全性を意識しながらコーディングを進める体制を構築できます。

DASTツール

DAST(Dynamic Application Security Testing)はアプリケーションを実行中の状態でテストし、外部からのアクセスをシミュレーションして脆弱性を検出する手法です。

SQLインジェクションやクロスサイトスクリプティング(XSS)など、実際の動作環境で起こり得る攻撃手法を模擬して問題点を検知できます。SASTでは発見しづらい実行時の挙動や環境依存の問題にも対応できるため、DevSecOpsを本格的に実践するには不可欠な検証手段です。

DASTは主にステージング環境やテスト環境で実行され、CI/CDパイプラインの中で定期的に実施することで、リリース前の品質確保に役立ちます。ただし、実行環境が必要であることから、SASTのように開発初期段階での即時検出には向かず、後工程での検証を補完する役割を担います。

また、APIを中心としたマイクロサービスやクラウドネイティブな構成では、サービス間の通信や認証処理の不備がリスクとなるケースも少なくありません。DASTツールを活用することで、実行環境における挙動を確認しながら、実運用に近い形での脆弱性検証が可能になります。

SCAツール

SCA(Software Composition Analysis)は、オープンソースソフトウェア(OSS)や外部ライブラリなど、アプリケーションを構成するコンポーネントのバージョンやライセンス情報を可視化し、既知の脆弱性を特定する手法です。

近年のソフトウェア開発では、多くのOSSコンポーネントに依存する構造が一般的となっており、1つでも脆弱性を含むライブラリが存在すると、アプリケーション全体のリスクにつながる可能性があります。このようなリスクに対応するため、開発工程の中で継続的に外部コンポーネントを把握・評価する仕組みが重要になります。

SCAツールは、依存関係の解析を通じて使用しているライブラリやそのバージョンを特定し、NVDなどの公開脆弱性データベースと照合することで、既知の脆弱性を自動的に検出します。これらのチェックは、CIパイプラインに組み込むことで継続的に実行でき、問題の早期発見と修正につながります。

SnykをはじめとするSCAプラットフォームでは、NVDなどの公開データベースに加えて独自の脆弱性情報を組み合わせたデータベースを活用し、自動的に問題を報告する仕組みが整っています。さらに脆弱性が判明した際にはアップグレード可能なバージョンや修正方法を提案してくれる場合もあり、開発者が手作業でパッケージ情報を追いかける負担が減ります。これによりアプリケーション全体を常に最新かつ安全な状態に保つことができ、サプライチェーン全体のセキュリティレベル向上に役立ちます。

DevSecOpsで開発スピードとセキュリティを両立するために

本記事では、DevSecOpsの基本的な概念から導入メリット、デメリット、さらに実現に必要な具体的なツールについて解説しました。開発スピードとセキュリティを両立するためには、初期フェーズからコード解析や依存ライブラリの安全性を検証し、開発プロセス全体にセキュリティを組み込むことが重要です。

また、ツールの導入だけでなく、組織全体でセキュリティを担う文化の醸成や人材育成も不可欠です。DevSecOpsは、変化の激しいIT環境において継続的に安全なソフトウェアを提供するための実践的なアプローチであり、今後ますます重要性が高まると考えられます。

参考情報

※1 SP 1800-44, Secure Software Development, Security, and Operations (DevSecOps) Practices | CSRC

※2 情報セキュリティ10大脅威 2026 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

※3 Continuous Deployment of Capability

※4 The Six Pillars of DevSecOps - Pragmatic Implementation | CSA

※5 セキュリティ・キャンプ2025 全国大会【専門】Bクラス | アーカイブ | IPA 独立行政法人 情報処理推進機構

※6 Secure Software Development Framework | CSRC

※7 The DevSecOps Capability Maturity Model | Carnegie Mellon University | CMU

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR