-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

こんにちは、Oktaポストセールスを担当している林です。

特権アカウントは、ひとたび悪用されれば組織全体の侵害に直結する最短ルートです。それにもかかわらず、多くの現場では運用の都合から恒常的な権限付与が残り続けているのが実態ではないでしょうか。

そうした現場に直面してきた経験を踏まえながら、特権アカウント管理の課題と、その打開策となる「ゼロスタンディング特権(ZSP)」、そしてそれを実現するOktaのソリューションである「Okta Privileged Access」について紹介します。

この記事では、次のポイントについて分かりやすく解説します。

- 特権管理に潜むリスク

- ゼロスタンディング特権の考え方が必要とされる理由

- Okta Privileged Accessがどのように運用負荷とリスクを軽減するか

特権アカウントの課題

企業のITインフラにおいて、特権アカウントはいわば「マスターキー」のような存在であり、ひとたび悪用されると影響範囲が非常に大きくなります。その重要性ゆえに、サーバーやデータベースなどの重要なリソースへアクセスするために不可欠ですが、実際の現場では次のような課題が運用チームに重くのしかかっています。

運用負荷の増大

頻繁に利用される特権アカウントに加え、「月に数回しか使わない特権アカウント」のためにもパスワードやSSH鍵を維持・更新し続けなければなりません。利用頻度が低いアカウントであっても、放置されがちな分、攻撃者に狙われやすく、管理の手を抜くことができません。

また、更新したパスワードやSSH鍵を運用担当者に共有する際にも細心の注意が求められます。転記ミスや誤送信を防ぐためにダブルチェックが必要になるなど、追加の作業負荷も発生します。

OSごとに異なる管理の複雑さ

OSごとに前提や設計思想が異なることも、特権管理を難しくしている要因です。単一のポリシーでは統制しきれず、結果として抜け漏れや過剰権限が生まれやすくなります。

Linux環境

一般ユーザーが必要な時だけ、一時的な管理権限を一般ユーザーに付与し、特権操作を行う運用はベストプラクティスですが、誰にどのコマンドを許可するかの管理(ポリシー管理)は複雑になりがちです。

Windows環境

攻撃者が真っ先に狙うのがActive Directory(以下、AD)です。Administrator権限が奪取されればドメイン全体の制御権を失うため、多くのランサムウェア攻撃においてAD侵害が初動のターゲットとなっています。

※ コンピュータウイルス・不正アクセスの届出事例[2023年下半期(7月~12月)](独立行政法人情報処理推進機構 セキュリティセンター)

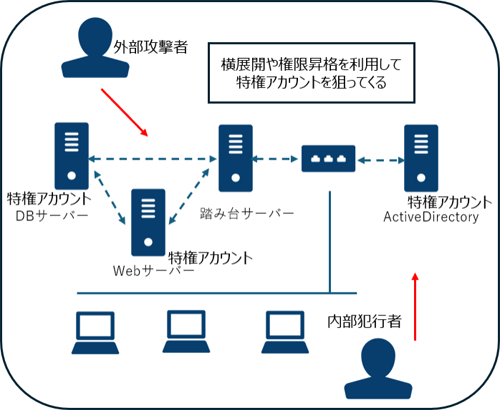

特権アカウント侵害時の影響の大きさ

特権アカウントが侵害されると、企業は多大な影響を受けます。

- 管理者としてなんでもできる権限を持つため、盗難・悪用された場合の影響が最も大きい

- 特権を持たなければ攻撃目標にアクセスできないため、最終的には必ず狙われる

- 一旦特権を取られてしまうと、それ以降の行為の不正判別・検知は極めて困難

こうした特徴から、特権アカウントは攻撃者にとって究極の標的となり、従来の守る中心の対策では限界が見え始めています。

従来方式の限界

以下の事例は、特権アカウントが「存在するだけで常に攻撃者の標的になり続ける」ことを示しています。認証情報が一度でも漏えいすれば、防御は内側から崩されてしまいます。

| 外部攻撃 | あるIT企業では、攻撃者が事前に入手した特権アカウントでゲームデータを削除し、サービスが長時間停止。 |

|---|---|

| 標的型攻撃 | 公的研究機関で幹部の特権アカウントが乗っ取られ、機密情報が流出。 |

| 内部不正 | 開発担当者が業務上与えられた特権を悪用し、重大な不正行為に発展。 |

こうした事例に共通するのは、特権を持っている状態そのものがリスクになっている点です。従来のように特権アカウントを厳重に守るだけでは、認証情報の窃取や内部不正といったシナリオを防ぎきれず、防御の前提が崩れつつあります。

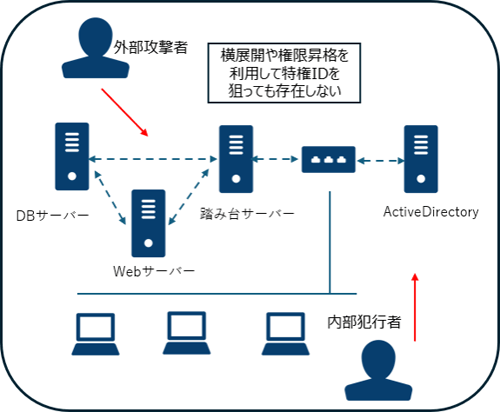

そこで今、対策として注目されているのが「ゼロスタンディング特権」という考え方です。特権アカウントの管理にとどまらず、特権アクセスが発生する瞬間を制御対象とし、必要な時にだけ、必要最小限の権限を動的に付与するアプローチです。用語の整理をしながら、ゼロスタンディング特権を実現させるOkta Privileged Accessを紹介します。

用語整理:特権アカウントと特権アクセス

ここで、混乱しやすい「特権アカウント」と「特権アクセス」を整理しておきましょう。この2つは密接に関連しており、企業にとって不可欠ですが、同時に情報漏えいや誤操作のリスクを常に抱えています。

| 用語 | 定義 | 具体例 |

|---|---|---|

| 特権アカウント | 特権アクセスを実行できるユーザーID(アカウント) | ・Linuxのroot ・WindowsのAdministrator ・DBAアカウント |

| 特権アクセス | 高い操作権限(Privileged Permissions)に基づいて行われるアクセス、システムやネットワークに重大な影響を与える操作 | ・システム設定の変更 ・セキュリティポリシー更新 ・サービス再起動 ・機密データ操作 |

ゼロスタンディング特権という発想

ゼロスタンディング特権は、「常時存在する特権アカウントを減らすことで、攻撃を成立しにくくする」という合理的な戦略です。必要な時だけ一時的に権限を付与し、作業終了後は自動的に回収(削除)することで、以下の効果を生みます。なお、Linuxのrootのようにシステム上不可欠な最小限のアカウントは残りますが、それ以外の持ちっぱなしの特権を排除することで、環境全体のセキュリティ前提を大きく引き上げることができます。

- 攻撃表面(アタックサーフェス)の最小化

- 横移動(ラテラルムーブ)の抑制:周囲に悪用できる常設のアカウントを存在させない

- 設定ミスと内部不正のリスク低減

従来型の特権管理における問題点

従来の特権管理には、構造的に無理が生じやすい課題があります。運用でカバーし続けるほど複雑化し、結果として管理しているつもりで管理しきれていない状態に陥りがちです。

- 特権アカウントの乱立により実態把握が困難

- パスワード管理が手作業に依存

- 共有アカウントや長期間変更されない認証情報が残り続けることで、外部攻撃・内部不正のどちらにも悪用されやすい環境

- 「誰が・いつ・何をしたのか」を追跡する監査も困難で、統制コストが高い

こうした問題はすべて、特権アカウントが「常時存在する」前提に基づく管理モデルの限界を示しています。

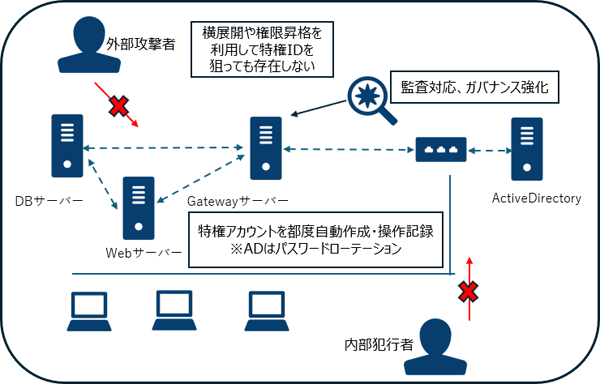

Okta Privileged Accessとは

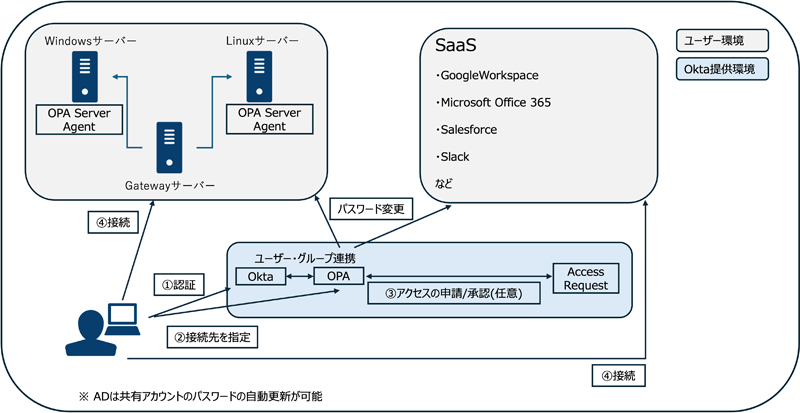

Okta Privileged Accessは、Okta Workforce Identityの一部として提供されるクラウド型PAMソリューションです。ゼロスタンディング特権の思想を基盤に、特権アクセスを動的かつ最小限に制御することで、セキュリティ強化と運用効率化の両立を実現します。

Okta Privileged Accessの特徴

特徴として挙げられるのは、特権アクセスの発生から利用、記録、回収までを一貫して制御できる点です。従来バラバラに管理していた要素を統合し、運用のシンプル化と統制強化を同時に実現します。

- Just-In-Time(JIT)アクセス:必要な時だけ権限を付与

- Linux:セッション開始時に一時的な管理権限を付与したユーザーを作成、セッション終了後に自動削除。または、存在する特権アカウントに対し、パスワードローテーションを組み合わせて管理

- Windows:非ADの場合は、セッション開始時にユーザー作成し、セッション終了後に削除。ADの場合は、存在する特権アカウントに対し、パスワードローテーションを組み合わせて管理

- 承認フロー:Okta Identity Governance等と連携し、アクセス前の承認フローを自動化

- 強固な認証:MFAやパスワードレス Okta Verify(FastPass)やWebAuthn/FIDO2を用いたフィッシング耐性の高い認証を適用

- Gatewayサーバーを経由したSSH/RDPアクセス統合管理とセッション録画

- Secrets VaultによるパスワードやAPIキーなどの任意のシークレット情報を安全に保管・払い出しするための機能

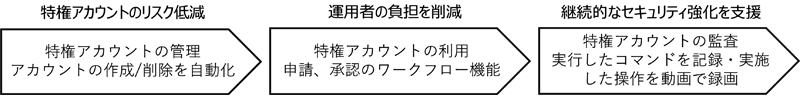

Okta Privileged Accessのメリット

Okta Privileged Accessを利用するメリットは、次の3つです。

- 特権アカウントのリスク低減

- 運用者の負担を削減しミスを防止

- ゼロトラスト時代に求められる特権管理を実現し、継続的なセキュリティ強化を支援

Okta Privileged Accessの全体像

最後に全体像をご紹介します。ここまで主にサーバーの特権管理を中心にお話ししてきましたが、Okta Privileged Accessの価値はそれだけにとどまりません。

SaaSアプリの特権アカウント管理にも対応しており、サーバーと同じ考え方で一元的に管理することが可能です。パスワードの安全な保管やローテーション、利用時の承認フローといった統制をそのまま適用できるため、環境ごとに異なるルールや手作業に依存した運用から脱却できます。

SaaSにおいても、特権アカウントのパスワード保管やローテーション、利用時の承認フローを適用できるため、環境ごとに異なる運用を行う必要はありません。オンプレミス、クラウド、SaaSといった異なる環境に散在しがちな特権管理を、同じポリシーと運用で統制できます。

常に守るより、必要な時だけ渡す運用へ

常に守り続ける運用から、必要な時だけ安全に付与し、作業後に回収する運用へ移行することで、セキュリティと効率を両立できます。すぐに専用製品を導入できない場合でも、特権アカウントの棚卸しや共有アカウントの廃止、ログの分析など、段階的に取り組める対策はあります。

それらを、より安全に、より効率的に、そして持続可能に運用するための有力な選択肢がOkta Privileged Accessです。セキュリティを高めながら運用負荷も軽減し、クラウド時代にふさわしい特権管理へ踏み出してみませんか。ご検討の際は、ぜひ設計や運用について、ラックまでお気軽にお問い合わせください。

プロフィール

林 達也

Okta製品を担当し、カスタマーサクセスマネジメント活動を行っています。

Okta Certification Administratorを取得。

アイデンティティ管理について、分かりやすく発信していきたいと思います。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR