-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

「EDR(Endpoint Detection and Response)は入れているから、ひとまず大丈夫。」

数年前までは、多くの組織がそう考えていました。

ところが最近のインシデント事例を見ていると、EDRを導入していても被害が拡大してしまうケースが少なくありません。問題となっているのは侵入されたことそのものではなく、侵入後に攻撃者の活動を止められず、被害が広がってしまう点です。

「検知はできた。でも、止められなかった。」

このギャップはどこから生まれているのでしょうか。

「EDRがあるのに被害が広がる」現場で起きていること

EDRは、侵入後の不審な挙動を検知・調査するための強力な仕組みです。しかし近年の攻撃では、EDRの前提そのものをすり抜けるような動きが増えています。

EDRだけでは止めきれない攻撃が増えている

EDRは、侵入後の不審な挙動を検知・調査する点で非常に強力です。一方で、最近の攻撃では、正規の管理者アカウントを使ったアクセスや正常なプロセスを装った通信、短時間で行われる横展開といった手法が多く、検知できた時にはすでに被害が広がっているケースも珍しくありません。

攻撃者は一度ネットワークへの侵入に成功すると、内部ネットワーク内を横移動しながら、より重要なサーバや機密データに近づいていきます。この横展開を前提にした対策がないと、EDRが不審な挙動を検知できたとしても、実際に攻撃者の動きを止めるまでに時間がかかってしまいます。その間に攻撃者は別のサーバへと移動し、さらに権限を広げ、被害が拡大していく可能性があります。

また、「EDRを導入したから安心」という認識が、結果として別のリスクを生んでしまうこともあります。EDRの導入が進む一方で、内部ネットワーク対策が後回しになっていないでしょうか。例えば、内部通信は基本的に信頼する前提になっている、どのサーバがどこと通信しているのか十分に把握できていない、横展開を想定したネットワーク設計になっていない、といった状況です。もしこうした点に心当たりがあったとしても、決して珍しいことではありません。多くの組織で、同じ課題が見られています。

NIST CSF 2.0が示す次の視点

こうした背景から、近年は「侵入を完全に防ぐ」ことだけでなく、「侵入を前提に被害を拡大させない」という視点が、セキュリティ対策の重要なテーマになっています。実際、サイバーセキュリティの代表的なフレームワークであるNIST CSF 2.0でも、攻撃の検知や防御だけでなく、侵入後の影響を最小化するための対策が重要な要素として位置づけられています。では、NIST CSF 2.0ではどのような視点でこうしたリスクを捉えているのでしょうか。

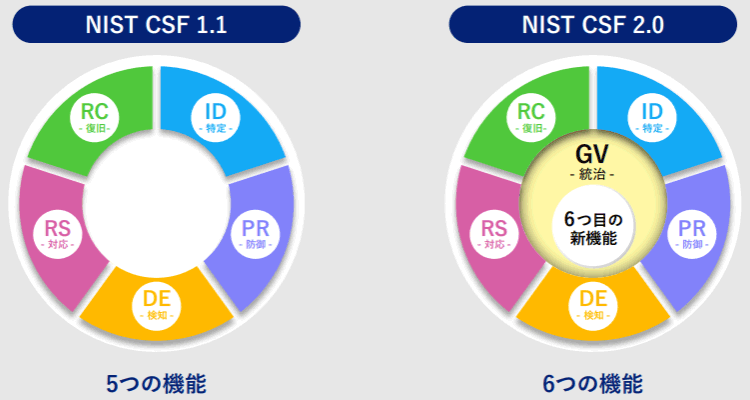

NIST CSF 2.0で何が変わったのか

2024年に公開されたNIST CSF 2.0では、従来のフレームワークからいくつか重要な変更が行われました。そのひとつが、新たなコア機能として「ガバナンス(Govern)」が追加されたことです。

NIST CSF 2.0では、インシデントが起きた後の対応だけでなく、平時から自組織のリスクをどこまで把握できているかが重視されています。例えば、内部にどのようなリスクが存在するのか、どこで被害が拡大しやすいのか、そうした状況を組織として把握し、意思決定に反映できているかといった視点です。攻撃を完全に防ぐことが難しくなっている中で、重要なのは侵入を許した後の被害をいかに抑えるかという考え方です。

つまり、「侵入を防ぐ」ことだけでなく、「侵入後に被害を広げない」ことを前提に、セキュリティを設計する必要があるということです。

内部ネットワーク対策は「次の一手」ではなく「前提」へ

ここで重要になるのが、内部ネットワークをどう可視化し、どう制御するかという視点です。どの通信が本当に必要なのか、侵入された場合に攻撃者がどこまで移動できるのか、被害が広がり得る経路はどこにあるのかといった状況を平時から把握できているかが、被害拡大を防ぐうえで大きな差になります。

これらを整理しないままでは、たとえEDRで不審な挙動を検知できたとしても、実際に被害を最小化することは容易ではありません。攻撃者の動きを把握できず、どこを止めればよいのか判断できないまま、対応が後手に回ってしまう可能性があるためです。

どこから整理するべきか

今回紹介したような課題については、「重要だとは分かってはいるが、どこから整理すればいいか分からない」という声をよく聞きます。EDRを導入しているものの、内部ネットワークの可視化や制御まで手が回っていないという組織も少なくありません。

そこで、EDR導入後に見落とされがちな内部ネットワーク対策を、NIST CSF 2.0の視点で整理したホワイトペーパーを公開しました。

- なぜEDRだけでは足りないのか

- NIST CSF 2.0で何が本当に変わったのか

- 「平時」から考える内部ネットワーク対策の考え方

これらを、実務目線でまとめています。セキュリティ対策を見直す際のヒントとして、ぜひご覧ください。

プロフィール

初山 智徳

オンラインゲームにおけるチート(不正行為)の撲滅を志してセキュリティ業界に飛び込み、早十数年。お客様のビジネスを成功に導くプロダクトとサービスの情報発信はもちろんのこと、自社企画のイベントについてのレポートを発信していきます。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR