-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

製造現場やプラントのセキュリティ対策というと、「ITほど優先度を上げられない」「止められないから、できることが限られている」といった声をよく耳にします。実際、OT環境は長期間稼働し続けることが前提で、ITのように頻繁なパッチ適用や構成変更が難しいケースも少なくありません。設備を止めること自体が、製造ラインや社会インフラに大きな影響を与えるからです。

一方で、DXやリモート接続の拡大によって、これまで閉じていたOT環境が外部とつながり、OT環境も確実にサイバー攻撃の対象になりつつあります。このような状況で、「止められない」「でも、守らなければならない」などのジレンマに対し、OT特有の制約を踏まえながら、現場の運用を止めずにセキュリティを高めるにはどうすればよいのでしょうか。

OT環境が狙われるようになった理由

OT環境を取り巻く状況は、この数年で大きく変わりました。工場のデジタル化やDXの推進により、OTとITがネットワークでつながるケースが増えています。

ITでは防げていた攻撃が、OTでは止まらない

IT環境向けのセキュリティ対策を導入していても、OT環境では同じように適用できないことがあります。以下のような条件が重なり、OT環境は攻撃者にとって狙いやすい場所になっています。

- 古いOSや制御機器が使われ続けている

- 通信の全体像が把握できていない

- IT向け製品をそのまま導入できない

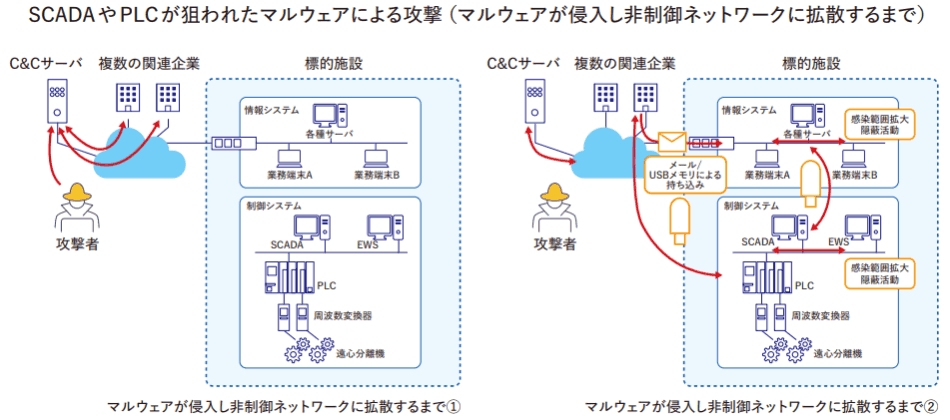

侵入されると止めにくい「ラテラルムーブメント」

OT環境に侵入した攻撃者は、内部ネットワーク内を横移動しながら被害を広げていきます。制御システムや関連設備にまで影響が及ぶと、単なる情報漏えいでは済まず、操業停止や生産への影響につながるリスクもあります。

守りたいのは境界ではなく、影響範囲

外部との境界を固めるだけでは、侵入を完全に防ぐことはできません。実際の攻撃は、境界を一度突破した後に、内部を横展開して被害を拡大させるケースが少なくありません。重要なのは、侵入を防ぐことだけでなく、侵入されたとしても、どこまで影響が広がるのかを制御できるかという視点です。

止めずに守る、という前提

OT環境では「止めて直す」対策が取れない場面も多く、設備を稼働させたまま守る仕組みが求められます。計画外の停止は、生産ラインの停止だけでなく、品質や安全にも影響を及ぼしかねないからです。この前提を無視した対策は、現場で受け入れられず、形骸化してしまいます。

だからこそ重要なのは、現場の運用を止めずにリスクを下げる設計です。OTセキュリティは、理想的な対策を押し付けるものではなく、「現場を止めずにどう守るか」という発想から組み立てる必要があります。

OTでゼロトラストを進める現実解としてのマイクロセグメンテーション

とはいえ、工場やプラントのネットワークを一から作り直すのは現実的ではありません。長年運用してきた設備や制御システムが複雑に連携しているため、設計変更そのものが大きなリスクになるからです。

そこでホワイトペーパーが提案しているのが、Akamai Guardicore Segmentationを用いたマイクロセグメンテーションです。既存のネットワーク構成を大きく変えずに通信を細かく制御し、攻撃の横展開を防ぐアプローチです。ホワイトペーパーでは、具体的なユースケースとして次の4つが紹介されています。

- ネットワークと資産の完全な可視化

ICSデバイス、サーバ、HMI間の通信をリアルタイムでマッピングし、シャドーITや不審な通信を可視化します。OT環境の「何がどこと通信しているのか分からない」という課題を解消します。 - 稼働中システムを止めずに防御

許可された通信だけを通すホワイトリスト型制御で、パッチに頼らずリスクを抑制します。パッチ適用が難しい環境でも、防御レベルを引き上げることが可能です。 - ランサムウェアのラテラルムーブメント阻止

ネットワークを論理的に細かく区切り、感染端末を小さなセグメント単位で素早く隔離します。万が一侵入された場合でも、被害を工場全体に広げない設計です。 - IT/OT連携の強化

単一のプラットフォームでITとOT共通のポリシー管理と可視化を行い、部門間の協調を後押しします。

現場でどう役立つのかという観点で整理されているため、OT担当者もIT担当者も理解しやすい内容です。OTセキュリティやゼロトラスト、マイクロセグメンテーションといったキーワードに関心のある方は、ぜひ一度自社の環境に当てはめながら読み進めてみてください。現場を止めずに守るためのヒントが見えてくるはずです。

プロフィール

初山 智徳

オンラインゲームにおけるチート(不正行為)の撲滅を志してセキュリティ業界に飛び込み、早十数年。お客様のビジネスを成功に導くプロダクトとサービスの情報発信はもちろんのこと、自社企画のイベントについてのレポートを発信していきます。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR