-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

災害・サイバー攻撃など情報システムの「もしも」に備えるIT-BCP。

ラックは今回、自社のコンサルティングサービス「IT-BCP策定支援」をあえて自社環境に適用し、自社環境におけるITレジリエンスのさらなる向上だけでなく、サービス品質の向上を目的に検証しました。この記事では、そのプロセスと得られた学びを余すことなくご紹介します。

IT-BCPの必要性

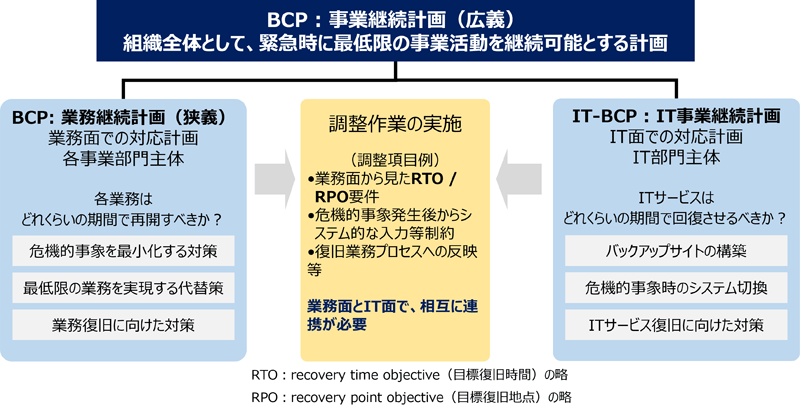

もしもの備えに対応すべき、ITシステムの「BCP対策」とは?事業継続にはITシステムが欠かせません。しかし、システムの大規模障害が発生すると大きな問題となるため、ITシステムの継続性の確保がますます重要となっています。

昨今のITシステムはビジネスを動かすための"心臓部"であり、ITシステムの正常な稼働は事業継続の観点から切っても切り離せないものになっています。災害・障害・サイバー攻撃など"もしも"に備えたIT-BCP(ITシステム事業継続計画)の整備は、いまや経営課題そのものといえます。

IT-BCP策定支援と自社の課題

ラックのコンサルティング部門では、企業が「現在の業務・システム環境に即したIT-BCP」を構築できるよう、下記3ステップで支援を行っています。

- ステップ1:現状の確認

現状のIT-BCP規程/システム構成図/サーバ一覧表や業務プロセスがわかる資料等のドキュメントを参照し、現状を確認する。 - ステップ2:ヒアリング/システム重要度定義

現環境に関するQ&A形式のヒアリングやアンケートによる事業影響度分析(BIA)を行い、各システムに対して重要度を設定する。 - ステップ3:新IT-BCP規程作成

IT-BCP規程の新規策定または既存規程の改定を行う。

通常はお客様の環境にて提供している本サービスですが、今回はサービス価値を向上させることを目的に、自社環境への適用を試み、効果を検証しました。

まず自社の事業継続計画とその運用状況を調査したところ、既存計画にはITシステムに関する記述こそあるものの、システム優先度の定義が曖昧で、復旧フローや手順も具体性に欠けるといった改善の余地が見つかりました。"紺屋の白袴"とまではいかないものの、近しい課題を抱えていることが明らかになったわけです。

そこで社内システムを所管する情報システム部門(ICT部門)に協力を仰ぎ、本サービスを適用することでこれらの課題を解消し、ITレジリエンスを向上させるべくプロジェクトを開始しました。

体制と実施内容

本プロジェクトはコンサルティング部門のIT-BCP策定支援チームが推進役を担い、ICT部門をお客様役として実施しました。

実施ステップ

- 1.システム・業務・サーバ一覧の作成

既存の事業継続計画や関連文書、ICT部門が管理するシステム一覧を基に社内システムを整理し、さらに各業務部門へアンケートを行なってシステムを網羅的に抽出しました。 - 2.業務カテゴリへの分類

システム間の連携や業務フローを洗い出し、どのシステムがどの業務に紐付くかを整理。結果を踏まえて各システムを業務カテゴリ単位でグルーピングしました。 - 3.IT-BCP対象システムの選定

影響範囲と管理主体を考慮して対象システムを決定。主として全社的に利用するシステムを対象としました。また、ICT部門とは独立したセキュリティインシデント対応を担う専任部隊との役割分担や連携方法も合わせて整理しました。 - 4.業務優先度の設定

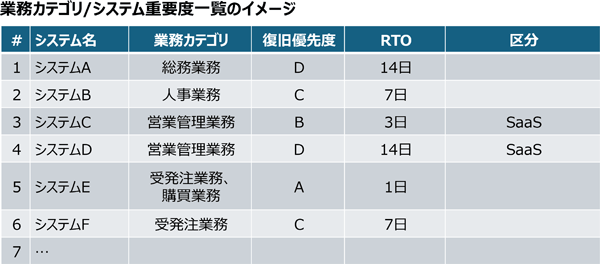

事業影響度分析(BIA)の結果と、全社BCP基本方針・政府ガイドラインを踏まえ、RTO(目標復旧時間)/RPO(目標復旧地点)/RLO(目標復旧レベル)を定義し、業務の優先度を設定しました。 - 5.システム重要度一覧の作成

業務優先度とシステム対応表を突き合わせ、S・A・B...のランクでシステム重要度を確定。安否確認など人命に関わるシステムはS(RTO:3時間)、売上や信用に直結する基幹業務システムはA(RTO:1日)といった具体的な基準を設けました。また、IaaSやSaaSなど外部サービスについても、このランクに見合うSLAを要求する方針を明記しています。

- 6.IT-BCP規程の策定

基本方針、危機シナリオ、体制・役割、復旧手順、連絡フロー、通常時対応等を盛り込み、IT-BCP規程を策定しました。 - 7.年間活動計画(維持・改善)の策定

規程が形骸化しないように、机上演習・訓練・定期レビューを組み込んだPDCAサイクルをロードマップ化し、業務プロセスに組み込みました。

実際に「やってみた」所感

今回、自社へIT-BCP策定支援サービスを適用したことで、想定以上の学びと成果を得られました。

- メソドロジーの検証と洗練

自社の実データで手順を回すことで、テンプレートやプロセスの改善点が明確になり、サービスを最適化する足掛かりを得ました。これにより、ヒアリングの精度向上や時間のかかりやすいシステム重要度整理プロセスを効率化し、サービス品質の向上を図れました。 - 説明力・説得材料の強化

ICT部門との対話やフィードバックを通じ、規程導入時の"つまずきポイント"と対処例を蓄積。実際の会社環境に柔軟に対応するための規程内容の調整方法等、お客様への提案で使える具体的な説明材料が増えました。 - 自社システムへの理解深化

全社的な業務フローとシステム依存関係を改めて整理したことで、社内のITガバナンス視点でも大きな可視化効果が得られました。

また、ICT部門からは次のようなコメントをいただいています。

「これまで個別に対応していたBCP項目が一貫性に欠ける状態だったと気づかされました。

体制や危機シナリオを網羅的に整理したことで、平常時も非常時も「何をすべきか」がすぐに把握できるようになりました。

さらに、規程として文書化されたおかげで、ルール違反のチェックが可能になったことも大きな収穫です。」

IT-BCPの重要性を再認識するとともに、ルールと運用を結びつける手応えを得られた点は大きな成果です。

これらの活動を通じて、「自社でやってみる」ことでITレジリエンスとサービス品質を同時に高められることを実証できました。今後は社内でのIT-BCP定着と運用フェーズを推進すると同時に、本サービスで得た知見を社外のお客様にも還流し、IT-BCPの普及とガバナンス強化に貢献していきます。

さいごに

ここまで、IT-BCP策定支援を社内に適用した事例をご紹介しました。ラックは、システムインテグレーターとして官公庁や金融機関をはじめとするさまざまな業種や組織への幅広い対応力と、豊富な実績があります。常に試行錯誤し、日頃からサービスの向上を図っているコンサルタントがお客様のITに関するお悩みを解決します。

少しでもお悩みのことがありましたら、お気軽にお問い合わせください。

プロフィール

山田 一樹

システムインテグレータの経験を持つITコンサルタント。最新の技術に興味があり、"触ってみる"をモットーに日々勉強しています。モダンな技術と実践的なノウハウを結び付け、業務に取り入れる方法や技術情報を発信してきます。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR