-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

ラックでは顧客のIT戦略に応じたビジネスの「安心」を一貫してサポートしています。それには自社のIT環境も安全に維持されている必要があるため、どのようなセキュリティソリューションを導入しているのか気になっている方も多いと思います。今回は、最近注目されているネットワークとセキュリティの統合ソリューションである「SASE(サシー)」をラックが導入したため、導入に至るまでの課題と、導入した後に解決した課題を紹介します。

ネットワークとセキュリティの統合ソリューション「SASE」

SASE(Secure Access Service Edge)は、ネットワークとセキュリティの統合ソリューションをクラウドプラットフォームで可能にするセキュリティの概念です。そんなの昔からあったし今でもやっているよ、と思われるかもしれませんが、なぜ今になってSASEが注目されているのでしょうか。理由の1つは、様々なITサービスがクラウドで提供されるようになったことで、データセンターだけでなくクラウドにどこからでも安全にアクセスする必要があるためです。

このように、組織のIT環境が大きく変化しており、従来の方法でネットワークとセキュリティの品質を維持することが困難になっています。ネットワークとそのセキュリティの在り方が大きく変わる中で、ネットワークの新たな境界を構成するソリューションとして、SASEが注目されています。

ラックのネットワークとセキュリティの課題

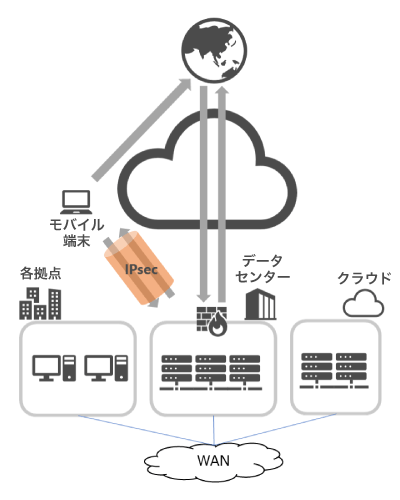

最初に、ラックの社内システムにどのような課題があったのかを説明します。環境を簡単に説明すると、いわゆる「データセンター集約型」で、インターネット出口のネットワークとセキュリティはデータセンターの各種機器で提供していました。モバイル端末はデータセンターとIPsecで接続していましたが、全ての通信がデータセンターを経由しているわけではありませんでした。

複数機器が存在することによるコスト

データセンターに設置している機器の多くはアプライアンスであり、ソフトウェアのバージョンアップ、障害による保守交換や老朽化によるリプレースなどの作業が発生していました。ラックのセキュリティ監視センターであるJSOCの監視サービスが対応している場合には、バージョンアップはJSOCが実施していますが、大半のセキュリティ機器やネットワーク機器はIT部門で実施する必要がありました。また、これらのセキュリティ機器には重複する機能もあり、ライセンス・保守費用や運用においてもコストが高いことが問題でした。

SSL/TLS通信の復号と解析

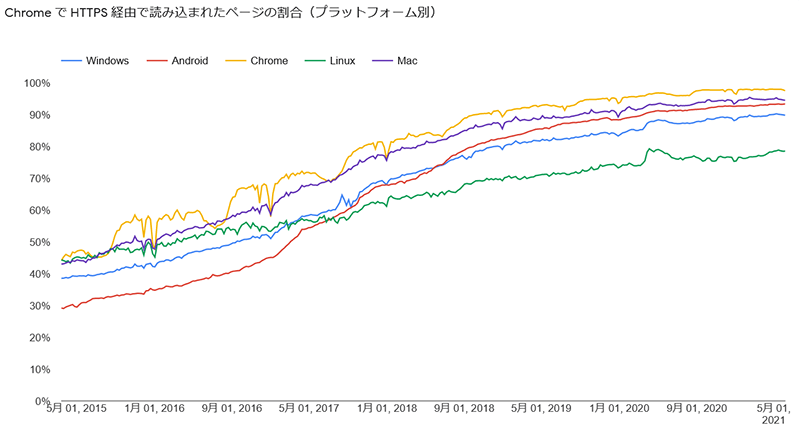

インターネット向けの通信の大半はSSL/TLSが使われており、暗号化されていないHTTPと比べると、その差は開く一方です(例:以下の図はGoogleのChromeブラウザで読み込まれたページのHTTPSの割合)。SSL/TLSで暗号化された通信の中には、正規の通信だけでなく、不正な通信やコンテンツが存在する可能性があります。これらのSSL/TLS通信を復号化して可視化し、コンテンツのチェックなどを行っていましたが、以下の問題が発生していました。

- 復号を行う機器の性能不足と通信のレスポンス低下

- 復号化により問題が発生するサイトの例外登録作業の発生

- 復号を行う機器とセキュリティ機器が異なることによる構成の複雑化

※ フラグメントやhistory push stateを使用した移動、HTTPまたはHTTPS以外のスキーム(新しいタブによるページ移動など)は含まれません。

データセンターを通らないトラフィックの存在

「データセンター集約型」のインターネットの出口はデータセンターに集約されるため、テレワークを行っている場合には、ローカルブレイクアウト※された通信は、データセンターを通らずに直接インターネットに抜けることになります。それでも安全に業務ができるように、エンドポイントにはEDR/EPP(Endpoint Detection and Response/Endpoint Protection Platform)を導入していますが、データセンター経由と同等のネットワークセキュリティを提供できていませんでした。

※ 一部のクラウド向けの通信などを、データセンターなどに経由させずに、端末や拠点などから直接インターネットに抜けて通信させること。

これを回避するために、トラフィックを全てデータセンター経由にすると、データセンターへのインバウンドと、データセンターからのアウトバウンド通信が発生するため、通信の帯域や機器のリソースがひっ迫し、通信のレスポンスが著しく低下、実用に耐えません。

DXに向けたネットワークセキュリティの未来

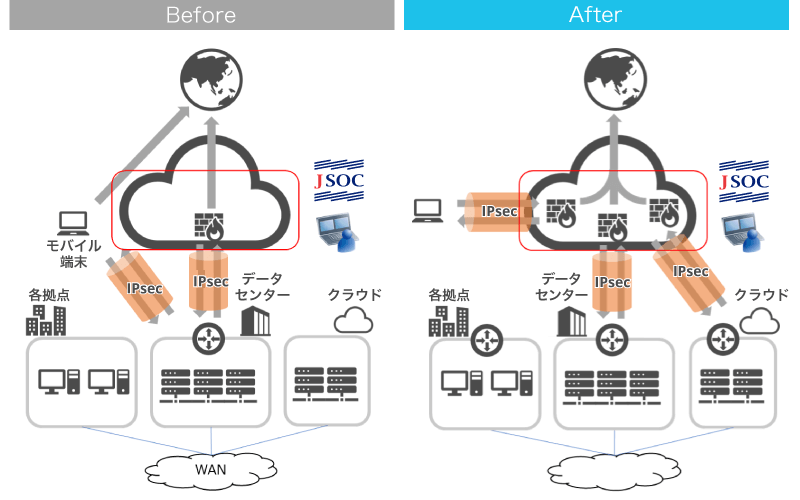

このような課題を踏まえて、ラックではSASEソリューションの導入を決定し、まず2020年7月よりデータセンターにSASEを導入しました。さらに、ニューノーマルが当たり前の状態になり、テレワークが定着化している状況を踏まえて、2021年7月にはモバイル端末をSASEの管理に加えることにしました。これは、将来の様々なDX(デジタルトランスフォーメーション)への投資も視野に入れて、ラックのIT基盤を、安全かつパフォーマンスが高い快適な環境に変えていくことを目的とします。

以下左図が2020年7月以降の構成で、各拠点・データセンター・クラウドからインターネットに抜けるトラフィックは、IPsecで暗号化された経路でクラウドに転送され、復号化などのセキュリティ機能はクラウドで適用した後、インターネットに抜けていきます。モバイル端末のトラフィックはIPsecで接続している場合、一部のトラフィックはデータセンターを通りクラウドに転送されますが、それ以外のトラフィックは直接インターネットに抜けています。

右図が2021年7月以降の構成で、モバイル端末の通信はIPsecで暗号化された経路でクラウドに転送され、データセンター経由のトラフィックと共通のポリシーが適用されます。また、モバイル端末からの通信は適切なポリシーとセキュリティ機能が適用され、データセンターやクラウドのリソースに最短経路でアクセスできます。

いずれの構成でも、JSOCのセキュリティ監視サービスが提供されており、2021年7月からはモバイル端末からの通信もセキュリティ監視が行われます。

課題の解決

これまでで、ラックの課題はどのように解決したのか、1つずつ解説します。

複数機器が存在することによるコスト

データセンターなどに設置されていたネットワークやセキュリティの機器は最小限になりました。ソフトウェアのバージョンアップについてもメーカーにて実施されるため、IT部門ではクリティカルではないサーバなどのソフトウェアのバージョンアップのみ実施することになりました。これにより、各機器のライセンスや保守費用および、運用のコストが削減されました。

SSL/TLS通信の復号と解析

クラウド上でSSL/TLS通信の復号化が行われ、復号後のトラフィックに全てのセキュリティ機能が適用されるようになりました。SSL/TLSの復号化に必要なリソースが十分確保されたうえで、必要に応じてスケールアウトしていくため、増加していくトラフィックを気にする必要がなくなりました。パフォーマンスも良好であり復号機能とセキュリティ機能が統合されたため、正常に接続できないサイトが発生するたびにユーザからの依頼に基づいた例外登録を行っていましたが、これらの回数が減ったため、ユーザやIT部門の負荷が軽減しました。

データセンターを通らないトラフィックの存在

モバイル端末からの通信を含めて、ほぼ全てのトラフィックを可視化して、セキュリティ機能だけでなくセキュリティ監視を提供することができるようになります。また、モバイル端末とデータセンターからの通信に共通のポリシーを適用することができ、データセンターやクラウドのリソースに安全にアクセスすることも可能になるため、ユーザは端末の場所に関係なく安定して業務が実施できるようになります。

ネットワークとセキュリティの未来

ここまでで紹介したように、ラックではSASEを段階的に導入して、ネットワークとセキュリティを統合して提供することができました。これにより、ユーザだけでなくIT部門にも多数のメリットがありました。これらのほとんどがクラウドサービスで提供されており、新しい機能が追加され続けています。また、今後はSD-WANとSASEが統合されることで、さらにSASEの導入が大きく広がっていくでしょう。今後はSASEがネットワークとセキュリティのスタンダードになるのは間違いありません。

そのため、ラックではこれらの新しい機能をキャッチアップして試せるような環境を構築しており、顧客にも最新の状態でインテグレーションサービスやセキュリティ監視サービス、運用サービスを提供できるように準備しています。SASEの導入に関心のある方は、ぜひラックまでお問い合わせください。

参考情報

パロアルトネットワークス社での導入事例記事

関連記事

- ゼロトラスト実現へラックがパロアルトネットワークスのPrisma® Accessをサービス展開、境界防御型の限界に企業はいかに立ち向かうか - ZDNet Japan

- パロアルトネットワークスのPrisma® Accessをラックがユーザーとして語る--クラウドによるセキュリティ確保の実際 - ZDNet Japan

- SASE(サシー)とは何か?ゼロトラストでセキュリティ・ネットワーク製品統合の意義(会員登録が必要)

関連ソリューション

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR