-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

サイバー救急センターレポート 第9号 ~テレワーク時代を生き抜くためのセキュリティ対策~

サイバー救急センターレポートは、サイバー救急センターが相談を受けて対応している情報漏えいやウイルス感染事故・サイバー攻撃などのインシデント対応やフォレンジック調査の結果に基づいて、直前の四半期のインシデント傾向や対応方法について記載したレポートです。主に、企業等の中でCSIRT担当者やインシデント対応している方に向けて、日本におけるインシデントの発生状況や脅威情報を紹介し、日々のインシデント対応に役立つ内容となっています。

エグゼクティブサマリ

サイバー119の出動傾向

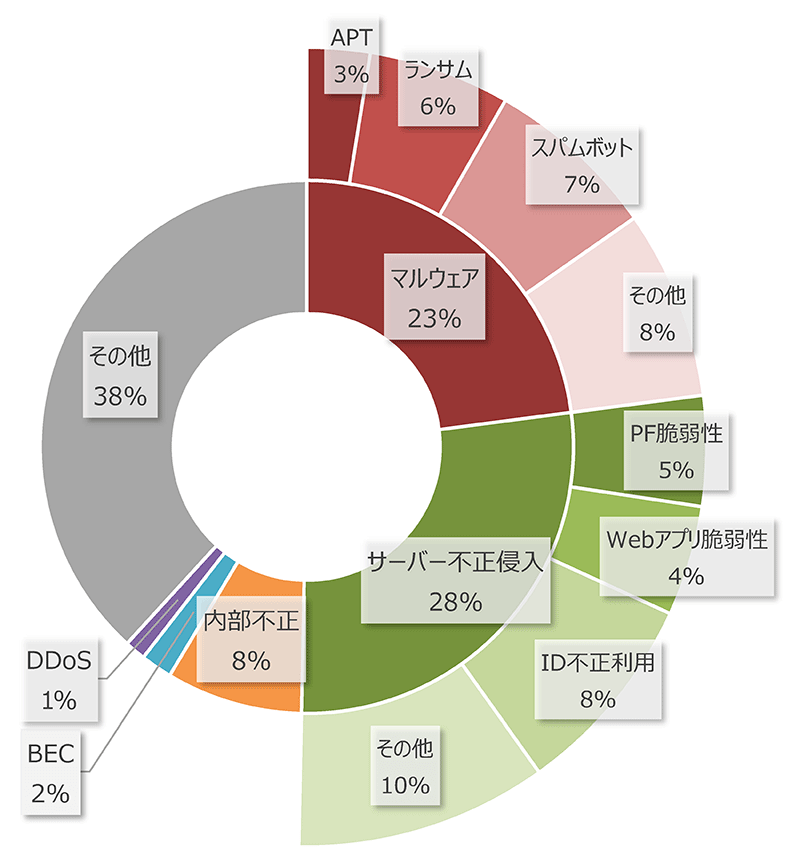

2020年上半期のサイバー救急センターの出動傾向は、2019年と比較して大きく変化しました。2019年は、「マルウェア感染」に関する出動が50%を占めていましたが、2020年上半期は23%にとどまり、「サーバ不正侵入」や「その他」の項目での相談が増加しました。

また、オンプレミス環境に加え、クラウドサービスの利用が増加していますが、クラウドサービスのアカウント乗っ取りに関する問題、自宅などの社外から社内へのリモート接続を安全に行うVPN製品の脆弱性を標的にした攻撃の相談がありました。テレワーク環境が急激に普及し、それが必須となる中で、組織の情報システム部門が管理できない自宅などからのリモート接続製品が攻撃されています。テレワークに関連するセキュリティを突くサイバーリスクにも注意が必要です。レポートでは、コロナ禍に便乗したランサムウェアの観測、日本を狙った新たな脆弱性攻撃ツールの観測などを紹介します。

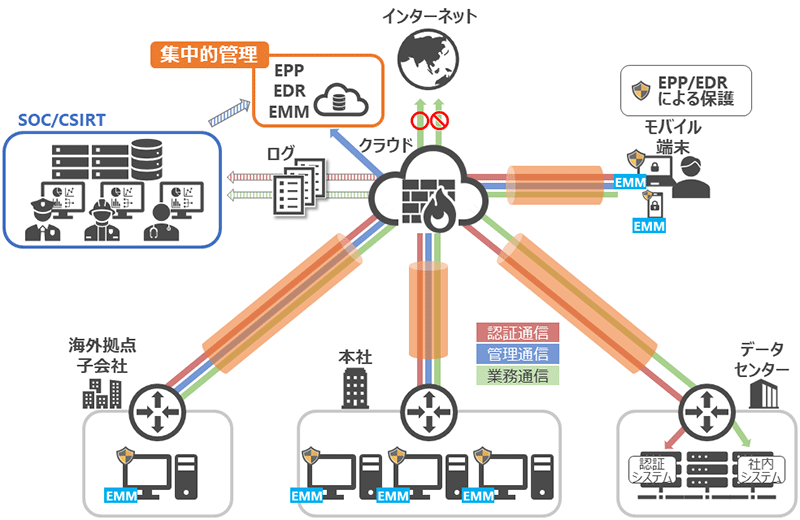

今やテレワークによる自宅からの接続、クラウド上にあるシステムの利用と、従来組織に守られたネットワーク以外のシステムインフラを利用することが当たり前となりました。レポートでは、被害にあうパソコンやタブレットなどの利用端末での挙動を見守り、対応するEDRの選び方も紹介しています。

テレワーク時代を事故なく生き抜くためのセキュリティ対策

新型コロナウイルスの影響により、テレワークが急速に普及しました。従来、オフィス環境においては、セキュリティが考慮されたネットワークで業務が行われていましたが、これからは脆弱な自宅のネットワークからの接続がサイバー攻撃のターゲットになっていくことが想定されます。この大きく変化したIT環境と、4つに大別される脅威、「1. 脆弱な拠点の脅威」、「2. 露出した攻撃面の脅威」、「3. クラウドにおけるユーザ起因による脅威」、「4. テレワーク利用のエンドポイントの脅威」によって発生したインシデント事例を踏まえて、テレワーク時代をサイバー事故なく生き抜くためのセキュリティ対策を紹介します。

脅威分析報告

テレワーク導入にあたり、情報セキュリティ管理者の頭を悩ます大きな問題の一つは、ユーザのWeb利用の把握です。自宅のインターネット回線からVPNなどを通さず直接Webサイトを閲覧していた場合、不正広告によってマルウェアに感染させるエクスプロイトキット(脆弱性攻撃ツール)などのハッキングツールによる被害が未だに継続しています。

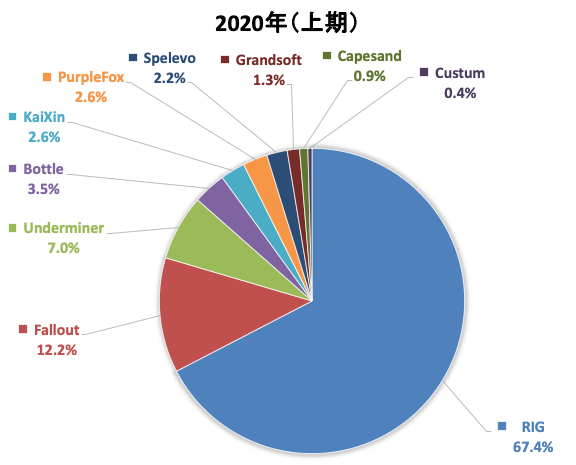

図3は、2020年上期に観測されたエクスプロイトキットの内訳です。上期は主流の脆弱性攻撃ツール「Rig EK」が半数を占めていますが、他にも様々な攻撃ツールが使用されていたことが分かります。昨年末から年初には、日本を対象とした攻撃で観測された「Bottle EK」と呼ばれるエクスプロイトキットが観測されました。日本語を用いた画像から、日本を対象とした攻撃で使用されている可能性が高いと考えられます。レポートでは、今なお続くエクスプロイトキットによる攻撃活動に関して、2019年の振り返りと2020年6月末までの最新動向を紹介します。

EDRの選び方

さらに詳しく知るにはこちら

EDR 監視・運用情報セキュリティ上の様々な課題を解決するソリューションとして、EDR(Endpoint Detection and Response)が注目されています。従来のセキュリティ対策は、社内でパソコンを使うという前提で、組織は各種セキュリティ対策を施していました。一方テレワークでは、パソコンを社外に持ち出すため、それらの対策が使えません。EDRは、端末における不審な挙動の検知とその対策を行うセキュリティソリューションです。EDRによって、テレワーク環境下の端末においても脅威の検知と迅速な初動対応を実現できます。このEDRを導入するにあたり、導入によるメリットとともにどのような観点で製品を選ぶべきかお伝えします。

さらに詳しく知るにはこちら

EDR 監視・運用| カテゴリ | EDRなし | EDRあり | カテゴリ | EDRなし | EDRあり |

|---|---|---|---|---|---|

| 検知 | アンチウイルスソフトで検知可能な場合もあるが、マルウェアを使用しない攻撃は検知できない。 | マルウェアを使用しない攻撃も含め不審な挙動を検知可能。 | |||

| 封じ込め | 端末を特定の上でLANから切り離し物理的に隔離する。 | EDRの管理コンソールから隔離操作を行い、論理的に隔離する。 | |||

| 調査 | プロキシログなどのログ調査、端末のフォレンジック調査により実施する。 | EDR管理コンソール内の調査機能を使用して実施する。 | |||

| 復旧 | 端末を初期化し再利用する。 | EDRの対処機能により悪性ファイルを削除し利用再開する。 |

サイバー救急センターレポート第9号 目次

- はじめに

- サイバー119の出動傾向

- テレワーク時代を生き抜くためのセキュリティ対策

- 脅威分析報告 ~エクスプロイトキットの最新動向(2020年夏)

- EDRの選び方

- コラム:セキュリティ百景

#15 標的型攻撃チェックリスト 鋭意製作中! - 編集後記

サイバー救急センターレポート 第9号 ダウンロード

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR