-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

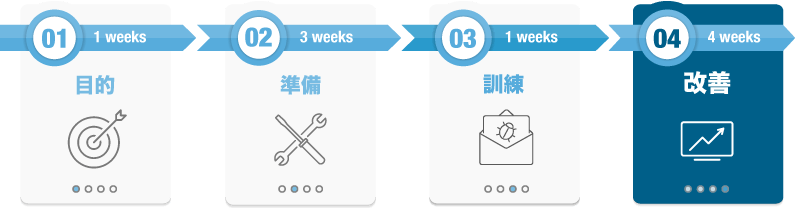

標的型攻撃メール訓練(以下、「メール訓練」)の肝を4回にわたってわかりやすくお伝えする本シリーズ。最終回は、訓練の結果を社員の教育や社内ルール・運用プロセスの改善に有効活用する方法について紹介します。

「標的型攻撃メール訓練」結果を社員意識と運用プロセスの改善に活かす

ラックの「標的型攻撃メール訓練」サービスでは、ラックのエンジニアがお客様に寄り添いながら2~3か月間、訓練の準備から結果報告までを実施します。最後の報告会では、やりきった!と言わんばかりに晴れ晴れした表情のお客様を見かけることがありますが、訓練はそこで終わりではありません。むしろ、本番はその後です。訓練結果を社員の意識と運用プロセスの改善に活かすことで、訓練の価値はさらに高まります。

開封率だけじゃない。訓練結果への向き合い方

訓練を複数回実施したお客様から、"開封率の考え方"について相談が寄せられることがあります。

訓練を始めた当初は開封率が高かった。訓練を継続した結果、開封率が下がり、教育効果が浸透していると考えていた。しかし現在は開封率が低いままで、これ以上開封率は下がらないように思われる。これでは、教育効果が乏しいのではないか。

言うまでもなく開封率とは、訓練対象者のうち疑似攻撃メールの添付ファイルを開けた、もしくはURLリンクにアクセスした人数の割合であり、訓練を導入して間もないお客様は、開封率の低減を訓練の目的と捉えています。しかしラックは、開封率に捉われすぎないことが大事だと考えています。

どんなに頑張って開封率を下げようと試みても、人事異動などで人の入れ替わりがあったり、無意識に開いてしまう人がいたりする以上、開封率0%を目指すことは難しいのが現実です。たとえ開封率0%を実現できたとしても、それは訓練上の結果に過ぎず、実際の標的型攻撃メールまで『絶対に開封しない』と保証しているわけではないからです。

本当に向き合うべきは、その開封率の背景にある開封理由や開封後の行動です。

そこで、ラックがメール訓練サービスを提供する過程で提言している訓練結果の活用方法を2つお伝えします。

活用方法 1. 訓練対象者のレベルに合わせた社員教育

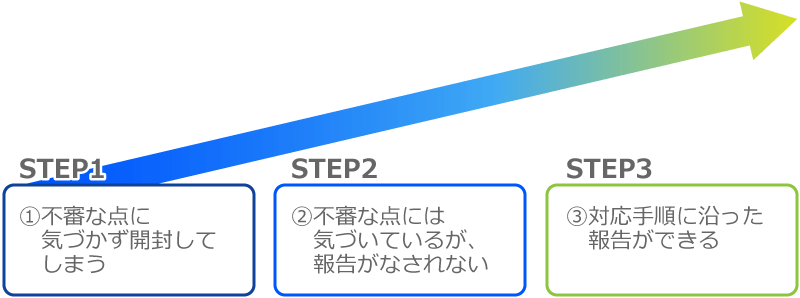

訓練結果から社員のリテラシを把握することは、社員に必要な情報セキュリティ教育を検討する一助となります。ラックではこれまでに数百社の訓練を実施してきた経験から、リテラシのレベルは、大きく3段階に分類できると考えています。

最初は「疑似攻撃メールの不審な点に気づかず開封してしまう」段階、次に「疑似攻撃メールの不審な点には気づいているものの、報告がなされない」段階、最後に「対応手順に沿った報告ができる」段階です。

STEP1. 不審な点に気づかず開封してしまう

訓練では、不審な点を本文中に含む「気づかせる」タイプの疑似攻撃メールを使用します。これを多くの訓練対象者が開封してしまう場合は、標的型攻撃メールに関する社員の知識と意識の底上げが重要です。訓練後に結果を踏まえた社員研修を行うと、教育の効果がさらに高まります。

研修方法の1つとして、訓練で使用した疑似攻撃メールの活用が挙げられます。訓練終了後に、疑似攻撃メールの配信は訓練によるものだったことを伝え、同時に、使用した疑似攻撃メールに含まれる「気づきポイント」を解説することで、開封者は実体験と相まって「気づきポイント」への理解を深めることができます。

ラックでは、メール訓練と合わせて教育サービス(ラックセキュリティアカデミー * )を提供することがよくあり、メールのどこに不審な点があるかをクイズ形式で学習するコンテンツを含む講座も用意しています。

開封者向けに研修を行う際の注意点は、「疑似攻撃メールを開封してもペナルティにはならない」と、明確に伝えることです。

訓練の実施前にお客様と打ち合わせをしていると、時々次のような意見が出されることがあります。

2回の訓練で2回とも開封した人には、ペナルティを課すようにしたい

この程度の疑似攻撃メールを開封してしまう人は危険なので、開封してしまった場合は一定期間メールを使用できないようにするのはどうか

訓練は、万が一に備え、社員一人ひとりが適切な初動対応を身に付けることを目的として実施します。しかし、ペナルティを設けることで社員が「開封=悪」という認識を持ってしまうと、実際に標的型攻撃メールの添付ファイルを開封してしまった際に、叱責を恐れ、事実を隠蔽してしまうことが懸念されます。そのため、ラックでは訓練対象者にペナルティを課すことは推奨していません。

STEP2. 不審な点には気づいているが、報告がなされない

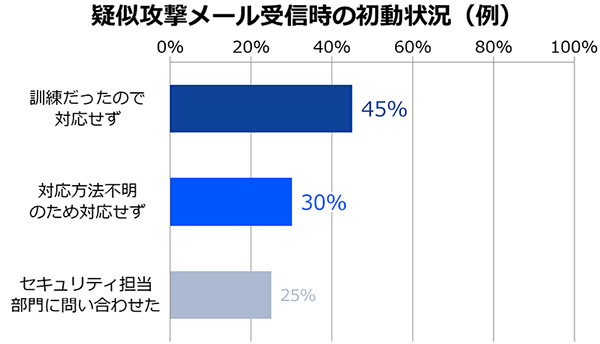

訓練を繰り返すことによって徐々に開封者が減ってくると、着目すべきポイントは、疑似攻撃メールを受信したり開封したりした場合のセキュリティ担当部門への「報告率」に移ります。この段階では、多くのお客様が「報告率が低い」という問題にぶつかります。社員一人ひとりの標的型攻撃メールに対する理解度は高まったものの、対応手順が組織内に浸透していないため、初動対応に課題がある状態です。

この状態を解消するためには、訓練終了後に実施するアンケートが有用です。アンケートの回答からは、セキュリティ担当部門への報告が行われなかった理由を見出すことができます。例えば、「訓練だとわかったからあえて報告しなかった」「仕事が立て込んでいたため、後回しにした」などです。

理由の中で、訓練担当者にとって意外と多く感じられるのが「対応手順がわからなかった」「対応手順がどこに書かれているかを見つけることができなかった」というものです。セキュリティ担当部門では、対応手順を策定し、社員へ周知しているものの、訓練後のアンケートによって、社員の認知度が高くないことに初めて気がつくようなケースは少なくありません。さらに、社内の対応手順について具体的な改善要望が回答者から出されることもあります。「報告先として、わかりやすいメールアドレスを用意してはどうか」「社内Webサイトのわかりやすい場所に対応手順を載せてほしい」など、現場からの声は、セキュリティ担当部門だけでは考え付かないような内容の場合もあり、傾聴に値します。

これらの意見や改善要望を踏まえ、対応手順を整備・周知し、次回以降の訓練で手順が順守されているかを確認しましょう。

STEP3. 不審な点に気づいて、対応手順に沿った報告ができる

報告率に着目した訓練を繰り返し実施すると、対応手順が定着した良い状態に近付いていきます。しかし「人的対応力」は、ひとたび高まったとしてもその後何もしなければ時間の経過とともに低下してしまいます。現実の標的型攻撃メールの傾向は常に変化し続けていることに注意しましょう。例えば2~3年前までは、標的型攻撃メールに添付されているのはほとんどが実行ファイル(exeファイル)でした。そのため、exeファイルにさえ気を付けていれば、かなりの攻撃を防ぐことができました。しかし最近では、exeファイルでの攻撃は減少し、Wordファイルなど、普段の業務でも使用されることが多いOfficeファイルを使用した攻撃が観測されています。このことから、最新の攻撃事例を反映した社員教育をし続ける必要があります。

活用方法 2. 社内ルール・運用プロセスの改善

社員一人ひとりの意識を高めることは大事ですが、標的型攻撃メールは一層巧妙になりつつあり、添付ファイルを開いてしまう可能性は常に存在します。万が一開封してしまっても致命的な事態に至ることのないように、社内ルールや運用プロセスの見直しを続けることが大切です。

社内ルールの改善

いざ訓練を実施すると、訓練対象者やセキュリティ担当部門だけではなく、社内のルールそのものに改善すべき点が見つかる場合があります。有事のルールであるがゆえに、形骸化していたり、いざ実際に実行してみると手順が煩雑であったりなどはその一例です。

次のような極端な事例もありました。「不審な添付ファイルを開封したらすぐにLANケーブルを抜線し、その後担当部門へメールで報告すること」という社内ルールがあったため、訓練で添付ファイルを開封した人がルール通りにLANケーブルを抜いたところ、インターネット接続が切断され、報告のためのメールを送れなかったというケースです。

セキュリティ担当部門が机上で定めた社内ルールが適切かどうかは、実際に運用してみないとわからない部分もあります。その上でもメール訓練は大変有用です。

セキュリティ担当部門の改善

メール訓練において意外と見落とされがちなのが、社内の「セキュリティ担当部門の改善」です。セキュリティ担当部門では、訓練当日に対象者からの問い合わせを受ける状況が少なからず出てきます。しかし、日頃このような問い合わせを受ける機会に乏しく、対応に不慣れな担当者の場合は適切な対応ができないことも想定されます。事前に訓練実施の説明を受けていなければなおさらです。その結果、訓練対象者はセキュリティ担当部門に対し、適切な対応をしてもらえなかったと不信感を持ってしまうことさえあります。

メール訓練はセキュリティ担当部門の訓練でもあります。不審メール受信時の報告手順を社内に周知することはもちろん、社員が報告をしやすい環境づくりもセキュリティ担当部門の重要な任務だと理解してもらうことが大切です。

おわりに

標的型攻撃メール訓練サービスは、社員一人ひとりの"免疫力"をつける教育効果に加え、組織としてのリスクや問題点の現状を把握する効果や、情報セキュリティ対策として社内ルールや運用プロセスの改善に向けたきっかけをつかみ、万が一への備えを強化する効果もあります。

もちろん、訓練だけで標的型攻撃メールへの対策が万全になるわけではありません。しかし、標的型攻撃メールの対策に限らず、ITを利用する一人ひとりがサイバー攻撃に関心を持つことは、その脅威に立ち向かう上で確かな一歩となります。

わたしたちはメール訓練サービスの提供を通して、お客様がその確かな一歩を踏み出すための手助けができればと考えています。

失敗しない「標的型攻撃メール訓練」とは?(全4回)

- 【第1回】訓練やっても意味がない!?~標的型攻撃メール訓練を実施する目的~

- 【第2回】失敗しない「標的型攻撃メール訓練」とは?~準備編~

- 【第3回】標的型攻撃メール訓練中の混乱を防げ!~訓練編~

- 【第4回】やりっぱなしにしない「標的型攻撃メール訓練」~改善編~

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR