-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

2014年のゴールデンウィーク前に大騒ぎしたOpenSSLの脆弱性「HeartBleed」

(CVE-2014-0160)を覚えてらっしゃいますか?

「あーあー、あれね。脆弱性対応辛かったよなあ」

「あの時期はStrutsとかIEとかの脆弱性対応も重なって悲惨だった」

「俺のゴールデンウィークを返せ」

と思い出にふける方々は問題ありません。

「なんで今さらその話題?」

と思われるかもしれませんが、いまだにHeartBleedを狙った攻撃は継続しており、隠れたところで被害が発生しています。

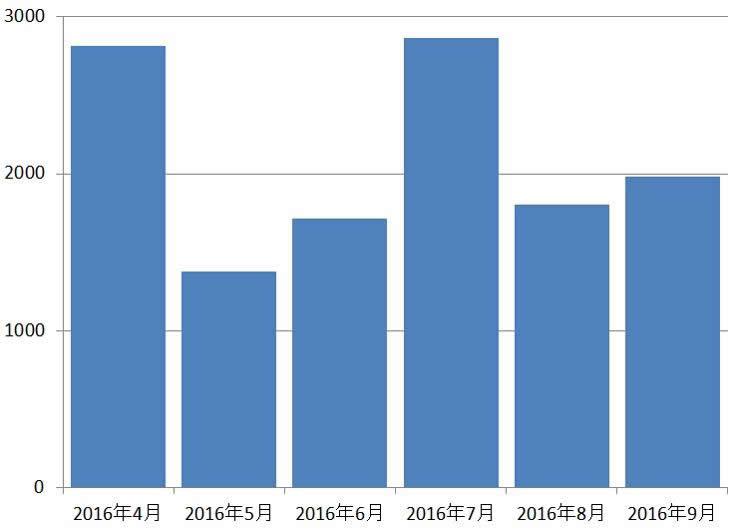

以下のグラフはラックのセキュリティ監視センターJSOC(Japan Security Operation Center)で検知しているHeartBleedに対する攻撃の件数を示したものです。2016年度も継続して攻撃が行われています。攻撃が継続していることは世界中に脆弱なOpenSSLが稼働しているサーバが多いことを示しています。

脆弱性の公開から2年が経過した現在もまだ対応していない脆弱なサーバがあり、攻撃の被害を受けている事例を確認しています。HeartBleedによって情報が漏れ続けていても、

サービスは安定し稼働しているため、攻撃の被害に気づいていない組織も多くあります。セキュリティ監視サービスを受けていて攻撃検知の連絡を受けた場合や、漏えいした情報が悪用された結果、外部から指摘を受けた場合に、被害に気付いているようです。

バージョンアップが漏れているケースには以下のようなものがあります。皆さんの周りでもこのようなケースに該当していないかご注意ください。

- OpenSSLをバージョンアップしたが、再起動していないので、古いバージョンのOpenSSLが使用され続けていた

- 複数バージョンのOpenSSLが導入されていることに気づかず、古いバージョンが使われていた

- アプライアンスにOpenSSLが組み込まれていることに気づかず、確認が漏れていた

重要なデータを守るためのソフトウェアの脆弱性が悪用されると

ダメージが大きくなります。

「今さらHeartBleedを注意喚起するの?」

と思うかもしれませんが、

ぜひ今一度、周りに古いOpenSSLが残されていないか確認してください!!!!!!

2014年 HeartBleedが出現した当時のJSOCのレポート

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR