-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

標的型サイバー攻撃の侵害チェックしていますか?無料調査ツール「FalconNest」~APT侵害判定「LI」編~

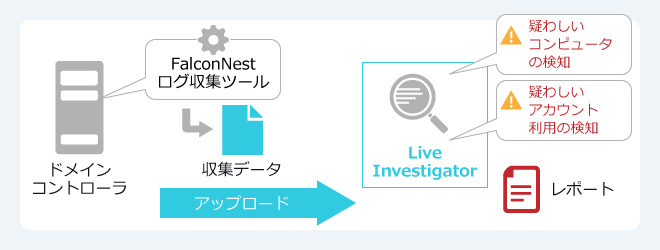

FalconNestは、ラックが無料公開したセキュリティ調査ツール提供サイトです。ウェブサイトに必要なデータをアップロードするだけで、標的型攻撃・マルウェアの痕跡やメールに添付されてきたファイルが不審ファイルかどうかを、いつでも簡単に調査することができます。

FalconNestの2つの機能

- Live Investigator

(ライブ インベスティゲーター):

標的型攻撃やマルウェアの痕跡がないかを調べる侵害判定 - Malware Analyzer

(マルウェア アナライザー):

不審ファイルかどうかを判定するマルウェア自動分析

前回、無料でセキュリティ調査ができる「FalconNest」を開発した経緯や使い方について、サイバー救急センター長の鷲尾からご説明しました。

今回はFalconNestの機能のひとつ「Live Investigator(以下 LI)ライブ インベスティゲーター」についてご説明します。

Live Investigator(LI)ライブ インベスティゲーター

四半期ごとに発行している2019年1月~6月の出動動向をまとめた「サイバー救急センターレポート」においても、マルウェア感染の案件が全体の45%を占める結果であったと報告しています。また、マルウェア感染のうち10%強を占めるのが標的型攻撃(以下 APT *1 )です。

- *1日本における標的型サイバー攻撃は、世界ではAPT(Advanced Persistent Threat)と表現されることが多い。

特にAPTは、内部で気づかれにくく、知らないうちに被害が拡大していることがあります。そのため今回は日常、APTへの対策として活用いただきたいLIに焦点を絞り、開発の背景からコンセプト、主な機能などを紹介します。

大小を問わず様々な企業や団体、組織でAPTの被害が拡大

APTが世界で報告され始めて約10年が経過します。企業・団体の組織はもちろんのこと、これらに関連する組織やビジネス関係にある中・小規模の組織も少なからず被害に遭っており、今後も被害の増加が予想されます。

APT以外にも様々なサイバー攻撃は存在し、例えばアンチウイルスソフトはこれからも必要不可欠と考えられます。しかしながら攻撃者にとって、アンチウイルスソフトでは検出されないウイルスを作成するのは容易であり、特にAPTについてはアンチウイルスソフトによるチェックだけでは十分とは言えません。

ラックは10年以上にわたり、APTで侵害されたコンピュータのフォレンジック調査を実施しており、その経験から侵害判定に有効な調査方法を自動化したツールがLIです。

LI開発の基本コンセプトは「IT初心者でも利用できること」

まずは、開発をはじめたときの考え方(ポリシー)をご紹介します。基本コンセプトとして、「ひとり情シス」と言われる情報システム担当者を主なターゲットに、IT初心者でも使用できるツールを目指すことにしました。そこで、簡単に誰でも使えることから、ウェブサイト上にツールを設置することにしました。

IT初心者でも侵害があったかどうか判断できるよう、どちらでもないようなグレーの判断はなしとし、必ず「白」「黒」の判定が出るようにしました。そのうえで、追加確認が必要な検出結果について明示するようにしています。

開発ポリシー

- APT侵害、ウイルス感染について「白」「黒」どちらかを判断する(グレーは無し。)

- IT初心者でも最終的に判断できるようにする。そのため、システムで判断できない場合でも、確認が必要な内容を分かりやすく提示する。

- 攻撃者にアクショナブルな情報は与えない。

(例えば検出方法を公開し攻撃者がその情報を参考に検出回避可能とする状況にしない。)

APT侵害とウイルス感染を調査できる機能を提供

LIの主な機能は、「APTの侵害痕跡の検出」と「ウイルス感染の検出」の2つです。侵害が確定しているコンピュータはもちろんのこと、侵害有無が不明なコンピュータにおいても、APT侵害有無を調査する際に必須の機能です。

2つの機能

- APTの侵害痕跡の検出

イベントログの調査

ファイルパスの調査 - ウイルス感染の検出

Windows起動時に動作するプログラムの調査

その他の調査

これらの機能に加えて、イベントログ設定状況の調査も行います。これは本来調査すべき中で、設定されていないイベントログをお知らせするものです。LIの利用に関わらず、一般的なフォレンジック調査において必要なログ設定であり、有効化することをお勧めします。

推奨するイベントログと設定変更方法に関するドキュメントは、FalconNest(ログイン後)から提供しています。

また、検査にはFalconNestの専用のログ収集ツールを使用します。この収集データをアップロードすることで判定が出る仕組みです。

セットアップ不要で、過検出なく大量処理できることが特徴

様々なウェブサイトでイベントログの調査方法やツールが公開されているものもあり非常に有用です。しかし、どれもプロフェッショナル向けで、IT初心者には専門用語の理解や調査環境のセットアップが必要です。また実際にその通りに試しても、正常なものを過剰に検出(過検出)してしまい、結局判定結果が分からないこともあります。何より手動での分析は時間的に厳しく、ハードルが非常に高いです。

LIを使えば、専門用語の理解や調査環境のセットアップは不要であり、短時間で必要な情報が得られます。

特徴

- 手作業では時間のかかる分析を大量処理

- 専門用語の理解や調査環境セットアップが不要

- 弊社AD環境の大量イベントログで日々分析(テスト)し、過検出を出さないよう工夫

※ ごく稀に過検出となる場合があります。

検出できないウイルスもある

ウイルスファイルが存在していても、Windowsの起動時や ユーザログオン時に起動しないウイルスは検出しない場合があります。具体的には以下のケースです。

- Windows起動、ユーザログオン時に起動しない(ウイルスのファイルは作成する)

- Windows起動、ユーザログオン時に起動しない(ウイルスのファイルも作成せず、メモリ上だけに存在し、再起動するとウイルスが消える)

- 起動はするが、その痕跡を隠ぺいしている

しかし、APTで侵害されている場合、APT侵害痕跡で検出する可能性が高いと考えています。またウイルス検出に特化した「Phantom Seeker」において、LIが検出できないウイルスがカバーされる予定です。

PCの侵害調査と定期調査に利用

どのような場合に利用すれば良いかわからない方のために、想定利用ケースを紹介します。主に、PCが侵害されていないかの調査、定期的な侵害調査を想定しており、実際に活用されている組織も増えています。

PCが侵害されていないか調査したい

- セキュリティ製品からのアラート(誤検知もある)

- 他組織から連絡があり、どのPCが侵害されているかわからないため、何台か調査したい

- APTにより他に感染したPCがないか調査したい

- ベンダにフォレンジック調査を頼んでいるが時間がかかるため、APT侵害、ウイルス感染有無だけでも先に調査したい

定期的に侵害されていないか調査したい

- サイバーセキュリティ経営ガイドライン(経済産業省)※ 等のガイドラインに、サイバー攻撃を監視・検知する仕組みを構築する、とあり、重要なActive Directoryサーバに対して何か手を打ちたい。

ただし、既に侵害が確認されている場合は、先にメモリイメージ、ディスクイメージの保全を行ってからLIを実施ください。

保全について分からない場合はお付き合いのあるコンピュータセキュリティベンダ、フォレンジックベンダにご確認ください。

なお、リアルタイムにモニタ出来るEDR *2 製品 / MDR *3 サービスを利用されている場合、LIの利用ケースは限定的です。侵害チェックのセカンドオピニオンとして、LIを毎月実施するなどご活用ください。

- *2Endpoint Detection and Responseの略。コンピュータ(エンドポイント)のログ、プロセス情報を収集、記録を行い、不正な挙動の検出を行います。

- *3Managed Detection and Responseの略。EDRをマネージドサービスとして提供する。

いかがでしたでしょうか?LIが皆様のセキュリティ向上のお役に立てると幸いです。APTで侵害されていないか不安な方、フォレンジック調査に必要なログが適切に記録されているか確認したい方などは一度LIをご利用ください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR