-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

日常業務の何気ない操作ミスは、珍しいことではありません。だからこそ、見過ごされがちな些細なセキュリティ事故に目を向ける必要があります。なぜなら、大きなインシデントの多くは特別な攻撃ではなく、日常的に起きる小さなミスの積み重ねから生じるためです。とりわけ、「自分は大丈夫」と思っている瞬間こそ要注意です。特に慣れた作業や忙しい時は注意が散漫になり、ヒューマンエラーが起きやすくなります。

本記事では、セキュリティに詳しくない方でも当事者意識を持って捉えられる具体例を示しながら、今日から実践できる簡単チェックリストを紹介します。日常業務に潜む「ヒヤリ」を未然に防ぐ行動につながれば幸いです。

ヒヤリハットとは

ヒヤリハットとは危ないことが起こったものの、大きな事故や災害には至らなかった事象を指します。同様の原因が繰り返されると重大事故につながるおそれがあるため、組織では重要視されます。

日常生活の例では「階段で足を踏み外しそうになった」「濡れた床で滑りかけた」、情報の取り扱いの例では「メール送信前に宛先間違いに気付いた」、「離席時にPC画面のロック忘れに気付いて戻ってきた」などが挙げられます。こうした小さな気付きの段階で対策を講じられるかどうかが、重大インシデントを防げるかの分岐点になります。

日常のヒヤリハットの具体例

日常の業務のなかでは、「ほんの一瞬の油断」や「ちょっとした手順の省略」が思わぬセキュリティリスクを招くことがあります。見過ごしがちな些細なミスでも、情報漏えいや不正アクセス、端末紛失など大きなトラブルにつながりかねません。ここからは、日常業務で起こりうる「ヒヤリハット」の事例と発生要因、影響範囲、対策をそれぞれ考えてみます。

Microsoft Teamsでのチャット誤送信

Microsoft Teamsは迅速な情報共有に便利なツールですが、以下のような誤送信リスクが考えられます。

- 誤った相手(グループや個人チャット)にメッセージを送信してしまう

- 未完成の下書きをそのまま送信してしまう

- 機密情報や個人情報を含むファイルを誤って添付・送信してしまう

送信後に編集・削除は可能ですが、開封済の場合は完全な取り消しにならず、フォロー対応が必要になることがあります。

事例

- 1.個人チャットで送るべき内容を、誤ってチームのチャネルに投稿しかけた(外部ゲストが含まれているチャネルだった)

- 2.改行のつもりでEnterを押しそうになり、下書き途中の文が送られる寸前で「Enterで送信」設定のままだと気付いて踏みとどまった

- 3.自社とお客様先とで2つアカウントを保有しており、本来は自社アカウントからお送りするべきところを誤ってお客様先アカウントから投稿しかけた

発生要因

- 1.送信元や送信先の選択ミス

- -自身のアカウントが複数あり、差分がわかりづらいことから誤ったアカウントを選んでしまう

- -個人チャット、グループチャットやチャネル名が似ており、誤った宛先を選んでしまう

- 2.下書きメッセージの放置

- -下書きとして残していた未完成の文章や誤入力を、そのまま送信してしまう

- 3.Enterキー送信の特性

- -標準ではEnterキーで即送信となるため、改行を入れようとして誤送信してしまう

- 4.慣れや油断による確認不足

- -「普段は問題ない」と思い込み、宛先・本文の内容確認を省略してしまう

影響範囲

- 1.情報漏えいリスク

- -機密情報(顧客データ、契約条件、開発中の仕様など)の第三者への流出

- -個人情報の誤送信によるプライバシー侵害

対策

- 1.送信元や送信先間違いに視覚的に気付ける工夫を行う

- -アカウントごとに、プロフィール画像を標準のものから変更して自身で区別可能にする工夫を行う

- -宛先確認の習慣化として、送信前に必ず画面上部の相手やチャネル名を3秒以上確認する

- -重要なチャットは固定表示(ピン留め)して、「よく使うもの」以外は都度検索する

- 2.下書きメッセージを棚卸しする

- -1日に1度、未送信メッセージをまとめて確認・削除する「棚卸し」を実施

- -長文の場合はWordやメモ帳等で作成し、最終チェック後にコピペで送信

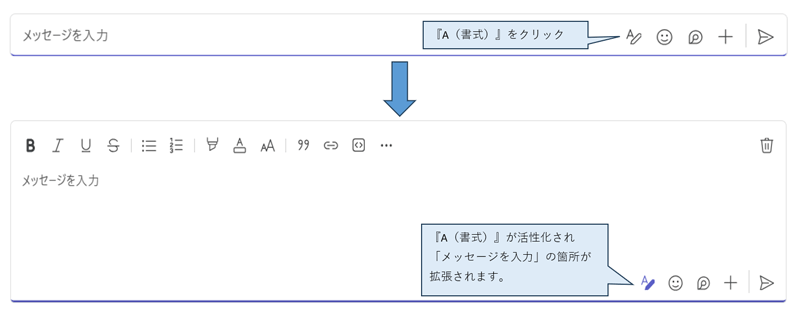

- 3.Enterキーの押し間違いを設定で対策

- -メッセージ入力欄の『A(書式)』をオン(クリック)にすることで、送信はCtrlキーとEnterキー、改行はEnterキーに固定する

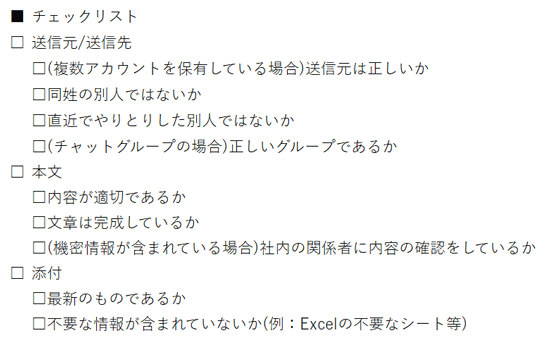

- 4.チェックリストで送信前チェック

- -「送信前3秒ルール」を設け、チャット送信前に宛先・本文・添付を3秒確認する

- -送信前チェックリスト(宛先、本文、添付ファイル等)をデスクトップ壁紙に常設(下記はチェックリストの一例)

フィッシングリンク

フィッシングリンクとは、メールやSMS、チャット、QRコード、Web広告などに紛れ込ませた偽リンクに被害者を誘導し、認証情報の入力やマルウェアのダウンロードを狙う攻撃手法です。攻撃者は正規サイトや実在企業を巧妙に装い、緊急性を煽ったり、受信者の判断を急がせたりする文面であることが多いです。

事例

- 1.個人携帯のSMSで「whatsspp」という連絡先から下記のようなメッセージが届いた。

「本アカウントに異常が確認されました。help-whaatapp.comにて認証を実施してください。未実施の場合、アカウント停止となります。」

アプリで「WhatsApp」を使っているが名称が似ており、普段あまり使っていないため、一瞬誤ってリンクをクリックするところであった。 - 2.とあるサイトを装ったメールアドレスより「当選番号発表!現金xxx万円プレゼント!」との件名でメールが届き、本文には「下記リンクをクリックすると現金xxx万円チャレンジに応募ができる!」との記載があり、過去に公式から類似メールが届いていたため当初は正規の案内と思ったが、送信元アドレスが公式ではなかったため、リンクはクリックしなかった。

発生要因

- 1.心理的誘導

- -「至急対応」、「アカウント停止」、「未払い請求」、「当選」などで被害者の不安や期待を煽る

- 2.表示トリック

- -類似ドメイン(例:lac.co.jpをlacc.co.jpに)、サブドメイン偽装、リンク文字列と実URLの不一致

影響範囲

- 1.クリックのみ

- -迷惑メールや不審な通知の増加など、次の誘導につながる可能性が高まる

- 2.情報を入力・承認してしまった

- -アカウントの不正利用や、なりすましによる二次被害につながるおそれがある

- 3.ファイルを開いた、アプリ等を入れた

- -端末やデータが侵害され、業務停止や情報漏えいのリスクが高まる

対策

- 1.クリック前の3点チェック

- -差出人と文脈は妥当か(この相手が今この内容を送る必然性があるか)

- -リンク先ドメインは正規か(似た文字や不審なサブドメインに注意)

- -要求は高リスクでないか(パスワード・支払い・本人確認はメール経由で応じない)

- 2.リンク先から直接アクセスしない

- -メール内リンクではなく、ブックマークや公式アプリ・検索から開く

- 3.添付ファイルの慎重対応

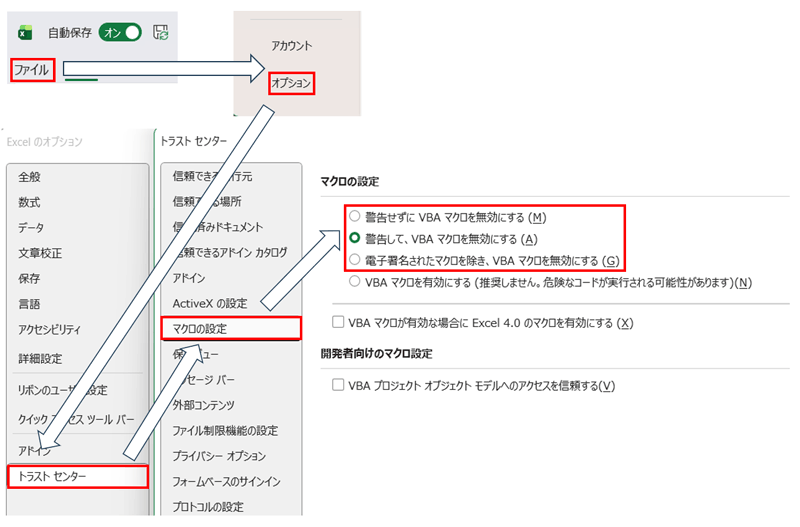

- -差出人が不明なファイルは開かない。Officeのマクロは既定で無効化しておくことを推奨。

なお、Officeのマクロ(Excel)を無効※にするには、Excelを開き、[ファイル] > [オプション] > [トラストセンター] > [マクロの設定] より「警告せずに、VBAマクロを無効にする」、「警告して、VBAマクロを無効にする」、もしくは「電子署名されたマクロを除き、VBAマクロを無効にする」のいずれかを選択。

- -差出人が不明なファイルは開かない。Officeのマクロは既定で無効化しておくことを推奨。

※ Excelのバージョン2511における無効化手順

メール誤送信

メール誤送信とは、意図しない相手への送信、CCやBCCの取り違え、返信先の誤り、誤った添付ファイルや旧資料の送付などを指し、特徴としてワンクリック(送信ボタンのクリック)で外部に到達しやすく、取り消しが効かない場合が多いため※、被害が拡散しやすい点が挙げられます。

※ 例えばGmailでの「送信取り消し」は最大30秒の猶予時間(2026年2月6日時点)となっているため、すぐに気付かないと対応が間に合わない場合があります。

事例

- 1.Outlookでお客様にメールを送ったが、他社向けの提案資料であったことにすぐ気付けたため、メール送信の取り消しを行った

- 2.お客様からきたメールを社内関係者に共有しようとしたが、返信先が「全員に返信」となっており、お客様も含まれていることにメール送信前に気付いた

- 3.見積りメールを作成していた際、引用に社内向けの原価や内部コメントが残っているのを最終確認で発見し、削除して再作成した

発生要因

- 1.人・状況

- -繁忙時の確認不足、マルチタスク中の注意漏れ

- -習慣・思い込み

- 2.ソフトウェアの操作ミスに気付けない

- -宛先のオートコンプリート誤選択

- -ドラッグ&ドロップのミスで誤ファイル添付

- -下書きの上書き・テンプレ流用で宛先や本文の置換漏れ

- 3.設計・仕組み

- -外部宛先の視覚的区別が弱い、警告が出ない、制御が未整備

- -共有リンクの既定権限が「全員閲覧可」でリンク送付(実質的な誤共有になりやすい)

影響範囲

- 1.本文が見られる

- -社内情報や業務内容が伝わり、誤解や風評が広がる

- -認証情報や招待リンクが含まれていると不正アクセスやなりすましのきっかけになる

- 2.添付が開かれる・保存される

- -顧客情報や価格表、個人情報などが外部に渡った状態になる

- 3.メールアドレスが見られる

- -顧客以外の別会社のメールアドレスが流出する

対策

- 1.個人・チームで今日からできること

- (1) 送信前3点チェックとして、下記の通り確認を行う

- -宛先:内部、外部や、To、CC、BCCは意図どおりか

- -本文:引用・履歴に機密情報が含まれていないか、件名は適切か

- -添付、リンク:正しい版か、リンクの権限は最小か(内容によっては閲覧期限をつけてダウンロード禁止にする)

- (2) 送信遅延の習慣化

- -Gmailでは送信取り消し時間を5秒から30秒に変更、Outlookでは1~2分の遅延送信ルールに変更することで「しまった」に備えることが可能

- (3) 機密情報、顧客情報を含む内容のメールはダブルチェックを行う

- -金額・契約・個人情報を含む場合は社内関係者に必ず確認をしてもらう

- (4) 添付ではなく限定リンクを基本にする

- -共有は、クラウドの個別ユーザー付与と期限・ダウンロード禁止を既定にする(誤送信時に即無効化できる)

- (1) 送信前3点チェックとして、下記の通り確認を行う

- 2.システムにて設定/制御

- (1) 外部宛先可視化と警告

- -外部宛先やファイル添付時に確認ダイアログ表示

- (2) データ損失防止、情報保護

- -個人情報や機密ラベル検知で外部宛先送信をブロック

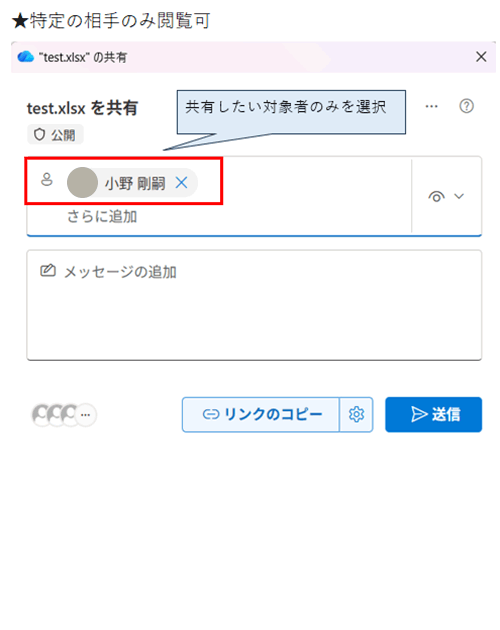

- (3) 共有リンクを「特定ユーザーのみ・閲覧のみ・1週間で失効」に設定

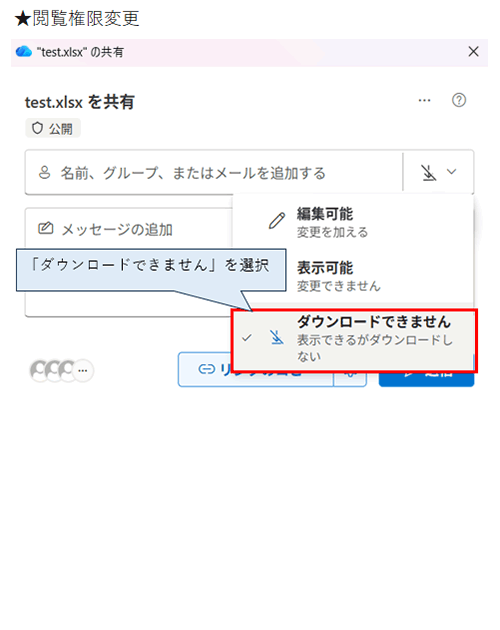

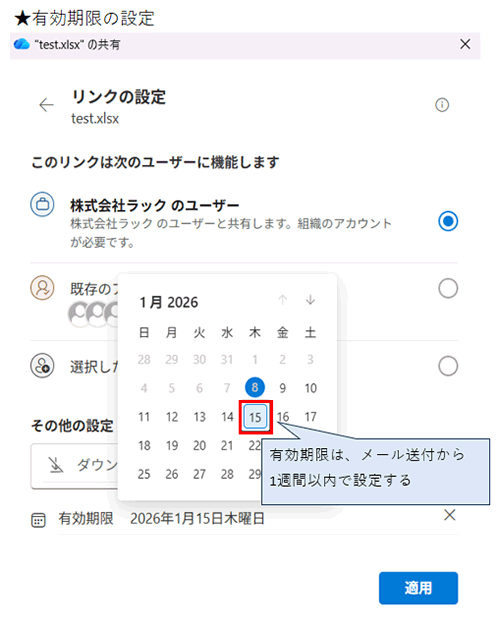

- -「特定の相手のみ閲覧可」「閲覧権限変更(ダウンロードできません)」「有効期限の設定(メール送付から1週間以内)」に変更

- (1) 外部宛先可視化と警告

さいごに

本稿では、Microsoft Teamsのチャット誤送信、フィッシングリンク、メール誤送信という「身近なヒヤリハット」を取り上げ、発生要因、影響範囲、実践的な対策を整理しました。いずれも共通する落とし穴は、「ほんの一瞬の油断」や「手順の省略」、そして標準設定のまま運用してしまうことです。

重要なのは、小さなひと手間を習慣化することです。例えば、Microsoft Teamsのチャット誤送信では「メッセージ入力欄の『A(書式)』をオンにする」、「送信前3秒ルールを設ける」が挙げられます。フィッシングリンクでは、「クリック前の3点チェック」、「正規導線からアクセス」。メール誤送信では「送信遅延の習慣化」、「高リスクメールはダブルチェックを行う」など、今日から始められる対策が効果的です。

さらに、未遂を記録・共有し、毎月見直すことで会社の知識も蓄積され、再発は確実に減っていきます。「責めない共有」と「即応テンプレ」の両輪で小さなヒヤリを可視化し、組織的な再発防止につなげていきましょう。

参考情報

金融庁「オペレーショナル・レジリエンス確保に向けた基本的な考え方」

プロフィール

小野 剛嗣

2024年からWebアプリケーション診断を担当しています。

PMPやAWS Certified Security - Specialty等の資格を保有しています。

今までの業務や経験を生かしてわかりやすい情報を発信していきます。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR