-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

Microsoftソリューション推進チームの若居和直です。

脆弱性情報やセキュリティ製品によるアラートで、「CVE-2025-xxxxx」といったIDを目にする機会は多いのではないでしょうか。これは、「CVE ID」と呼ばれる脆弱性の共通識別子で、このIDがあれば脆弱性についてより詳しく調査できるようになっています。

今回は、このCVE IDと周辺の関連した情報を知ることで、「どのような脆弱性なのか」「この脆弱性は自社にとってどれほどのリスクがあるのか」といった、セキュリティ担当者の判断をサポートするための方法を解説します。

そもそもCVE IDって何?

CVE IDは、非営利団体のMITRE社が管理する、脆弱性を一意に識別するための共通IDです。正式名称は、CVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)で、形式は「CVE-(年数)-(番号)」となっています。年内に新たな脆弱性が公開されるたび、番号が順次付与される仕組みです。このIDがあることで、異なるベンダーやツール間でも同じ脆弱性を確実に突き合わせることができ、調査や対応の初動を大きく効率化できます。

現在では、採番はMITRE社だけでなく、複数の認定機関によって分担されています。これらの団体はCNA(CVE Numbering Authorities)と呼ばれ、日本ではJPCERT/CCや各種ベンダーがその役割を担っています。CNAの拡大により、脆弱性公開からID付与までのスピードが向上し、実務での活用性も一段と高まっています。

※ 共通脆弱性識別子CVE概説 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

CVE IDの使い方

CVE IDが分かれば、関連する技術情報や影響範囲、対策状況まで横断的に追跡できるようになります。ここでは、2025年末に話題となった「CVE-2025-55182」(React2Shell)を例に見ていきましょう。

まず、CVEの公式サイトで該当のCVE IDを調べましょう。ここでは、脆弱性の概要、影響製品、参照情報など、初動判断に必要な基本情報を一通り把握できます。詳しくは後述しますが、調査の起点とするには十分な情報です。CVEのサイトのほか、よく使われる米国NISTのNVD(National Vulnerability Database)のサイトも便利です。

海外情報だけでなく、日本語で内容を把握したい場合は国内データベースの活用も有効です。多少の時間差はありますが、日本国内でもJPCERT/CCがJVN(Japan Vulnerability Notes)というサイトを運営しており、CVE番号で検索して日本語で脆弱性情報を確認できます。JVNには複数のデータベースがありますが、CVEの情報の調査では主に「JVN-VU」か、IPAの管理する「JVN iPedia」で調べる形になります。日本国内の製品に対する独自の情報もあるので、詳しくはJVNのサイトをご参照ください。

※ JVNVU#91640936: React Server Componentsにおける信頼できないデータのデシリアライゼーションの脆弱性

※ JVNDB-2025-021325 - JVN iPedia - 脆弱性対策情報データベース

公式データベースに加え、脆弱性が発見された製品やソフトウェアのベンダー自身による情報も有益です。何より、修正パッチの提供状況や回避策、影響バージョンの切り分けなど、実務対応に直結する具体情報を把握できます。さらに、脆弱性の発見者による報告がある場合は、攻撃成立条件や内部挙動まで踏み込んだ理解が得られることもあります。

重大な脆弱性であれば、ニュース媒体やセキュリティベンダーによる解説が出されることもあります。これらの情報は専門的ですが、後述する詳しい情報とあわせることで、より具体的にどのような脅威があり、どのような場合に対策が必要なのかを決定するための情報源となります。

その他、脆弱性の検証用プログラム(PoC)なども探せますが、PoCを装った偽物や悪意のあるコードが紛れていることがあります。実行すると環境の破壊や情報流出などの被害を招く恐れがあるため、専門家でない限りは手を出すのは控えたほうが良いでしょう。

CVE IDから何がわかるか

CVEのページには、様々な情報が含まれています。その中で、フォーマットに沿った代表的な情報を紹介します。

CVSS

脆弱性の脅威度を図るのに利用されるのが、CVSS(Common Vulnerability Scoring System:共通脆弱性評価システム)です。

CVSSのバージョンにより細かな差異はありますが、まずは基本値(Base Metrics/BM)に注目しましょう。0.0点から10.0点の間でスコアリングされており、高ければ高いほど一般的にリスクが高いことを示しています。

例えば、「CVE-2025-55182」では「10.0」と満点で、重要度(Severity)も一番高い「Critical」となっています。

詳しくは「Vector String」を読み解くとわかるようになっています。CVSSのバージョンにより詳細は異なりますが、CVSS3.1の場合ネットワーク経由(AV:N)で前提条件なしに攻撃可能(AC:L)で、特権や被害者の操作は不要(PR:N/UI:N)。影響が周囲のシステムに広がる可能性があり、機密性(C)、完全性(I)、可用性(A)のいずれにも重大な影響がある(C:H/I:H/A:H)。つまりは、非常にリスクの高い脆弱性であることが示されています。

CWE/CPE

また、NVDのページにはなりますが、CWEやCPEといった追加情報があります。

一口に脆弱性といっても多様な種類があり、どのような脆弱性かを把握するのは困難です。そこでCWE(Common Weakness Enumeration:共通脆弱性タイプ一覧)では、脆弱性がどのような種類なのかを分類して示します。

例えば、「CVE-2025-55182」に紐づけられた「CWE-502」であれば、「信頼できないデータのデシリアライゼーション(Deserialization of Untrusted Data)」が原因の脆弱性となります。

一方、脆弱性のリスクがわかったら次は影響するソフトウェアや製品の範囲を確認しなければなりません。実際に自組織で該当する製品の該当するバージョンを利用しているかどうかが、判断の分かれ目になります。その対象を分類するのがCPE(Common Platform Enumeration:共通プラットフォーム一覧)です。

例えば、「CVE-2025-55182」では「cpe:/a:facebook:react:19.0.0」などという風に、「cpe:/種別:ベンダー名:製品名:バージョン:アップデート:エディション:言語」といった省略可能なフォーマットで、影響を受ける対象の製品やバージョンを明快に区別できるようになります。

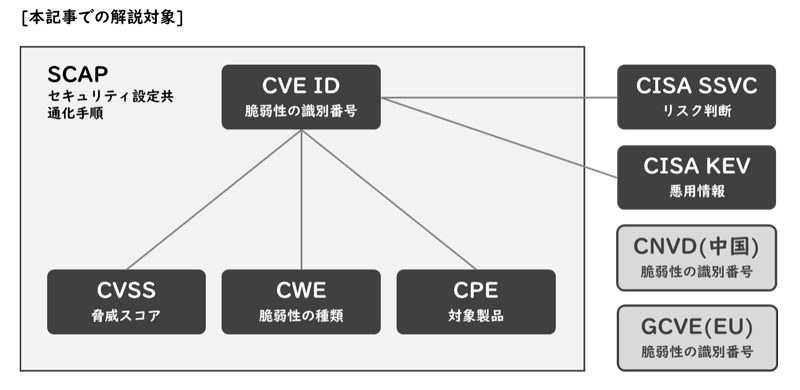

SCAP

これら、CVE、CVSS、CWE、CPEといった情報は米国NISTの定めたSCAP(Security Content Automation Protocol:セキュリティ設定共通化手順)に含まれています。

一般的な脆弱性情報の付記情報として使われるものではありませんが、SCAPに含まれる他の仕様には共通セキュリティ設定を識別するためのCCE、セキュリティ設定のチェックリストのためのXCCDF、セキュリティ検査のためのOVALなどがあります。SCAPに含まれる各仕様についての詳細を知りたい場合は、IPAの解説をお読みください。

※ セキュリティ設定共通化手順SCAP概説 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

CVSS以外の脆弱性リスクの評価基準

CVEのページには、他にも重要な情報が追加情報として含まれています。その代表例が、追加セクション内に記載されている(ないこともあります)SSVCやKEVです。いずれも、米国CISAの情報が元になっています。

SSVC(Stakeholder-Specific Vulnerability Categorization:ステークホルダー特定脆弱性分類)は、CVSSだけではカバーしきれない脆弱性によるリスクを判断するための指標です。脆弱性の悪用状況や組織への安全性への影響などから自社にとってこの脆弱性がどのようなインパクトがあるのかを判断するための指標となります。本来は、CVSSにも自社にあわせたスコアリングがあるのですが、スコアリングの大小だけでの判断は難しく、現在はSSVCが判断に利用されることが多いです。

また、KEV(Known Exploited Vulnerabilities:既知の脆弱性悪用)は、悪用されたことが確認されている脆弱性に関するデータベースです。本記事の執筆時点ではKEVのリンクをたどると、実際にこの脆弱性が、ランサムウェアキャンペーンに悪用されていることがわかります。

※ Stakeholder-Specific Vulnerability Categorization (SSVC) | CISA

※ Known Exploited Vulnerabilities Catalog | CISA(https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

CVE以外の脆弱性ID

近年は、米国の支援を受けているCVE以外にも、独自の脆弱性IDを設けようとしている組織があります。いずれも、CVEにある情報だけではなく、独自の脆弱性情報も採番しているのが特徴です。

その1つが、中国が推進しているCNVD(China National Vulnerability Database of Information Security)です。CNCERT/CCが脆弱性の識別番号として公表しています。また、2026年に入ってから欧州連合(EU)の支援を受けたGCVE initiativeによる、GCVE(Global CVE)の情報も公開されており、こちらもCVEとは独自のID体系となっています。興味があれば、ぜひ調べてみてください。

さいごに

今回は、脆弱性の識別に使われるCVE IDと、関連するCVSSなどの情報について解説しました。

これらのセキュリティ情報は専門的ではありますが、数多くの脆弱性を選別して、自社に影響があるか、対策する必要があるか、といったリスク管理をする上で欠かせない基本的な情報となります。今回はCVEとNVDの情報を中心としましたが、製品ベンダーやセキュリティベンダーの情報の中にも同じような情報が含まれていることがあります。リスク管理の一環として、ぜひ今回の情報をご利用ください。

| 略称 | 説明 |

|---|---|

| CVE | 脆弱性の識別子 |

| CVE ID | 脆弱性の識別子のID |

| CVSS | 脆弱性のスコアリング |

| CWE | 脆弱性の種類 |

| CPE | 脆弱性が影響する対象 |

| SSVC | 運用におけるリスク判断の指標 |

| KEV | 悪用されたことが確認されている脆弱性に関するデータベース |

| NVD | 米国NISTが運営する脆弱性データベース |

| JVN | JPCERT/CCとIPAが共同運営する脆弱性対策情報ポータル |

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR