-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

皆さんは、MISP(Malware Information Sharing Platform:ミスプ)をご存じでしょうか?

MISPは、脅威情報の共有を目的としたオープンソースプラットフォームです。怪しいURLやマルウェアのファイルハッシュ値などの脅威情報や、マルウェアの通信先のドメインやIPなどのサイバー攻撃をされた後に残る痕跡であるIoC(Indicator of Compromise)の蓄積と共有を目的としています。

2023年末、ラックのサイバー・グリッド・ジャパン 次世代セキュリティ技術研究所では、これからMISPを使ってみたい、もしくはMISPに触れたことはあるけれど、実践的な使い方を知りたいといった要望を持つお客様企業を中心に、リスクマネジメント、CSIRT、SOC、インシデントレスポンスチームなどの担当者を集めたハンズオンセミナーを開催しました。

この記事では、そのハンズオンセミナーについてレポートしていきます。

なぜハンズオンセミナーを開催したか

どのような組織も、セキュリティインシデントを起こしたくないという思いがありますが、自分たちだけで十分なセキュリティ対策を実施することは困難です。

新たなサイバー脅威や攻撃手法が次々と生まれる現代において、組織のセキュリティ対策を考える際には外部のセキュリティベンダーや組織と情報共有を行い、連携や評価・協力を円滑かつスムーズに行うことがとても重要です。

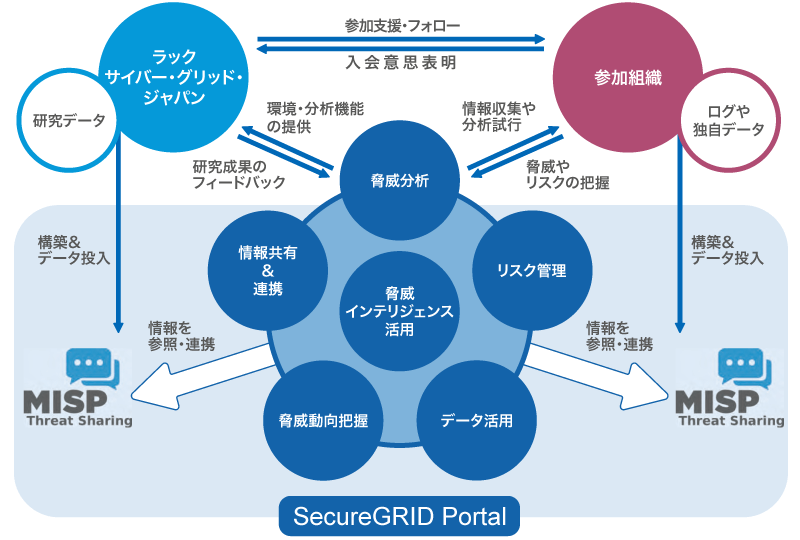

さまざまなセキュリティツールや情報、技術を駆使してセキュリティ対策を戦略的・計画的に行う必要がありますが、実現するためには組織の限りあるリソースの中で情報収集や分析を行うことが求められます。MISPのような脅威インテリジェンスプラットフォームを組織の中核に配置することで、組織に求められる活動を俯瞰的に捉えることができ、セキュリティレベルの大幅な向上が期待できると考えています。

しかし、プラットフォームは機能が豊富で何から始めればいいのか分からない、プラットフォームがあっても実際に運用しようとした場合、登録する情報や粒度が分からないと悩む方もいるのではないでしょうか。他社と情報を共有する場合、他社に自社固有の情報が流出しないか心配になることもあると思います。様々な懸念があるため、脅威インテリジェンスプラットフォームを試してみる担当者はまだ多いとは言えません。

そこで、プラットフォームを試すハードルを下げることを目的に、実際に脅威情報を登録して様々な運用における疑問を解消するハンズオンセミナーを開催しました。セミナーでは、あらためてMISPの説明を行い、脅威情報登録のハンズオンに続き、最後はMISPを活用する協力体制「SecureGRIDアライアンス」についてお話ししました。

※ SecureGRIDアライアンスの活動は現在終了しております。

ハンズオンセミナーの内容

ハンズオンセミナーでは、事前に手順をお伝えしたMISPをインストールしたところからスタートし、組織情報の登録(Organisation)、イベント登録と順番に情報登録の方法を確認していきます。

各IoCのことをアトリビュート、複数のアトリビュートをまとめたものをイベントと呼びます。アトリビュートやイベントにはそれぞれ任意のタグをつけることができ、どういった情報なのか整理して格納しておき、必要に応じて関連する情報をまとめて参照するといった使い方をします。

また登録情報を他のMISPと同期する方法も後半に確認し、分析対象の情報を抽出するところまで実施しました。

半日の長丁場なので、途中に休憩とQ&Aを挟みつつ進めます。ハンズオンは、まず触ってみましょうというスタンスですが、実際に利用しようとすると、登録や分析する担当者の割り当てや担当者の作業工数もかかるため、運用までの道筋がほしいという要望が多くの担当者に共通に見られました。私としては、その点が課題だと感じました。

Q&Aの時間

途中3回の休憩を挟み、休憩前にQ&Aの時間を設けましたが、Q&Aごとに、2、3名から質問が出ました。

登録内容やタグの活用方法についての質問もありましたが、今後、自組織で導入を進める際に課題となりそうなことなど具体的な質問をいただきました。実際の担当者が疑問に思っていることを直接ヒアリングできたことは、当研究所にとって大変参考になりました。

特に懸念の多い、他社とのデータ連携についての質問もありました。タグによる連携範囲のコントロールはできますが、そもそも外部に公開できない情報、特に個人情報は入れないといった基本的なことも気をつける必要があります。

「なぜMISPが普及していないのか?」といった普及を推進する当研究所にとって、ドキッとする質問もありました。現在一般的な組織のセキュリティ対策は、セキュリティ対策製品に依存しているところが多く、その製品の仕様や能力に応じた対応・対処をすることが基本となります。

その運用をセキュリティベンダーに一任するケースやサイバー攻撃に緊急対応する社内専門チームであるCSIRTを設けるなど、自組織内でセキュリティレベルを高めようとする意識は高まりつつありますが、インテリジェンスの活用に相当する情報収集や分析能力、他社との情報共有・連携なども含めた更なる運用体制の強化まで目を向けられていない状況もお伝えしました。

そうしたインテリジェンスの活用を取り入れたセキュリティ対策の仕組みとして、実際にMISPを使った取り組みも進んでいます。

SecureGRIDアライアンスの紹介

SecureGRIDアライアンスは、ラックのサイバー・グリッド・ジャパン 次世代セキュリティ技術研究所が運営している、組織間の脅威情報連携を図るための協力体制で、2021年12月に発足しました。

アライアンスメンバーの各組織が脅威情報を提供し合い、脅威情報を蓄積したMISPを連携した分析環境で相互に検索できます。2023年には、参加組織がラックを含めて11組織まで増えました。

ハンズオンセミナーを終えて

アンケートの評価は、おおむね「満足」以上で参加者の理解度も高く、ほっとしています。実際の場面を想定した機能に関心を持った方が多かったですが、「SecureGRIDアライアンス」にも興味を持ってくれた参加者もいました。また、半日と少し長いセミナーでしたが、時間も「適切だった」という評価をいただきました。

高評価の中にも、率直に「運用イメージがつかない」という意見もありました。今回のハンズオンでは踏み込めませんでしたが、運用事例や実践に基づくケーススタディ、さらに分析まで広げたセミナーにするのか、同じようなハンズオンの回数を重ねていくのか、引き続き参加者からの意見を鑑みながら、取り組みを続けていきます。

MISPの運用については、導入する組織への説明や、実際のシナリオに基づいた運用のシミュレーションが必要という認識を持った参加者もいたので、個別に皆さまの相談に乗りながら取り組んでいきたいと思います。MISPを使った脅威情報の共有や分析に興味がありましたら、サイバー・グリッド・ジャパン 次世代セキュリティ技術研究所にお問い合わせください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR