-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

2016年6月中旬、ラック公式ブログでも紹介されたように、日本サイバー犯罪対策センターやセキュリティベンダなどによってネットバンキング情報の窃取を目的とする Ursnif(別名:Gozi)が 猛威を振るっていることが報告されました。この時期に発生したUrsnifへの感染原因は、日本語ばらまき型メールに起因しているものがほとんどであり、Ursnifは、メールに添付された実行形式のファイル(URLZone[別名:Shiotob/Bebloh])によって ダウンロードされます。

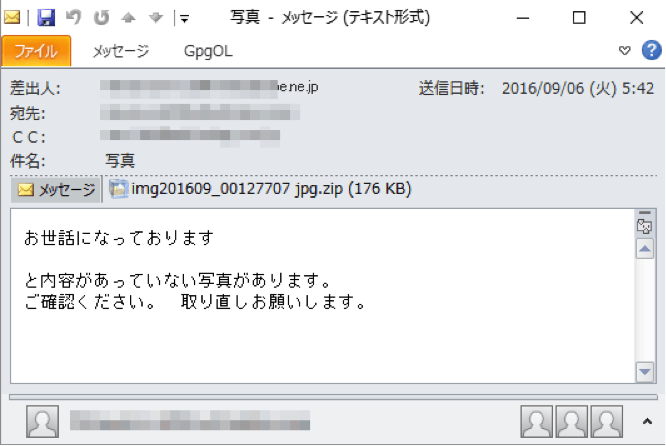

最近、実行形式のファイルが添付されたばらまき型 メールを見かけなくなったなと思った矢先の2016年9月6日、図1のようなメールをそして、翌日の9月7日「件名:宅急便受取指定ご依頼受付完了のお知らせ」といったメールが再び拡散されていることを 確認しました。添付された実行形式のファイルを確認したところ、いずれの実行形式のファイルもURLZoneであり、現在も日本語ばらまき型メールのキャンペーンは続いているようです。今回は、このURLZoneの通信先について少しまとめてみました。

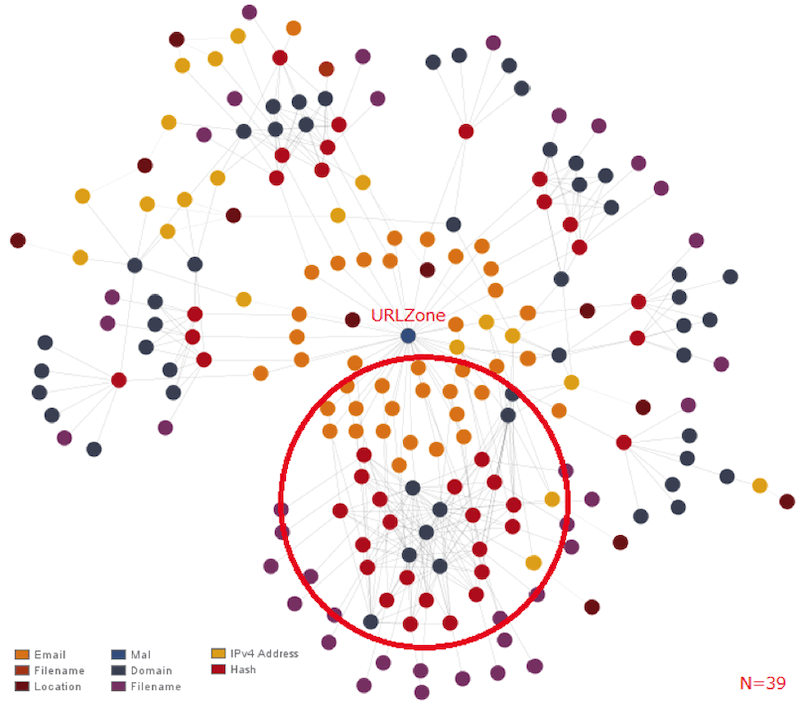

図2は、2016年1月から8月末までで確認できた日本語ばらまき型メール情報と添付されていたマルウェア(URLZone)に関する情報をMaltegoで表したものです。中心の青い丸点がURLZoneというマルウェアとなり、 その情報に日本語ばらまき型メールを紐付かせ、 マルウェアのハッシュ値、ファイル名、C2などの情報を線で結んでいます。少し図を俯瞰してみますと赤枠の箇所に多くのマルウェアが集まっており、 いくつかの同じドメインに通信をすることが確認できます。 これらは、2016年6月下旬から2016年8月下旬頃に確認できた日本語ばらまき型メールになり、この期間は多くのメールが拡散されていたことがわかります。 なお、9月7日に確認した日本語ばらまき型メールのマルウェアも上記期間と通信先が同じでありこの赤枠の中に含まれます。

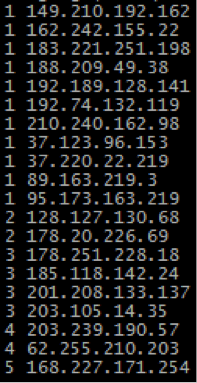

表3は、ばらまき型メールを受信した際の時期とURLZoneの通信先ドメイン、ドメインから名前解決できたIPアドレスを表したものです。 通信先ドメイン(※1)については、現在、過去を含め名前解決ができ攻撃者がC2サーバとして利用した可能性が高いものです。

(※1)sinkholeとして利用されている可能性があるドメインは記載していません。

| ばらまき型 メール受信時期 |

通信先ドメイン | IPアドレス |

|---|---|---|

| 2016年1月下旬 ~ 2016年2月下旬 |

hwnbv5woeedjffn.com | 192.189.128.141,162.242.155.22 89.163.219.3,201.208.133.137 |

| uswmrmsu1fgdmm.net | 192.74.132.119,188.209.49.38 201.208.133.137,185.118.142.24 |

|

| 2016年3月下旬 ~ 2016年4月上旬 |

frijafoute.com | 201.208.133.137,178.20.226.69 185.118.142.24 |

| ozarklira.com | 37.220.22.219,183.221.251.198 178.20.226.69,185.118.142.24 149.210.192.162,37.123.96.153 |

|

| lininreset.net | 210.240.162.98 | |

| 2016年5月中旬 | oilyalada.com | 95.173.163.219,168.227.171.254 |

| 2016年6月中旬 ~ 2016年6月下旬 |

nwigstre.net | 203.239.190.57,168.227.171.254 |

| didnadinka.net | 203.239.190.57,62.255.210.203 178.251.228.18,168.227.171.254 |

|

| 2016年6月下旬 ~ 2016年8月下旬 |

odbnfhbyagyz4.net | 62.255.210.203,128.127.130.68 203.105.14.35 |

| qyvt5qpc1.com | 203.239.190.57,62.255.210.203 178.251.228.18,128.127.130.68 168.227.171.254,203.105.14.35 |

|

| tascogyri.net | 203.239.190.57,62.255.210.203 178.251.228.18,168.227.171.254 203.105.14.35 |

図4は、表3のIPアドレスを集計したものであり、いくつかのドメインについては、名前解決後のIPアドレスが同じであることが確認できます。このことにより、攻撃者は、ある程度決まったIPアドレスを攻撃インフラとして利用している可能性が高いことが伺えます。

あくまで推測となりますが、攻撃者が同様の攻撃を継続しているということは、ばらまき型メールによる攻撃によりそれなりの数のユーザがマルウェア感染し、攻撃者に情報を窃取されている可能性が考えられます。 もしかしてと思うところがありましたら、表3に示すドメインをプロキシログなどから確認いただき日本語ばらまき型メールによるURLZoneの感染チェックとして、あるいはフィルタリングルールの1つとして利用いただければ幸いです。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR