-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

システムアセスメント部の山崎です。

SECCON実行委員会(JNSA)が主催する、セキュリティ競技大会のオンライン予選 『SECCON 2015 オンライン予選(24時間CTF)』 が、2015年12月5日(土)~ 6日(日)に開催されました。公開されているランキングのページを見ると、実にさまざまな国の方々、計872チームが競技に参戦してくれたことが分かります。

世界に名だたる強豪チームの名前もある中、日本チームも健闘してランキング上位に食い込んでいますね!

さて、今回の予選で私は、3問の問題を出題しましたので、そのことについて書きたいと思います。

参加者の皆さんがどのように解いてくれたのかは、有志の方がまとめてくださっている『SECCON 2015 Online CTFのWrite-upが集まる魔法のスプレッドシート』の「Write-ups」シートを参照いただければと思います。

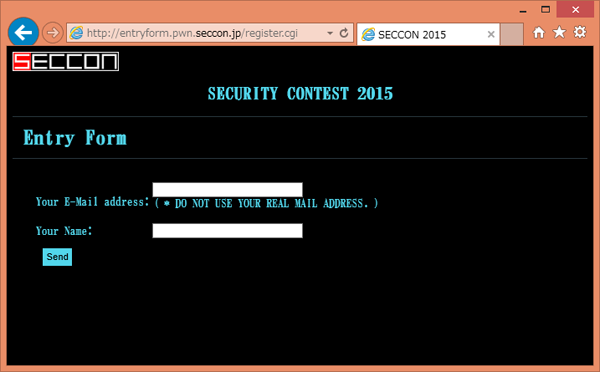

●Entry form [Web/Network] 100点

開催一週間前になって、「問題が足りない!」「もっと簡単に解ける問題も出題したい!」という運営の声があり、慌てて、「サイバー甲子園」向けに作っていて死蔵していた問題を改造して出題したものです。

答えのフラグが、「SECCON{Glory_will_shine_on_you.}」だったあたりも、もろに甲子園を意識していますね。(笑

このWebアプリに存在するOSコマンドインジェクションの脆弱性を攻撃してフラグを得る問題だったのですが、問題Webサーバは2,588の異なるIPアドレスから、319万回の攻撃を受けました。OSコマンドインジェクションの脆弱性があるだけに、いろいろなプロセスがポコポコと立ち上げられて、サーバをお守りしながらヒヤヒヤが止まりませんでした。189チームの方に正答していただけました!

なお、メールアドレス欄に捨てメアドではない本物のアドレスを入れてしまった方もいるようで、ご指摘を受け、後から注意書きを追加し、ログをクリアしました。配慮が足りなかった点、お詫びいたします。

●QR puzzle (Windows) [Unknown] 200点

Windowsアプリで、QRコードを3×3の並び替えパズルに仕立てた問題作です。

こちらからダウンロードできます。当初の想定では、(1)QRコードを画像認識して自動で答えるソルバーを書く、(2)バイナリ的に解く、(3)QRコードのDLLを偽物に入れ替える、(4)人力で頑張って解く、という解法を予想していて、(1)がいたら嬉しいな、と思っていました。

QRコードを9分割した画像ですが、分割した各ピースを左上・左下・右上・右下の4点の白い部分の多さを見れば、意外と誤判定無く、簡単にパズルを解くことができます。

例えば、左上・右上・左下が白ければそのピースは左上の箇所にハマりますし、まとまった白い部分がどこにも無かったら真ん中のピースです。

その考えで私が作ってみたソルバーの例を以下にアニメーションで載せます。

(クリックし、別ウィンドウでご覧いただけます)

・・・ところが、フタを開けてみれば、案の定というか(2)のバイナリ的な解き方が主流だったようです。ただ、中には(4)の人力で頑張って解く!をやっていただいた方もいるようで、人力で解く人の心を折るための300問という数だったのですが、何というか、ご苦労様でした。ありがとうございました。QRコード君のことは忘れません!

全部で138チームの方に正答していただけました。

実は、.NETアプリに商用の難読化ツールをかけていたのですが、こんなにもたやすく辞書を抜かれてしまったりするなんて、メーカーにクレームを言いたいくらいです(笑)。

たった1日で130人にも解読される難読化なんて不良品じゃないか!と。「え?誰に解かれたのかって?その辺にいる、世界最高レベルのハッカーたちですよ。」(・・・仕方がない気もしてきた。)

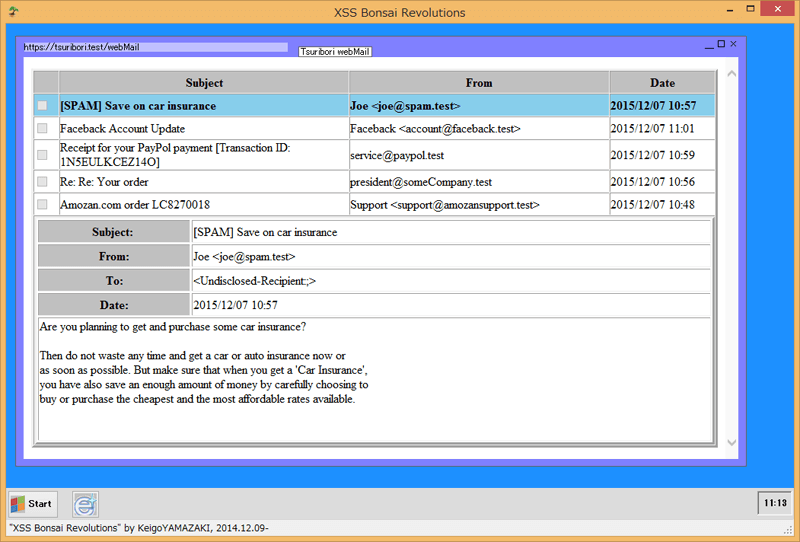

●Bonsai XSS Revolutions [Web/Network] 200点

箱庭の世界でXSSを楽しんでもらうシリーズの最新版です。こちらからダウンロードできます。今までの、箱庭/盆栽シリーズとはガラッと指向を変えて、今回は画面から何も操作できない、という衝撃の作品になっています。「前の盆栽の方が好きだった」などという心を折るツイートの数々をいただきました。

箱庭の中のブラウザのUser-Agentの値を答えよという問題です。今回新たに箱庭の中に疑似的なSMTPサーバを稼働させていまして、25/tcpを通じて、このブラウザの持ち主にXSSを含むメールを送るとスクリプトを実行させることができるという内容です。詳しくは、有志のWrite-upを見ていただければと思います。49チームの方々に正答していただけました!

SubjectとDateとに一斉にタグを送ると判定がバグるという、相変わらずのヤラカシがあったようで申し訳ないです。また、バイナリ的に解こうとする方からの「質問」の問い合わせが多く、夜の(英語をしゃべれる)運営メンバーたちにご苦労をかけました。運営メンバー内部の「問い合わせ対応が大変だったで賞」準優勝でした。すみません。。

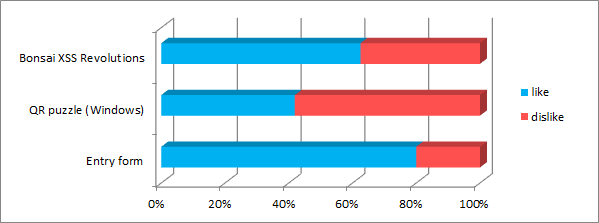

今回の予選では、参加者の皆さんに、各問題に対して「Like」「Dislike」の評価をつけていただきました。私の問題については、以下のような状況でした。・・・QR puzzleの嫌われ方半端ない!(苦笑

今回も無事にオンライン予選の開催を終えることができ、良かったです。

参加者の皆さん、運営メンバーの皆さん、本当にお疲れ様でした!

ありがとうございました!!( ̄ー ̄)

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR