アーカイブ

「i-FILTER」に複数の脆弱性。導入企業は最新版に更新を(JVN#32155106)

2018年12月7日 | 注意喚起

LAC Advisory No.128

セキュリティ診断部の山崎です。

デジタルアーツ社が提供する Webセキュリティソフトウェア「i-FILTER」は、有害サイトへのアクセスを遮断するソフトウェアです。

私は、2018年6月に、「i-FILTER」に複数の脆弱性が存在することを発見し、独立行政法人 情報処理推進機構(IPA)に届け出を行いました。

攻撃者に悪用された場合に、i-FILTERが導入されている企業の社員が被害を受ける恐れのある脆弱性です。

この度、デジタルアーツ社によるソフトウェアの修正が完了し、脆弱性対策情報ポータルサイト「JVN」にて公表されましたので、「i-FILTER」導入企業の情報システム管理者その他の利用者の皆様におかれては、最新版へのアップデートをお勧めします。

影響を受けるシステム

i-FILTER Ver.9.50R05 およびそれ以前

詳細情報

デジタルアーツ株式会社が提供する i-FILTER には、次の複数の脆弱性が存在します。

- クロスサイトスクリプティング (CWE-79) - CVE-2018-16180

CVSS v3 CVSS:3.0/AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N基本値: 6.1

CVSS v2 AV:N/AC:M/Au:N/C:N/I:P/A:N 基本値: 4.3 - HTTP ヘッダインジェクション (CWE-113) - CVE-2018-16181

CVSS v3 CVSS:3.0/AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N基本値: 6.1

CVSS v2 AV:N/AC:M/Au:N/C:N/I:P/A:N 基本値: 4.3

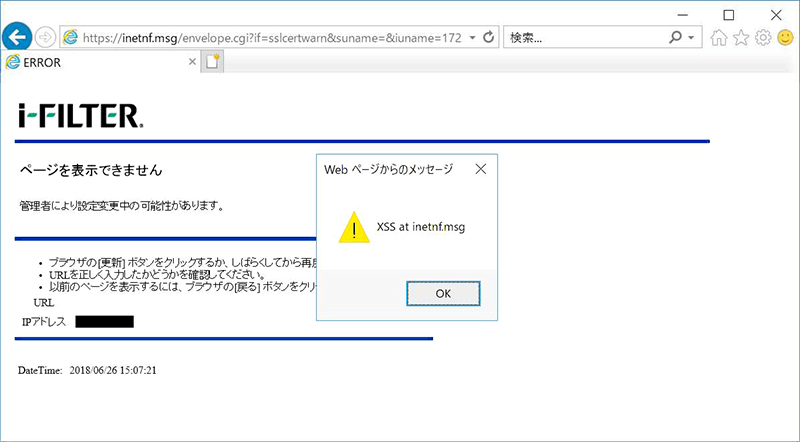

i-FILTER には、エラーメッセージを表示するための仮想ホスト(https://inetnf.msg/ 等)が存在しますが、そのエラーメッセージ中に任意の文字列を含ませることが可能でした。このため、攻撃者による悪意あるスクリプトを実行されてしまう恐れがありました。

想定される影響

- 当該製品を使用しているユーザのウェブブラウザ上で、任意のスクリプトを実行される - CVE-2018-16180

- HTTP レスポンス分割攻撃によって、任意のスクリプトを実行されたり、Cookie に任意の値を設定されたりする - CVE-2018-16181

対策方法

開発者が提供する情報をもとに、最新版へアップデートしてください。

公表までの経緯

本問題は、情報セキュリティ早期警戒パートナーシップに基づき、ラックから IPAに報告し、JPCERT/CCにより開発者との調整が行われました。

JVN#32155106: i-FILTER における複数の脆弱性

JVNDB-2018-000129 - JVN iPedia - 脆弱性対策情報データベース