-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

9月5日に Apache Struts より公開された脆弱性 S2-052 に関して、悪用できることを確認しました。Apache Struts2 をご利用の場合は至急ご確認ください。

JSOCシニアアナリストの山坂です。

3月にも Apache Struts の脆弱性が公開*1され、多数の攻撃が観測されたことはまだ記憶に新しいところではありますが、再び危険度の高い脆弱性が公開されました。今回の脆弱性については、RESTプラグインを使用している環境下において影響を受けます。ご利用の環境において Struts が利用されていないか、至急ご確認ください。

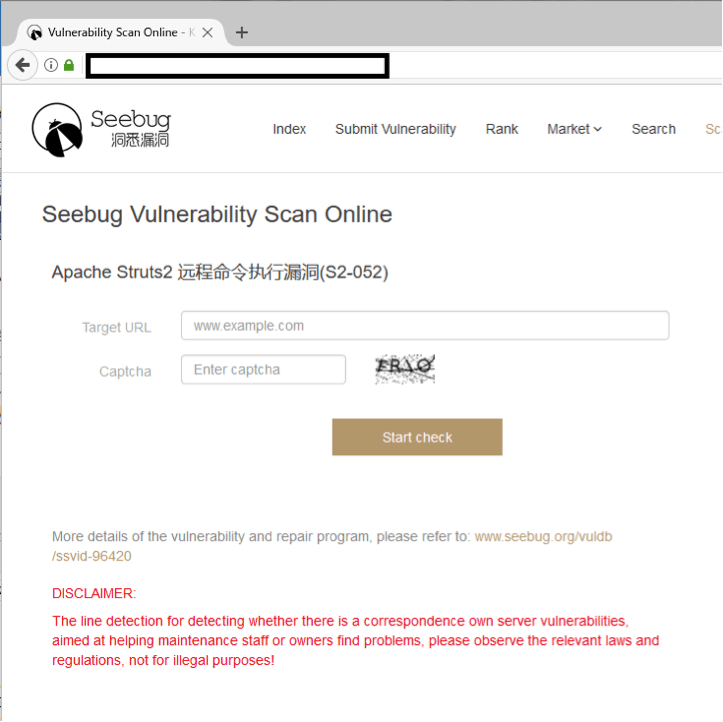

既に攻撃コードが公開されており、中国のWebサイトでは URL を入力するだけで脆弱性の有無をチェックするサイトも登場しています。9月6日17:00時点において JSOCにおける検知はまだありませんが、今後この脆弱性を狙った攻撃が広く行われる可能性があります。

影響を受けるバージョン

Struts 2.1.2 - Struts 2.3.33

Struts 2.5 - Struts 2.5.12

- ※Struts 1については REST プラグインが存在しないため、本脆弱性の影響を受けないと考えられます。

再現確認をした環境

Struts 2.3.33

Struts 2.5.10

Struts 2.5.12

上記環境において、OS コマンド実行が可能であることを確認しております。

Struts 2.5.13 については、攻撃が成功しないことを確認しております。

対策方法

Struts 2.3.34、もしくは Struts 2.5.13 にアップデートしてください。RESTプラグインを削除することや、XML形式のリクエストを受け付けないよう制限することも有効です。

参考URL

- S2-052

- Apache Struts 2 の脆弱性 (S2-052) に関する注意喚起

- Apache Struts2 の脆弱性対策について(CVE-2017-9805)(S2-052)

(https://warp.ndl.go.jp/info:ndljp/pid/11376004/www.ipa.go.jp/security/ciadr/vul/20170906-struts.html)

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR