-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR

Microsoftソリューション推進チームの上田剛揮です。

Microsoft 365 E3/E5は、文書作成ソフト、メール、クラウドストレージなどのOffice 365の機能に加えエンドポイント管理(Microsoft Intune)、エンドポイントセキュリティ(Microsoft Defender for Endpoint)、ID・アカウントのセキュリティ(Microsoft Entra ID保護、Microsoft Defender for Identity)、クラウドサービスセキュリティ(Microsoft Defender for Office 365、Microsoft Defender for Cloud Apps)などの管理・セキュリティ機能を追加したライセンスです。E5ライセンスはE3ライセンスの上位互換のライセンスで、E3ライセンスと比較してより広範囲かつ詳細な監視や制御ができます。

このように多様な機能を備えているため、ライセンス選定の際に「E3とE5どちらのライセンスを選ぶべきか」は多くの企業が直面する悩みだと思います。特にセキュリティ運用の観点では、下記の点を評価して決定することをお勧めします。

- ①なにを可視化(検出)できるか

- ②どこまで追跡できるか

- ③どのような理由で発生したか根拠を説明できるか

本記事では、Microsoft 365 E3/E5のセキュリティ機能差を整理したうえで、必要十分な機能を持つライセンスはどれになるのか、選定するための参考基準をご説明します。

セキュリティ目線でのE3とE5の機能差

以下は、セキュリティ運用に関係する主要機能に絞った比較表です。E3の機能はE5にすべて含まれているため、E5の列にはE3に含まれないもののみを記載しています。

※ E3/E5と組み合わせて単体で購入できる製品もあるため、本格的に導入を検討される際はMicrosoft社の最新公開資料を参照するか、ラックの営業までご相談ください。

| 項目 | E3 | E5 |

|---|---|---|

| Microsoft Entra ID

(ID・アカウント管理) |

Microsoft Entra IDアカウント/グループ/ロールの利用 基本的な条件付きアクセス サインインログの保持期間延長(7日→30日)・エクスポート など、基本的なID・アカウント管理機能 |

リスクベースの条件付きアクセス Microsoft Azure RBAC/Entra IDロールの一時付与 など、高度なID・アカウント管理とセキュリティ機能 |

| Microsoft Entra ID保護 | ステップアップ認証 トークン保護 などの簡易的なID保護機能 |

動的サインインおよびユーザー評価 脆弱性と危険なアカウントの検出 リスクイベントの調査 など、ゼロトラストを実現するID保護機能 |

| Microsoft Defender for Endpoint (エンドポイントセキュリティ) - 略称:MDE |

統合セキュリティツールと集中管理 次世代マルウェア対策 デバイス制御(USBなど) エンドポイントファイアウォール Webコントロール/カテゴリベースのURLブロックAPI、 SIEMコネクタ、カスタム脅威インテリジェンス など、エンドポイントの保護機能 |

エンドポイントでの検出と対応 自動調査と修復 サイバー攻撃と脆弱性の管理 脅威インテリジェンス サンドボックス(詳細分析) エンドポイント攻撃通知 など、高度なエンドポイントの保護機能 |

| Microsoft Defender for Office 365 (メール・コラボレーション セキュリティ)- 略称:MDO |

無し(追加可能)

※ Exchange Online Protection の機能は利用可能です。 |

スパム対策 マルウェア対策 メールフィルタリング なりすまし対策 など、事前定義された保護機能 URLのリアルタイム検査 添付ファイルのサンドボックス解析 優先アカウント保護 など、動的な保護機能 |

| Microsoft Defender for Cloud Apps (SaaSセキュリティ)- 略称:MDCA |

クラウドアプリの検出

※ 正式名称は Microsoft Cloud App Discovery など、クラウドアプリの可視化・リスク評価 |

クラウドアプリの検出(MDEと連携) アプリの異常検出 データ損失防止(DLP) 異常検出と行動分析 SIEM連携 など、SaaSアプリの制御・管理 |

| Microsoft Defender for Identity (ID・アカウント環境保護)- 略称:MDI |

無し(追加可能) | ID・アカウントセキュリティ態勢評価 ID・アカウント環境(DC、ADFS、ADCSなど) の脅威の検出 疑わしいアクティビティの調査 などのID・アカウント環境の保護 |

| Microsoft Purview (内部不正・コンプライアンス対策) |

メール・ファイルに対するDLP 手動での秘密度ラベル割り当て など、基本的な内部不正・コンプライアンス対策 |

エンドポイントDLP SharePoint上のファイルなどへの 秘密度ラベル自動割り当て アクティビティの可視化 など、広範囲の内部不正・コンプライアンス対策 |

| Microsoft Intune (エンドポイント管理) |

エンドポイント管理 モバイルアプリ管理 エンドポイント分析 など、基本的なエンドポイント管理 |

モバイルアプリ管理用VPNトンネル 特殊デバイスの管理 ファームウェアのリモート更新 など、高度なエンドポイント管理 |

なぜ、運用・監視の観点ではE5が有効なのか

表ではイメージしにくい部分もあるかと思いますので、アカウント管理のEntra ID、セキュリティ対策製品であるDefenderシリーズ、内部不正対策製品であるMicrosoft Purviewという3つの切り口から説明します。

Microsoft Entra ID:認証を起点に「不審な兆候」を検知できる

Microsoft Entra IDはインターネットに公開された認証基盤であり、必然的に悪意のある第三者もアクセスできる環境です。E3ではあらかじめ設定したルールに基づいてアクセスを制御できますが、E5ではリスクベースで継続的に異常検知できます。

具体的な例を挙げると、Microsoft Entra IDでは以下のようなアクセス制御や監視が可能です。

| 条件付きアクセス(E3) | 二要素認証やIntune登録の有無等、あらかじめ設定した要件を満たさないユーザーのアクセス制御 |

|---|---|

| Microsoft Entra ID保護(E5) | 普段と異なる環境でのログイン試行、物理的にあり得ない移動等を検出 |

| リスクベースの条件付きアクセス(E5) | 上記のMicrosoft Entra ID保護の機能により、ハイリスクと判定されたユーザーに対してアクセス制御 |

| Privileged Identity Management(E5) | 利用者が必要な時だけAzure RBAC/Entra IDロールを一時払い出し |

Microsoft Entra IDに関連するE5の強みは、Microsoft Defender for Endpointをはじめとする各種E5製品が単体で高度な監視や防御を実行できるだけでなく、Microsoft Entra IDと連携することでリスク判定の精度を高め、侵害発生時の調査・分析において一貫したシグナルを活用できる点にあります。これにより、ID・アカウントを中心とした統合的かつ強固なセキュリティ運用が実現します。

Microsoft Defenderシリーズ:点ではなく、線と面で攻撃を捉える

E5の大きな価値は、Microsoft Defenderシリーズを横断して脅威を統合分析するXDR(Extended Detection and Response)にあります。

| Microsoft Entra ID保護 | IDに対する脅威 |

|---|---|

| Microsoft Defender for Endpoint | エンドポイントに対する脅威 |

| Microsoft Defender for Office 365 | メールやコラボレーション環境に対する脅威 |

| Microsoft Defender for Cloud Apps | SaaSアプリに対する脅威 |

| Microsoft Defender for Identity | ID・アカウント環境に対する脅威 |

| Microsoft Defender for Cloud | Azure環境に対する脅威※ |

これらの製品のアラートが個別に通知されるだけではなく、1つの攻撃として相関付けられてインシデントとして表示されることで、いつ攻撃が始まり、誰のアカウントが悪用され、どのリソースに影響が及んだかを短時間で把握・追跡できます。この「点の検知を、線と面でつなげて理解できる」仕組みがE5の大きな強みです。

※ Microsoft Defender for Cloudは、Microsoft 365の機能ではなくAzureクラウドサービスの機能です。

Microsoft Purview:情報保護の最初の一歩と、情報漏えいしにくい組織づくり

企業で取り扱う営業機密は、法的な要件として情報が他と区別されて保護されている必要性があります。それをOfficeファイルなどに対して行うのが、Microsoft Purviewの役割の1つです。

昨今、内部不正対策の重要性が日々高まっていますが、機密情報が電子化されている現代では、情報漏えいを完全に防ぐのは困難です。そのため、実運用では少なくとも次の状態を実現しておく必要があります。

- 情報漏えいを極力発生させない統制を敷く

- どのデータが機密情報なのか、明示的に識別できる状態にする

- 漏えいした場合でも内容を容易に閲覧できない保護を施す

以下に示すE3とE5の主な機能差を見ると、Microsoft Entra IDやMicrosoft Defenderシリーズと同様に、E5ライセンスでは製品単体の機能向上のほか、他製品との連動が強固になる点が特徴です。

| 秘密度ラベル(E3) | 機密情報が含まれるドキュメントにラベルを付け、組織にとって重要な情報が含まれているものを明確にしつつ、暗号化する |

|---|---|

| 秘密度ラベル(E5) | ドキュメントの内容を解析し、機密情報を自動で分類・保護 |

| Data Loss Prevention(E3) | メールやTeams、SharePointからの情報持ち出しを制御 |

| Data Loss Prevention(E5) | 上記以外のクラウドサービスやエンドポイントからの情報持ち出しを制御 |

| アクティビティエクスプローラー(E5) | 秘密度ラベルの変更やDLPポリシー違反などを具体的な操作レベルで可視化 |

このようにE5には、既存資産を広範に保護するだけでなく、将来の情報漏えいの予兆を捉える先進的な機能が用意されています。防御強化にとどまらず、振る舞い分析や相関検知によってリスクの芽を早期に可視化し、実害に至る前の介入を可能にする点が大きな特徴です。結果として、事後対応に追われる体制から、情報漏えいしにくい組織運用へとセキュリティの重心を移すことができます。

さいごに

Microsoft 365は多機能ですが、実効性を引き出すには複数の機能を組み合わせて利用する必要があります。そのため現場では、「デフォルト設定で入れただけでは監視が機能しない」「似たような機能があり、どちらが自社に適しているのかわからない」「実現したいことをするには、どの機能を連動させる必要があるのかわからない」といった壁に直面しやすいのが実情です。

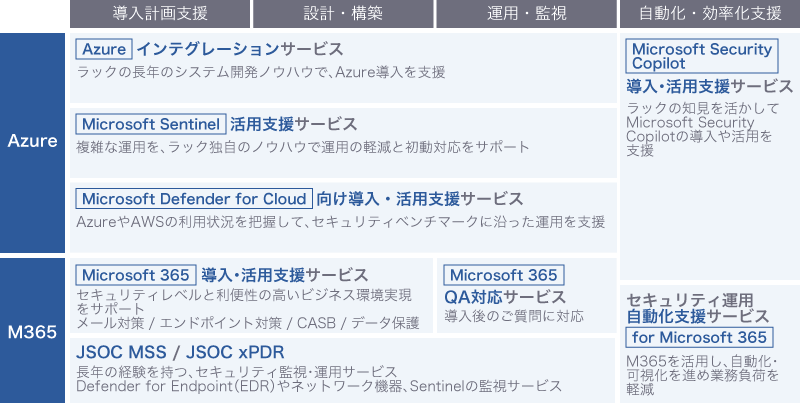

ラックでは、お客様が目指すセキュリティ運用の姿を起点に、ライセンス選定から設計・導入・運用定着までを一貫して支援する「Microsoft 365導入・活用支援サービス」を提供しています。「E3で足りるのか、E5にすべきか」、「E5を入れたが活用しきれていない」といったお悩みに対し、お客様の課題を一緒に整理し、セキュリティ運用という実務視点で最適解をご提案します。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- ダイバーシティ

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- NDR

- OWASP

- SASE

- Tech Crawling

- XDR