アーカイブ

Microsoft Internet Explorer における解放済みメモリ使用の脆弱性

2013年11月29日 | 注意喚起

LAC Advisory No.117

Problem first discovered on: Tue, 3 Sep 2013

Published on: Thu, 29 Nov 2013

脅威度

高

概要

Microsoft Internet Explorer(IE)のHTMLレンダリングエンジン(mshtml.dll)に、解放済みメモリを使用する脆弱性が存在します。

詳細

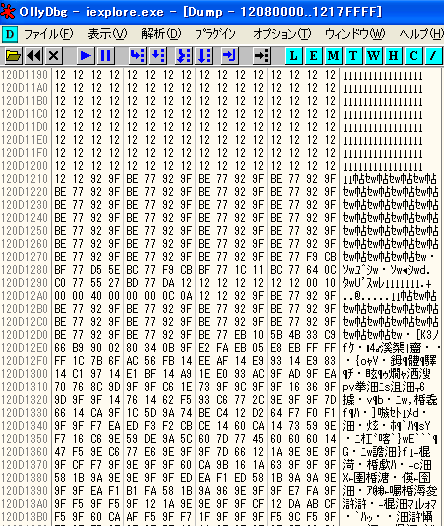

IEのmshtml.dllには、マウスイベント(onlosecapture)を取り扱う際に、CDoc::SetMouseCaptureメソッドがCTreeNode オブジェクトのポインタを適切に削除せずメモリ領域から解放する問題があります。

このため、複数のツリーノードからsetCaptureメソッドを呼び出し、onlosecaptureイベントを発生させる不正なWeb ページをレンダリングした場合、解放済みのCTreeNode オブジェクトが存在したメモリ領域を参照します。

この結果、メモリ領域に配置された攻撃コードがIEを実行するユーザ権限で実行されます。

スクリーンショット (ヒープメモリ領域に配置された攻撃コード)

影響を受けるバージョン

- Microsoft Internet Explorer 6

- Microsoft Internet Explorer 7

- Microsoft Internet Explorer 8

- Microsoft Internet Explorer 9

- Microsoft Internet Explorer 10

- Microsoft Internet Explorer 11 ※

- ※ Windows 8.1 Preview および Windows Server 2012 R2 Preview上で動作する IE 11のみが脆弱性の影響を受けます。

対策

開発者が提供する情報をもとに、利用するIE バージョンに対応するパッチを適用してください。あるいは、Microsoft Fix it (CVE-2013-3893 MSHTML Shim)またはEnhanced Mitigation Experience Toolkit (EMET) を使用することで、この脆弱性による影響を緩和することが可能です。

[ベンダ情報]

http://technet.microsoft.com/security/bulletin/MS13-080

http://support.microsoft.com/kb/2879017/ja

発見者

石川芳浩(ラック)

- ※本問題が悪用されていることを確認し、開発者に報告を行いました。

謝辞:

本問題は、ラックから開発者に報告し、速やかな対応が行われました。

http://technet.microsoft.com/ja-jp/security/bulletin/ms13-080

CVE番号:

CVE-2013-3893

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2013-3893