アーカイブ

大手有名サイトの閲覧で発生したコンピュータウイルス感染について

2010年10月29日 | 注意喚起

株式会社ラック(本社:東京都千代田区、代表取締役社長: 齋藤理、以下ラック)は、一般のインターネット利用者を主たる標的とした、大手有名サイト閲覧で発生した新たなガンブラー型攻撃によるコンピュータウイルス感染の実態について、その特徴や手口の傾向が判明したため、本日、注意喚起を公表します。

ラックの情報漏えい緊急対応サービス「サイバー救急センター」に問い合わせのあった最近の複数の事例において、次のような特徴がみられました。

1.JREの脆弱性を悪用

今回確認された攻撃はJava Runtime Environment (以下、JRE)の脆弱性(CVE-2008-5353※)を悪用し、一般のインターネット利用者をコンピュータウイルスに感染させます。多くの組織では、社内システムやパッケージ・ソフトウェアに付属するそれぞれのJREを使用しているケースが多く見受けられます。そのため、JREのセキュリティ対策を適切に取れないケースがあります。この様な理由が原因として、被害が相当数の企業に拡散していると推測されます。

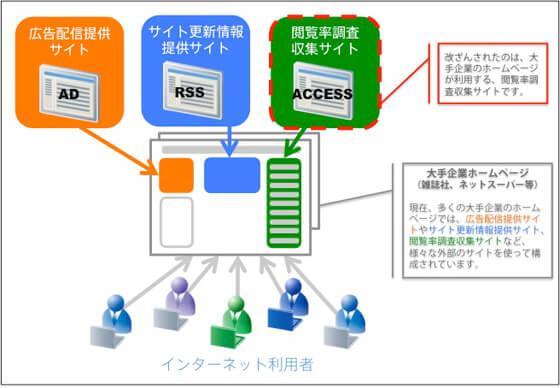

2.感染源

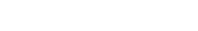

インターネットサービスの多様化にともない、国内の企業ではホームページの利用動向調査が広範囲に利用されています。今回、大手有名サイト閲覧で発生しているコンピュータウイルス感染は、サイトそのものの感染ではありません。大手有名サイトが利用するホームページ閲覧率調査サービスを提供する会社のページが改ざんされたことによると推測されます。ラックでは、同サービスを利用している大手の量販店サイトや雑誌社のサイトを閲覧した利用者が、そのホームページを介して間接的に感染したことを確認しています。なお、現在のところこの改ざんは復旧し、コンピュータウイルスに感染しない状態になっています。

3.感染するウイルスの特徴

このウイルスに感染すると、ホームページのアクセスに必要なユーザIDとパスワードを不正に盗み取られる可能性があります。未確認ですが、パソコンをのっとられて外部から不正に操作される危険性もあります。

4.対策

(1)JREの更新

- JREのホームページから最新版に更新してください。

http://www.java.com/ja/download/

(2)ウイルスの駆除

- 市販のウイルス対策ソフトで見つけられないこともあるため、以下の IP にアクセスしている機器がないかをご確認ください。当該機器が見つかり、駆除できない場合は専門家に相談してください。

- [64.27.25.223]、[64.27.25.224]、[88.80.7.152]、[85.17.209.3]、[95.211.111.229]、[95.211.108.93]、[178.63.62.19]

5.被害が確認された場合のご相談窓口

ラックでは、今回被害が確認されたお客様向けにご相談窓口をご用意しました。

株式会社ラック サイバー救急センター E-mail:

以上

- ※http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2008-5353

(参考) JPCERTコーディネーションセンターによる注意喚起 2010年10月27日: アクセス解析サービスを使用した Web サイト経由での攻撃に関する注意喚起

http://www.jpcert.or.jp/at/2010/at100028.txt