-

タグ

タグ

- セキュリティ

- 人材開発・教育

- システム開発

- アプリ開発

- モバイルアプリ

- DX

- AI

- サイバー攻撃

- サイバー犯罪

- 標的型攻撃

- 脆弱性

- 働き方改革

- 企業市民活動

- 攻撃者グループ

- JSOC

- JSOC INSIGHT

- サイバー救急センター

- サイバー救急センターレポート

- LAC Security Insight

- セキュリティ診断レポート

- サイバー・グリッド・ジャパン

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- ラックセキュリティアカデミー

- すごうで

- ランサムウェア

- ゼロトラスト

- SASE

- デジタルアイデンティティ

- 情シス向け

- 対談

- CIS Controls

- Tech Crawling

- クラウド

- クラウドインテグレーション

- データベース

- アジャイル開発

- DevSecOps

- OWASP

- CTF

- FalconNest

- セキュリティ診断

- サプライチェーンリスク

- スレットインテリジェンス

- テレワーク

- リモートデスクトップ

- アーキテクト

- プラス・セキュリティ人材

- 官民学・業界連携

- カスタマーストーリー

- 白浜シンポジウム

- CODE BLUE

- 情報モラル

- クラブ活動

- 初心者向け

- 趣味

- カルチャー

- 子育て、生活

- 広報・マーケティング

- コーポレート

- ライター紹介

- IR

エンタープライズシステム部の安藤です。2018年1月11日に、JPCERTコーディネーションセンター※1と情報処理推進機構(IPA)が共同で運営する脆弱性対策情報ポータルサイトJVN(Japan Vulnerability Notes)において、「Lhaplus」の脆弱性に関する情報が公開されました。Lhaplus はファイルを圧縮・展開するために用いられる無料のソフトウェアで、このたび公開された脆弱性は、旧バージョンの Lhaplus(1.73 以前)では、細工されたアーカイブ(ZIP)を処理するとユーザの意図しないファイルが生成されるという問題です。開発者のSchezo氏が2017年5月に公開した Version 1.74 ですでに修正対応はなされていますが、Lhaplusは一般の利用者も多いため、JVNでの公開を機に、本脆弱性を発見したエンジニアの立場から具体的に何が問題なのか、利用者はどうすればよいかを解説します。

旧バージョンの Lhaplus(1.73 以前)には、細工されたZIPファイルを開いた際に、本来とは異なる内容をファイルのコンテンツとして展開してしまう問題があります。実際に細工されたZIPファイル hello.zip を用意し、このファイルを開いた際にどのような挙動になるかを説明します。

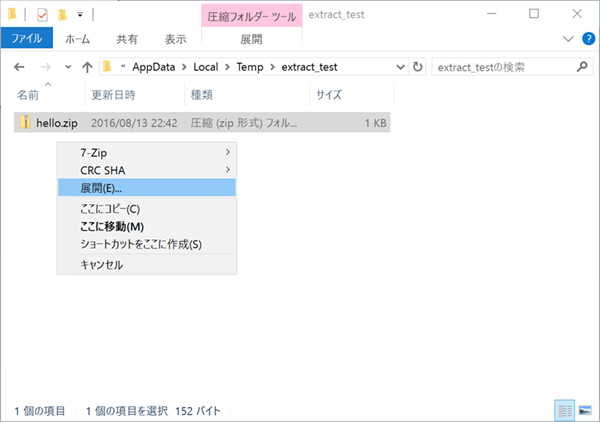

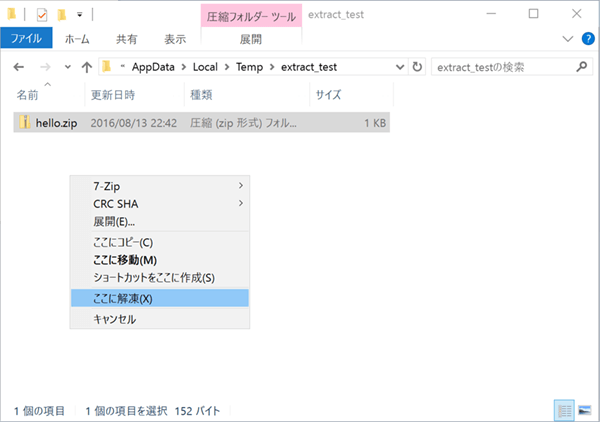

次に示すのは、Windowsの標準機能を使って hello.zip を展開した場合の動作です。

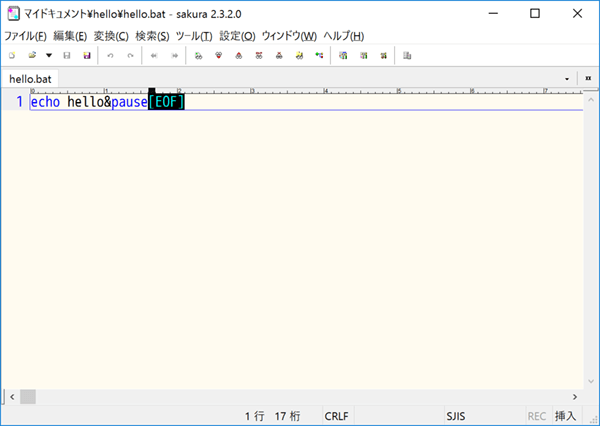

展開された hello.bat は「echo hello&pause」で、無害な内容です。他の圧縮・展開ソフトを使った場合も、展開されるのはこの内容のファイルです。

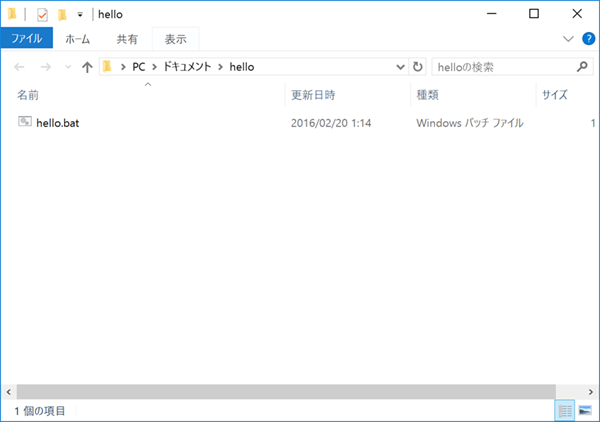

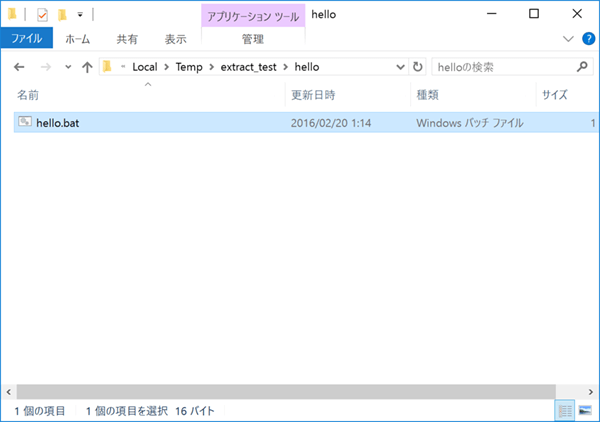

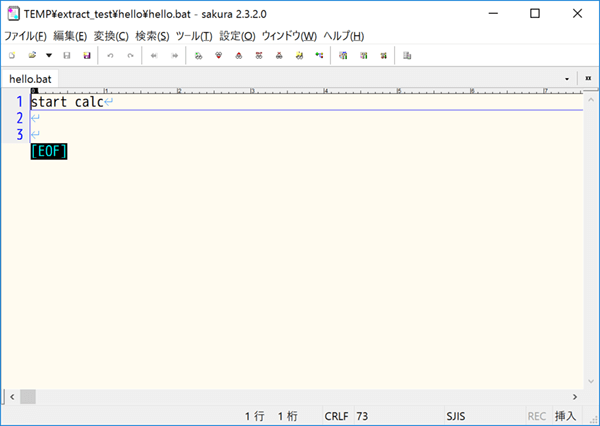

次に示すのは、同一のファイルを脆弱性のあるバージョンである Lhaplus 1.73 を使って展開した場合の動作です。

同一のファイルを展開したにもかかわらず、展開された hello.bat の内容は先ほどとは異なる「start calc」となっています。気付かずにこのファイルを実行してしまった場合、意図しないアプリケーション(電卓)が起動されてしまいます。

同様に無害なEXEファイルやDLLファイルをマルウェアに差し換えることも可能です。また、ZIPファイルの展開時にはCRCによるチェックが行われますが、有害なコンテンツと元のコンテンツのCRCを一致させることは比較的容易なため、CRCエラーが検出されなかった場合でもその内容を信用すべきではありません。

別のファイルが展開される問題は、Lhaplus 1.73 以前で開いた場合のみ発生します。そのため、例えばウイルスチェックにより内容に問題がないとされるZIPファイルであっても、Lhaplus が実際に展開するファイルがウイルスになるよう細工されることが考えられます。場合によっては、旧バージョンの Lhaplus を利用している組織への標的型攻撃に用いられることも考えられますので、Lhaplus を 1.74 にバージョンアップすることを推奨します。もしバージョンアップが難しい場合には、ZIPファイルはWindows標準機能を使って展開(右クリック >「展開」または「すべて展開」)してください。

参考URL

タグ

- セキュリティ

- 人材開発・教育

- システム開発

- アプリ開発

- モバイルアプリ

- DX

- AI

- サイバー攻撃

- サイバー犯罪

- 標的型攻撃

- 脆弱性

- 働き方改革

- 企業市民活動

- 攻撃者グループ

- JSOC

- もっと見る +

- JSOC INSIGHT

- サイバー救急センター

- サイバー救急センターレポート

- LAC Security Insight

- セキュリティ診断レポート

- サイバー・グリッド・ジャパン

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- ラックセキュリティアカデミー

- すごうで

- ランサムウェア

- ゼロトラスト

- SASE

- デジタルアイデンティティ

- 情シス向け

- 対談

- CIS Controls

- Tech Crawling

- クラウド

- クラウドインテグレーション

- データベース

- アジャイル開発

- DevSecOps

- OWASP

- CTF

- FalconNest

- セキュリティ診断

- サプライチェーンリスク

- スレットインテリジェンス

- テレワーク

- リモートデスクトップ

- アーキテクト

- プラス・セキュリティ人材

- 官民学・業界連携

- カスタマーストーリー

- 白浜シンポジウム

- CODE BLUE

- 情報モラル

- クラブ活動

- 初心者向け

- 趣味

- カルチャー

- 子育て、生活

- 広報・マーケティング

- コーポレート

- ライター紹介

- IR